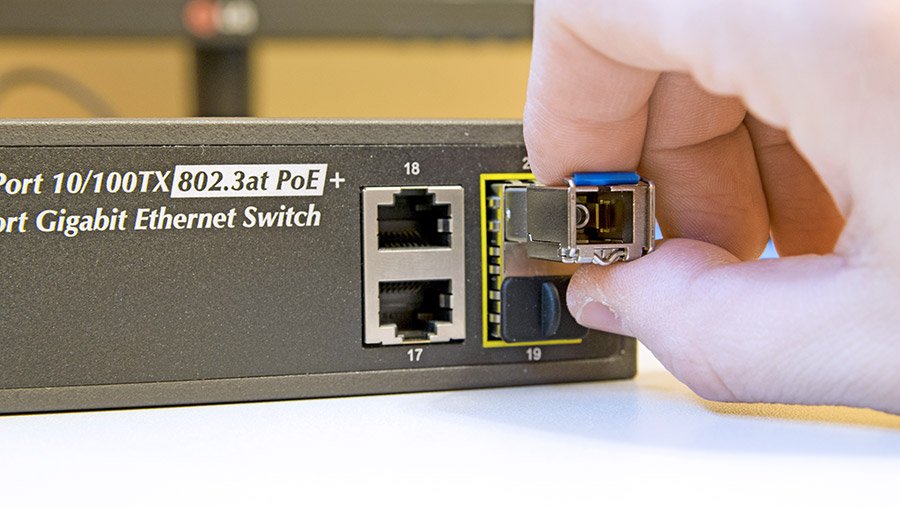

کاربرد پورت SFP در سوئیچ : SFP سرنام واژه های Small Form-factor Pluggable است. این عبارت در راهنمای بسیاری از تجهیزات شبکه ، به خصوص سوئیچ ها دیده می شود. برای مثال زمانی که شما قصد تهیه یک سوئیچ سیسکو را دارید یکی از معیارهای مهم تعداد پورت های SFP می باشد. SFP یک Transceiver کوچک است که با اتصال به پورت SFP سوئیچ شبکه ، امکان اتصال کابل های فیبر نوری را فراهم می آورد. Transceiver واژه ای تخصصی است که بیانگر یک فرستنده-گیرنده می باشد. یعنی جزئی که به تنهایی هم فرستنده و هم گیرنده است.

SFP سیگنال های الکتریکی سریال را به سیگنال های نوری تبدیل می کند. البته این یک عملیات دو طرفه است. یعنی سیگنال های نوری نیز در SFP به سیگنال های الکتریکی تبدیل می شوند. ماژول های SPF همیشه از نوع Hot Swappable هستند. یعنی هر زمانی که بخواهید می توانید آن ها را از سوئیچ جدا کنید. همچنین هر ماژول یک ID و System Information را به سوئیچ ارائه می دهد. در بازار به ماژول های SFP جیبیک هم گفته می شود.

عبارت Combo SFP Port بر روی سوئیچ من به چه معناست؟

اگر سوئیچ شما پورت های SFP کمبو دارد ، به این معناست که برای مثال در صورت استفاده از پورت SFP شماره ۲۴ ، شما دیگر نخواهید توانست از پورت Ethernet با شماره متناظر همان سوئیچ استفاده کنید و پورت با شماره متناظر ( در اینجا ۲۴ ) غیرفعال خواهد شد ، حتی اگر کابل به آن متصل باشد.

XFP و SFP+

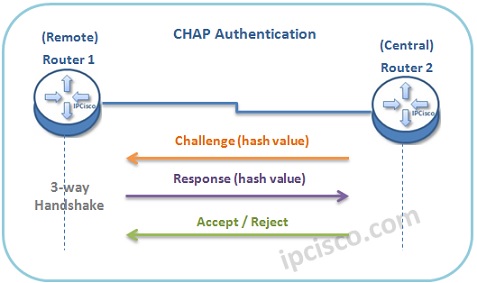

از آن جایی که SFP تنها سرعت ۴.۲۵ Gbps را پشتیبانی می کند ، نوع دیگری از این ماژول ها به وجود آمدند که به آن ها XFP گفته می شود. XFP ها سرعت تا ۱۰ گیگابیت در ثانیه را نیز پشتیبانی می کنند. بعد ترSFP+ نیز معرفی شد که سرعت ۱۰ گیگابیت را پشتیبانی می کند ، اما نیاز به شدت جریان بیشتری نیز دارد. به همین دلیل پورت های SFP+ را بیشتر در سوئیچ های Enterprise و در کارت های جداگانه که به هاست متصل می شوند مشاهده می کنید.

همان طور که در تصویر بالا مشاهده می شود ( سمت راست ) ماژول های XFP بزرگ تر از SFP+ هستند اما با شدت جریان کم تر همان مقدار Throughput را محیا می کنند.