نحوه اعمال امنیت شبکه در ویندوز می بایست اقداماتی صورت پذیرد، که در اینجا به نحوه انجام این اقدامات می پردازیم. برای اینکه شبکه ایمنی داشته باشید، می بایست مسائل امنیتی را در شبکه خود رعایت کنید. کارهای امنیتی که برای شبکه ها انجام می شود طیف گسترده ای است. در این محتوا ما امنیت را به دو قسمت کاربران و اعمال محدودیت ها توضیح خواهیم داد.

امنیت شبکه از طریق محدود کردن کاربران

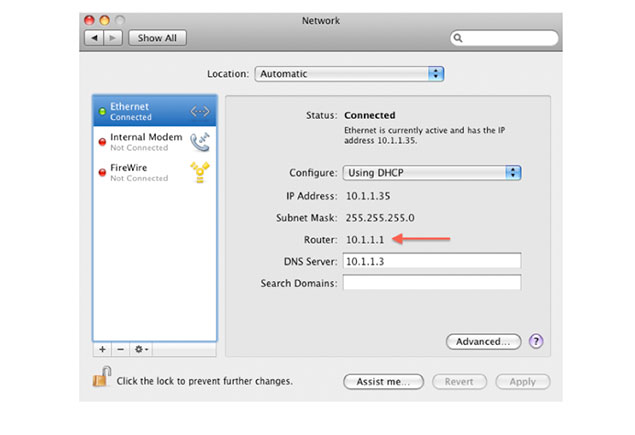

تعریف کاربرد محدود در ویندوز ایکس پی به دو صورت انجام می شود. برای ایجاد یک کاربر جدید در ویندوز به سراغ کنترل پنل رفته و بر روی آیکون یوزر اکانت کلیک نموده تا پنجره مربوط به کاربران سیستم باز می شود.

در این فهرست کاربران سیستم مشاهده می شود. برای تعریف کاربر جدید در این صفحه بر روی Creat a new account کلیک کنید. سپس نام کاربر جدید را در قسمت نام تایپ کرده و بر روی دکمه بعد یا Next کلیک کنید.

در این قسمت برای تعریف کردن کاربر محدود، گزینه Limited و برای تعریف کاربر اصلی ( Admin ) گزینه Computer administrator را انتخاب نمایید.

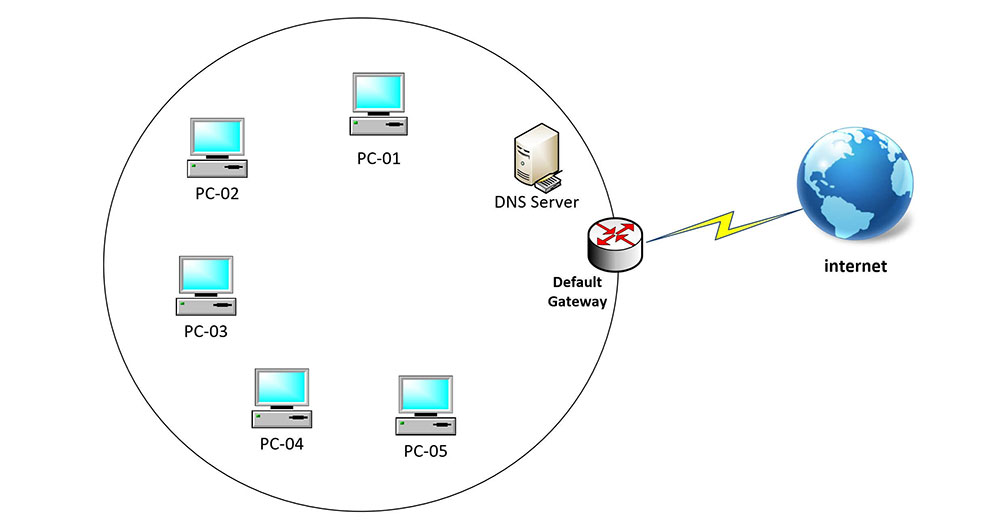

امنیت شبکه از طریق محدود کردن کلاینت ها

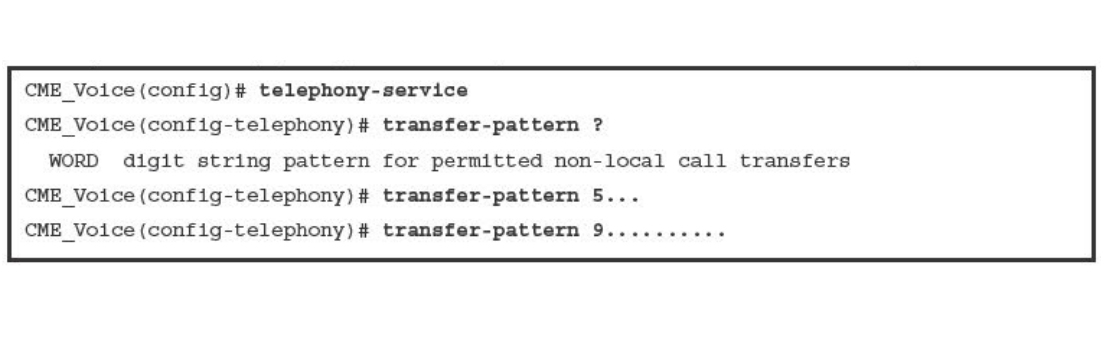

حال اگر بخواهید کلاینت ها را در شبکه ورک گروپ محدود کنید، باید به این صورت عمل نمایید. در شبکه های نظیر به نظیر از آنجا که کامپیوتر مرکزی وجود ندارد، تا بر اعمال کاربران نظارت کند، لازم است تا برخی اعمال توسط شما جهت محدود کردن کاربران انجام می شود تا امنیت شبکه بهبود یابد. یکی از ابزارهایی که ویندوز در اختیار شما قرار می دهد تا کامپیوترتان را مدیریت کنید، ابزار Group Policy است. فعال کردن این ابزار به این صورت می باشد؛ که روی Run از منوی Start ویندوز کلیک کنید تا پنجره روبرو باز شود و دستور gpedit.msc را وارد کرده و اینتر بزنید، تا این ابزار فعال شود.

در زیر این ابزار مشاهده می کنید، که در این ابزار می توانید با پیکر بندی سیاست های آورده شده مدیریت سطح بالایی روی کامپیوتر خود داشته باشید. سیاست های شما در دو بخش پیکر بندی کامپیوتر و پیکر بندی یوزر تقسیم بندی می شود. سیاست های بخش اول مربوط به کامپیوتر و سیاست های بخش دوم مربوط به کاربر جاری است.

امنیت شبکه از طریق مخفی کردن کنترل پنل

مخفی کردن کنترل پنل نیز یکی از اقداماتی است که می توان برای ایجاد امنیت شبکه بر روی ویندوز خود اعمال نمایید.

برای اینکه کنترل پنل را از دید کاربران سیستم پنهان نمایید وارد این ابزار شوید و به سراغ سیاست گروهی زیر بروید.

Administrative template\control panel\prohibit access to the control panel

این سیاست می تواند در حالت Not Configured، به معنای تنظیم نشده و نیز Enabel به معنای فعال بودن سیاست قرار داشته باشد. با فعال کردن این سیاست ( Enabled ) کسی نمی تواند به Control Panel شما دسترسی داشته باشد.

امنیت شبکه از طریق مخفی کردن کاربر Administrator

مخفی کردن کاربر Administrator هنگام Log on نیز شگرد دیگری برای ایمن نمودن سیستم خود در مقابل عوامل مخرب اینترنتی می باشد.

پس از اجرای ویندوز ایکس پی برای ورود از شما خواسته می شود از میان فهرست کاربران نام یک کاربر را انتخاب کنید. اگر می خواهید که کاربر اصلی را از این فهرست حذف نمایید، به طریق زیر عمل کنید. ابتدا بر روی My Computer راست کلیک کرده و از منوی میانبر باز شده Manage را انتخاب کنید تا پنجره Computer Managment نمایش داده شود.

سپس از شاخه System Tools وارد زیرشاخه Local User and Group شوید و زیر شاخه Users را انتخاب کنید. در این مسیر می توانید فهرست کاربران سیستم را مشاهده نمایید. برای غیر فعال کردن یک کاربر مانند Administrator روی آن راست کلیک کرده Properties را انتخاب کنید. تا پنجره Properties Administrator باز شود.

سپس کنار نام Acount is disabled تیک زده و گزینه Ok را فشار می دهیم. به این صورت این کاربر غیر فعال شده و دیگر در فهرست کاربرانی که هنگام Log on نشان داده می شوند، نخواهد بود.

اما چنانچه مایل باشید به وسیله این کاربر وارد ویندوز شوید، می توانید در صفحه Log on نشان داده می شوند، نخواهد شد.

اما چنانچه مایل باشید به وسیله این کاربر وارد ویندوز شوید، می توانید در صفحه Log on با فشردن Alt+Ctrl+Del آن را از حالت انتخابی خارج کرده و به حالت کلاسیک بروید تا بتوانید به جای انتخاب کاربر نام آن را بنویسید.

امنیت شبکه از طریق مشاهده برگه Properties Security

اعمال همه این محدودیت ها در امنیت شبکه تاثیر بسزایی دارد. یکی دیگر از این اقدامات برای ایمن نمودن کامپیوتر و در نهایت شبکه مشاهده برگه Properties Security می باشد. در واقع ممکن است در سیستم شما وقتی بر روی Properties یک درایو و پوشه می روید برگه Security وجود نداشته باشد. برای نمایش آن می توانید در My Computer از منوی Tools گزینه Folder Options را انتخاب کنید.

در برگه View در قسمت Advanced Settings تیک موجود در کنار Use simple file sharing را برداشته و Ok کنید.

امنیت شبکه از طریق ایجاد رمز عبور برای Screen Saver

کار دیگری که برای این اعمال محدودیت جهت ایجاد امنیت شبکه میتوان ایجاد نمود، ایجاد رمز عبور برای Screen Saver می باشد.

در واقع این کار نوعی سیاست سودمند در Group Policy محسوب می گردد.

Administrative template\Control panel\display\Password product to Screen Saver

با استفاده از این سیاست شما می توانید به وسیله رمز عبور، مانع تغییر تنظیمات Screen Saver توسط افراد غیر مجاز شوید.

امنیت شبکه از طریق مخفی کردن یک درایو

در واقع مخفی کردن یک درایو از دید کاربران نیز در ایمنی شبکه بی تاثیر نیست. گاهی نیاز پیدا می شود که یک درایو را به طور کامل از دید کاربران پنهان کنید. برای این کار در ویندوز ایکس پی بر روی درایو موردنظر راست کلیک کرده و از منوی میانبر ظاهر شده بر روی گزینه Properties کلیک کنید.

از پنجره باز شده به سراغ برگه Security رفته و در قسمت Group usernames می توانید به کمک دکمه های اضافه کردن و حذف نمودن کاربرانی را که مایل هستید به این درایو دسترسی داشته باشند را انتخاب نمایید و برای هر کاربر نیز می توانید اختیارات متفاوتی قائل شوید.

امنیت شبکه با اعمال محدودیت

در نهایت در این محتوا راجع به اقداماتی که جهت امنیت شبکه میتوان نمود به صورت جزئی پرداختیم. باید این موضوع را مورد توجه قرار داد که امنیت در جامعه کنونی حرف نخست را در فضای مجازی می زند. همچنین بدون رعایت آن به هیچ عنوان نمی توان ایمن ماند. پس به هر صورتی که قادر هستیم باید ابتدا ایمنی شبکه را بالا ببریم و سپس اقدام به کار در فضای نا مطمئن و ایمن شبکه نماییم.

پس باید یک مدیر شبکه ابتدا به ایمن سازی شبکه خود بپردازد، سپس به مباحث دیگر شبکه ای توجه کند. برای ایمن سازی شبکه بسیار باید کاردان و خبره بود زیرا که امروزه عوامل مخرب زا بسیار افزایش یافته و در کسری از ثانیه شبکه را از روال عادی خارج و مختل می نمایند.