نحوه ی مدیریت زمان در Issabel: در این مقاله قصد داریم تا مدیریت زمان را به شما آموزش دهیم با ما همراه باشید:

با مطالعه این مقاله شما قادر خواهید بود تا در تمامی موارد مربوط به مرکز تماس از زمان استفاده کرده و زمان را مدیریت نمایید.

همچنین از نرم افزار ایزابل می توانید برای نصب و راه اندازی Voip استفاده کنید

مثلا اگر بخواهید کاری کنید که بعد از تایم کاری کسانی که تماس می گیرند صدایی را دریافت کنند که از اتمام ساعت کاری خبر می دهد باید با این دو مفهوم اشنا باشید:

- Time Group

- Time Condition

TIME GROUP در ایزابل

Time Group در واقع به بازه های زمانی تعریف شده در ایزابل گفته خواهد شد.

تعریف TIME GROUP در ایزابل

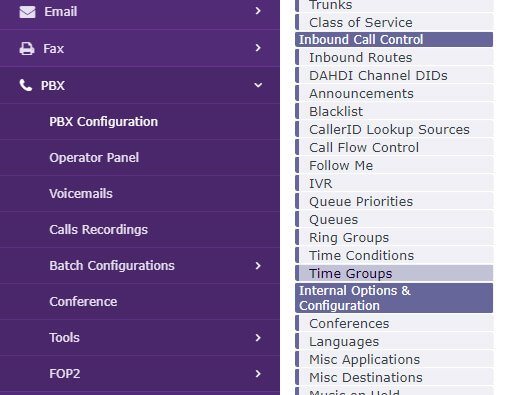

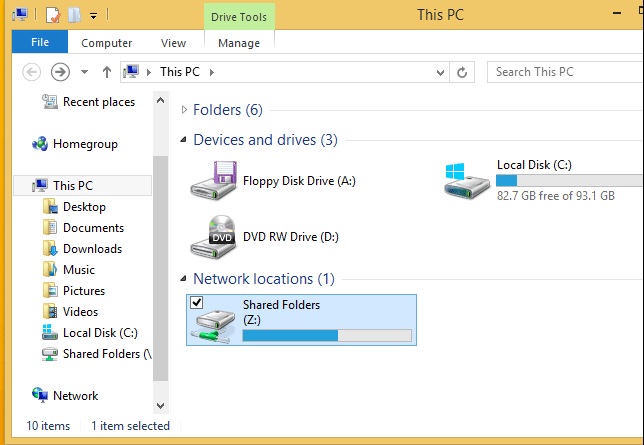

در صورتی که بخواهید در ایزابل یک Time Group تعریف کنید باید ابتدا به منوی PBX رفته و گزینه PBX Configouration را برگزینید و سپس در صفحه باز شده Time Group را پیدا و آن را انتخاب کنید.

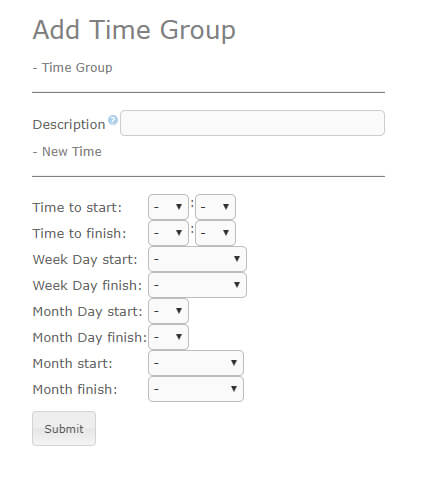

در صفحه باز شده از منوی سمت راست Add Time Group را بزنید.در صفحه باز شده می توانید یک محدوره زمانی تعریف کنید

Description : یک توضیح برای محدوده زمانی خود اضافه کنید

Time to start: می توانید ساعت شروع را مشخص کنید

Time to finish: در این قسمت ساعت و دقیقه پایان را مشخص کنید

Week Day start: زمان شروع در هفته را مشخص کنید

Week Day finish: زمان پایان در هفته را مشخص کنید

Month Day start: زمان شروع در ماه را مشخص کنید

Month Day finish: زمان پایان در ماه را مشخص کنید

Month start: زمان شروع ماه را مشخص کنید

Month finish: زمان پایان ماه را مشخص کنید

در صورتی که می خواهید چند محدوده داشته باشید باید ابتدا محدوده اول را ذخیره کنید و سپس از منوی سمت راست دوباره آن را انتخاب کرده و در ویرایش آن می توانید محدوده های بیشتری به آن اضافه کنید

یک مثال کاربردی از محدوده زمانی در ایزابل

فرض کنید می خواهید ساعت کاری یک شرکت را در محدوده زمانی تنظیم کنید

ساعت کاری شرکت بدین شکل است

از شنبه تا چهارشنبه از ساعت ۹ صبح تا ۵ عصر و در روز های پنجشنبه از ساعت ۹ صبح تا ۱ عصر و جمعه ها تعطیل می باشد

مقدار Description را Work time قرار دهید

بقیه مقادیر به شکل زیر خواهد بود

Time to start: ۹:۰۰

Time to finish: ۱۷:۰۰

Week Day start: saturday

Week Day finish: wednisday

Month Day start: – –

Month Day finish: – –

Month start : – –

Month finish: – –

Time Group را ذخیره کرده و دوباره از منوی سمت راست انتخاب کنید. با اسکرول مشاهده خواهید کرد یک محدوده دیگر اضافه شده است آن را نیز به شکل زیر با مقادیر زیر پر کنید

Time to start: ۹:۰۰

Time to finish: ۱۳:۰۰

Week Day start: thursday

Week Day finish: thursday

Month Day start: – –

Month Day finish: – –

Month start : – –

Month finish: – –

تنظیمات را ذخیره کنید. همانطور که مشاهده می کنید بازه زمانی آماده می باشد.

امیدواریم با این مقاله نحوه ی مدیریت زمان در Issabel را فرا گرفته باشید.