VOIP و مزیتهای آن

همانطور که می دانید امروزه سازمانها به ارتباطات تصویری ، صوتی و متنی احتیاج دارند و برای اینکه ارتباطات خود را در سازمان برقرار کنند از بسترهای متفاوتی استفاده می کنند برای ایجاد ارتباطات درون سازمانی می توانند از شبکه های LAN و برای ایجاد ارتباطات برون سازمانی می توانند از تلفن شهری، خطوط E1 و شبكه اینترنت استفاده کنند.VOIP و مزیتهای آن

در روشهای قدیمی از از شبكههای كابلی تلفن و دستگاه های تلفن مرکزی یا سانترال ها (PBX (Private branch exchange استفاده می شد . دستگاههای نامبرده قادر بودند تا خطوط تلفن داخلی به صورت انالوگ یا دیجیتال از زوج سیم مسی عبور دهند. اما این دستگاهها برای برقراری خطوط تلفن داخلی دارای محدودیتهایی بود که این محدودیتها به شرح زیر می باشد:VOIP و مزیتهای آن

1. هزینه بر بودن استفاده از بسترمخابرات شهری (PSTN)

2. پرداخت هزینههای جداگانه برای دریافت سرویس های مختلف

3. نداشتن ضریب امنیت مناسب برای ایجاد یک ارتباط امن

4. عدم امکان گزارش گیری كامل

5. وابسته بودن هزینه ارتباط به فاصله مکانی (درون شهری و برون شهری)

6. عدم امکان ایجاد ارتباط متنی

7. عدم امکان ایجاد ارتباط تصویری

با توجه به محدودیت های ذکر شده در بالا امروزه سیستم تلفنی به نام VOIP مورد استفاده قرار می گیرد که محدودیتهای بالا را نداشته و از بستر شبکه برای برقراری مکالمات تلفنی استفاده خواهد کرد.VOIP و مزیتهای آن

در این مقاله ما قصد داریم تا شما را با سیستمهای VOIP اشنا کنیم. با ما همراه باشید. VOIP و مزیتهای آن

دستگاههایی به نام IP-PBX که نسل جدیدی از این دستگاهها بوده و از ترکیب دستگاههای VOIP و PBX بوجود آمذه است. این دستگاهها دارای مزیتهای زیر می باشند:

1.کاهش کابل کشی مجزا برای هر میز

2.کاهش هزینه سیم تلفن و نصب آن

3.کاهش هزینه کنفرانسهای صوتی و تصویری

4.فراهم شدن ارتباط بین دفاتر به وسیله بستر شبکه و در نتیجه کاهش هزینه برای برقراری این ارتباط

5.ادغام دستگاه تلفن با کامپیوتر شخصی و استفاده از تلفنهای نرم افزاری

6.امکان تماس کاربران خارج از دفتر

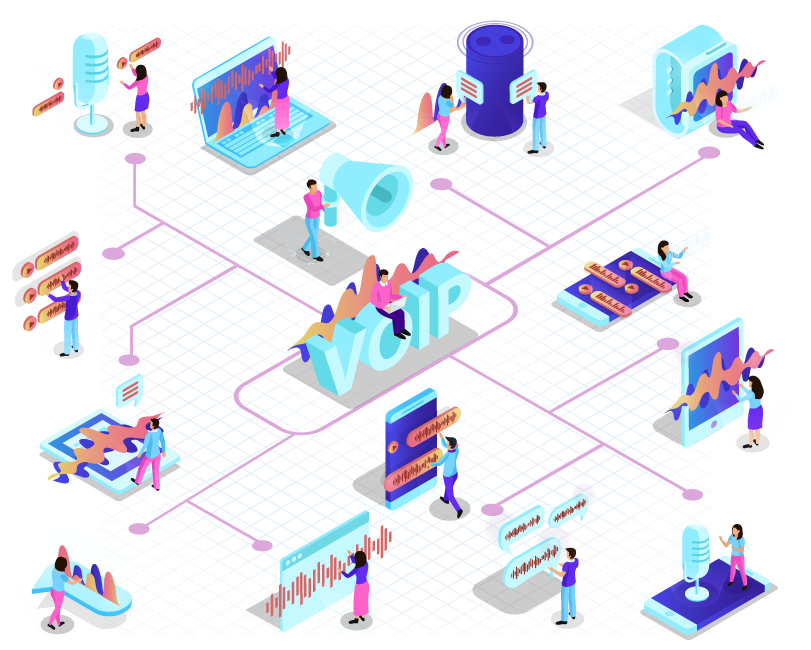

امکانات کاربردی VOIP

1. امکان ارائه نامحدود شماره تلفن داخلی

2. امکان دریافت پیام صوتی

با استفاده از این دستگاه شما قادر خواهید بود تا در صورت پاسخ ندادن کاربر مورد نظر خود برای وی پیغام صوتی بگذارید. محل ذخیره پیغام های صوتی ، سرور اصلی بوده و برای شنیدن این پیغام کاربر مورد نظر باید یک شماره داخلی را گرفته و رمز خود را وارد کند و پیغامهای خود را دریافت کند.

3. ضبط مکالمات

با فعال کردن این ویژگی شما قادر به استفاده از آن هستید باید توجه داشته باشید که دسترسی به این مکالمات از طریق voice mail خواهد بود.

4. تلفن های نرم افزاری (soft phone)

پس از نصب این نرم افزارها شما قادر خواهید بود تا از طریق کامپیوتر خود به داخلی ها دسترسی داشته باشید و از خارج از سازمان با افراد داخل سازمان ارتباط برقرار کنید

5. در گاه های مبدل تلفن آنالوگ (ATA)

به وسیله این درگاهها شما قادر خواهید بود تابه خطوط با تلفن های آنالوگ معمولی دسترسی داشته باشید همچنین شما از طریق این مودمها می توانید گوشی های معمولی را به این سیستمها متصل کنید زیرا این مودمها قادر هستند به شبکه متصل شوند و با IP-PBX ارتباط برقرار کرده و به تبدیل خطوط VoIP به آنالوگ بپردازند.

6. Voice mail to Email

با استفاده از این قابلیت شما می توانید voice mail را از طریق ایمیل خود چک کنید اما باید توجه داشته باشید که برای استفاده از این قابلیت سرورVoIP باید از

E-Mail Server پشتیبانی کند.

7. Fax E-Mail

با استفاده از این قابلیت شما می توانید fax ها را از طریق ایمیل خود چک کنید

8. کنفراس صوتی

این قابلیت به شما این امکان را می دهد تا بتوانید کنفرانسهای صوتی ر ا با افراد مورد نظر خود برقرار کنید همجنین شما قادر هستید تا برای ورود کاربران به این کنفرانس رمز عبور مشخص کنید.

9. شنود مکالمات (Call barging )

با استفاده از این قابلیت شما می توانید به مکالما کاربران دسترسی داشته باشد و مکالمات آنها را بشنوید. به عنوان مثال در صورتی که کاربری با مشتری در حال ارتباط است شما می توانید با وارد کردن رمز مکالمات میان کاربر و مشتری را شنیده و شما می توانید به مکالمه با کاربر بپردازید بدون اینکه مشتری صدای شما را بشنود.

10. (IVR (Interactive Voice Response

این قابلیت به شما این امکان را می دهد تا در صورت تماس کاربران با سازمان شما منوی صوتی پخش شده شماره های بخش ها در این منوی صوتی مشخص شده و کاربر برای اتصال به بخش مورد نظر خود شماره ها را وارد کند.

11. صف انتظار

با استفاده از این ویژگی این امکان برای شما فراهم می شود که در صورت مشغول بودن تماسهای برقراری را تا ازاد شدن خط حفظ کندو به ترتیب در صف قرار گیرند. همچنین با استفاده از این ویژگی شما می توانید مشتریان خود را برای پاسخگویی الویت بندی کنید.

12. Day Night Mode

تغییر مقصد تماس ها با توجه به ساعت به وسیله این ویژگی انجام خواهد گرفت.

13. ارجاع تماس ها از طریقDID/CID

هدایت تماسها با توجه به شماره تماس گیرنده با اسفاده از این ویژگی انجام خواهد گرفت.

14. Call waiting

کاری که این قابلیت انجام می دهد این است که در صورت اشغال بودن خط کاربر تماس های جدید را از طریق پیغام صوتی یا بصری به کاربر اعلام می کند.

15. گزارش گیری :

شما میتوانید تمامی تماسهای کاربران سازمان خود را مشاهده کنید زیرا تمامی تماسها به صورت گزارش در این سیستمها ذخیره خواهد شد.

16. انتقال خطوط کاربران

در این دستگاهها شما قادر هستید خطوط کاربران را انتقال دهید و در صورت انتقال کاربران از یک بخش به بخش دیگر نیازی به تغییر شاره داخلی نخواهد بود.

17. VoIP by Wi-FI

کاربران می تواند از طریق شبکه های بی سیم از این دستگاهها استفاده کنند و در صورتی که در بخش های مختلف سازمان در حال فعالیت هستند می توانند از IP phone های بی سیم استفاده کنند.

18. ارتباط تصویری

در صورتی که می توانید از این قابلیت استفاده کنید که softphone های تحت این سیستم را بر روی سیستم خود نصب کنید و با استفاده از این قابلیت شما می توانید تماس تصویری را با دیگر کاربران برقرار کنید.

19. Call Forward

با استفاده از این قابلیت شما قادر به انتقال تماسهای داخلی و خارجی خود به گوشی موبایل خود و یا شماره های دیگر هستید.

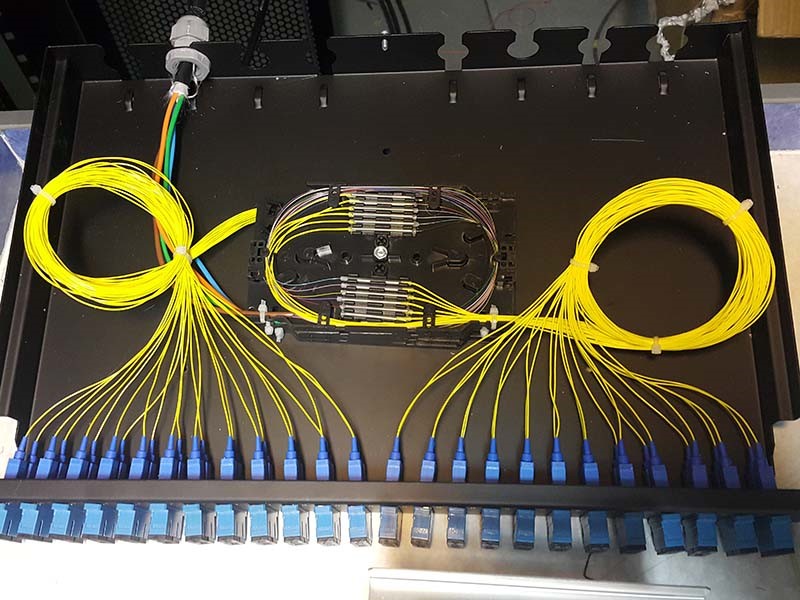

شکل زیر یک نما از مرکز تلفت تحت این سامان می باشد

همانطور که در شکل مشاهده می کنید کاربرانی که در دفتر حضور دارند برای تماس های تلفنی خود باید از IP-Phone ها یا wireless IP-Phone یا Softphone ها استفاده کنند .چیزی که در این ساختار مهم است امکان دسترسی کاربران خارج از سازمان می باشد.دسترسی این کاربران به اینترنت به مصاحبه متصل شدن به این سیستم خواهد بود .

شکل زیر یک نمای دیگر از ارتباطات ویپ VIOP کاربران تحت این سیستم می باشد:

همانطور که در شکل می بینید کاربران خارج از سازمان می توانند با استفاده از مودم ATA یک خط اداری دریافت کنند و با اتصال یک تلفن معمولی به این مودم ها همیشه در دستس خواهند بود همچنین این مودم ها با تغییر مکان کاربر به راحتی قابل انتقال می باشند.شما با استفاده از IP PBX قادر هستید تا دستگاهها را از طریق شبکه به یکدیگر متصل کنید و ارتباطات تلفنی بین دفاتر از طریق یک سیستم یکپارچه بر روی بستر شبکه را انجام دهید.

برای پشتیانی شبکه و پشتیبانی voip با شرکت تیلاتل در تماس باشید.