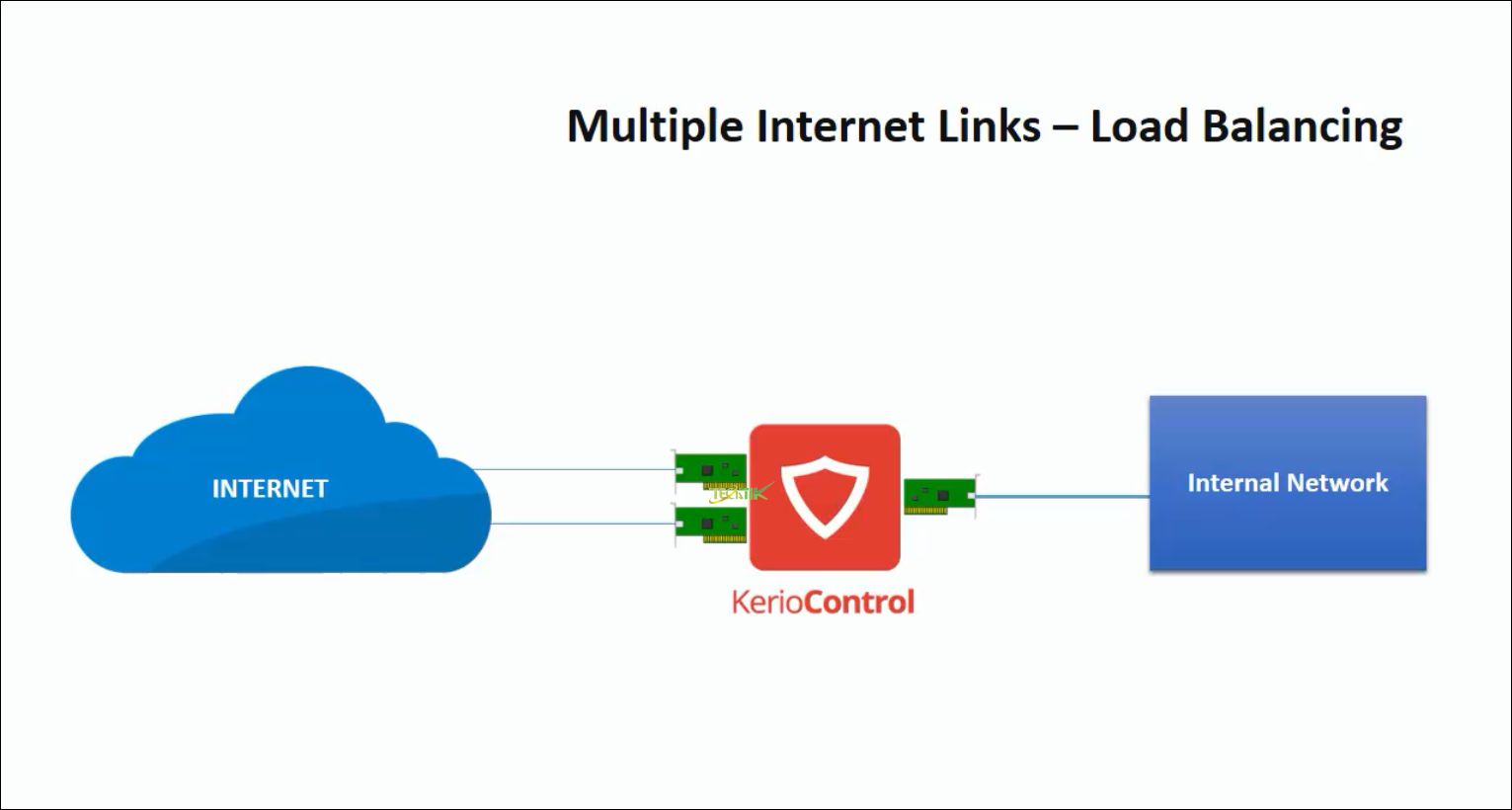

POL که مخفف شده ی Passive Optical LAN (شبکه محلی پسیو نوری) بوده و برای شبکه هایی به کار می رود که به فیبر نوری دسترسی دارند. بتکنولوژی POL که در شبکه محلی وجود دارد سیستم خصوصی FTTX نام دارد.انواع شبکه محلی پسیو نوری POL

شبکه محلی پسیو نوری

به یک شبکه نوری که به Broadband دسترسی دارد POL گفته می شود و از عناصر غیر اکتیو و پسیو تشکیل شده و جزء شبکه های Point to Multi point بوده که سرویسهای مختلف مانند Voice و Data و CATV را ارائه خواهد داد. تمامی این نتایج باعث می شود تا قوانین و استانداردهای طراحی POL و توپولوژی برای توزیع تمام خدمات فناوری اطلاعات و ارتباطات (ICT) ساختمان در تمامی زیر ساخت یک شرکت ایجاد شود.

توپولوژی شبکه محلی پسیو نوری

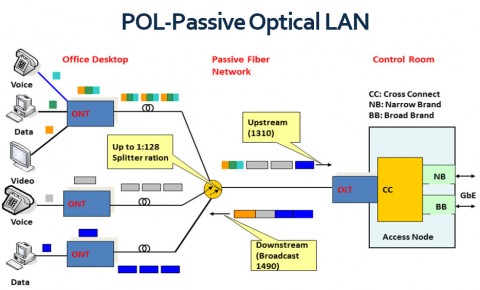

همانطور که می دانید تکنولوژی POL شامل ساختار توپولوژی بین خط (line) ترمینال نوری نوری OLT و یونیت ONU بوده که با توجه به طرز قرا گرفتن واحدهای نوری ONU و ارتباطی که آنها با لاین ترمینال نوری دارند سه توپولوژی را به وجود خواهد آورد. عناصر اصلی این توپولوژی یک کوپلر 1×2 و یک اسپلیتر 1xN می باشند

ساختار توپولوژی POL :

- POL با توپولوژی درختی (Tree PON Topology): در این حالت از یک اسپلیتر 1xN برای ارتباط ONU ها استفاده خواهد شد.

- POL با توپولوژی Bus PON Topology) Bus): در این حالت از چند کوپلر از نوع 1×2 برای ارتباط دهی ONU ها استفاده خواهد شد.

- POL با توپولوژی Ring PON Topology) Ring): در این حالت از چند کوپلر از نوع 2×2 برای ارتباط دهی ONU ها استفاده خواهد شد.

در ساختار اصلی توپولوژی ، شبکه دسترسی به سوئیچ حفاطتی سریع برای محافظت خواهد داشت که می توان چندین مسیر ارتباطی بین خط (line) ترمینال و واحد نوری بصورت حفاظتی را سوئیچ کرد.

برای توپولوژی POL مسیر Upstream (از OLT به طرف واحدهای نوری ONU) یک PON به مانند یک شبکه Point to Multi Point عمل کرده اما در مسیر Downstream (از ONU بطرف OLT)، شبکه محلی پسیو نوری (POL ) به مانند یک شبکه Multi Point to Point عمل خواهد کرد و واحدهای نوری به مخبره ی همه اطلاعات به سمت لاین ترمینال می پردازند.

مزایای شبکه محلی پسیو نوری

یک راه حل موثر برای ارتباطات مخابراتی استفاده از شبکه محلی پسیو نوری POL می باشد و با استفاده از این شبکه قادر خواهید بود تا به تبدیل پروتکلهای ارتباطی مختلف به یک معماری شبکه واحد بپردازید. در این صورت اینکه بتوان از این تکنولوژی در نصب و راهاندازی شبکههای بزرگ و گسترده LAN که شامل تعداد زیادی محیط کاری با پهنای باند متوسط مس باشد استفاده کرد یک مزیت برای POL محسوب خواهد شد.

در دسترس بودن مستقیم به کاربران نهایی داخل ساختمانها مانند مراکز خرید یکی دیگر از مزایای این تکنولوژی می باشد .برای نصب و را ه اندازی زیرساخت این تکنولوژی می توان از فضای کوچک و محدود برای اجرای کابلکشی و توزیع کنندگان طبقه استفاده کرد و این تکنولوژی در چنین فضای قابل پیاده سازی خواهد بود.

شبکه محلی پسیو نوری با توجه به زیرساخت شبکه در کابلکشی عمومی راه اندازی خواهد شد که به استفاده نیازهای چند ساله و فراهم کردن ذخایر برای آیندگان می پردازد.

دیگر مزایای این تکنولوژی:

- افزودن قابلیت شبکه و ضریب اعتماد بالای این شبکه بعلت اینکه هیچ ابزار اکتیوی در مسیر نیست.

- کاهش هزینه های مرتبط به منابع نوری

- زمان کوتاه نصب شبکه

- امکان مقیاس افزاینده به طوری که اولاً : مشترک جدید براحتی میتواند به شبکه افزوده شود و دوما : پهنای باند تقسیم شونده به گونهای است که برای هر مشترک بر حسب تقاضای آن فرد تعیین شود.

- استفاده از یک فیبر با ۱۲۸ مشترک

- پشتیبانی تعداد زیادی از مشترکین تا برد ۲۰ کیلومتر بدون نیاز به تقویت کننده نوری یا ریپیتر

ساختار شبکه محلی پسیو نوری :

به طور کلی ساختار POL بین خط (line) ترمینال نوری OLT و یونیت ONU ایجاد می شود. محل قراگیری خط (line) ترمینالهای نوری در اتاق سرور بوده و محل قرارگیری کافوهای نوری (ONU) در نزدیکی مشترکین می باشد.

در تکنولوژی pol از طول موج در هر دو طرف Downstream (مرکز به طرف مشترک) و Upstream (مشترک به طرف مرکز) استفاده شده و انتقال این طول موج ها از طریق واحدهای ماکس و دماکس مالتی پلکس بر روی فیبرنوری انتقال خواهند یافت.بنابراین POL نوعی از WDM است.

برنامهریزی و اجرای شبکه محلی پسیو نوری POL برای توزیع کننده طبقه (Floor distributor) از دو بخش تشکیل شده است. تنها با چنین ساختاری قادر هستید تا به بررسی درست نصب و اجرای Passive Optical LAN و انجام مستندسازی بخشهای خاص بپردازید.

در انجام کابلکشی ساخت یافته کلاسیک، برای backbone کابلکشی عمودی و همچنینربرای تغذیه سوئیچ اترنت در توزیعکننده طبقه (Floor distributor) مورد استفاده از کابل فیبر نوری چند حالته استفاده می شد. همچنین برای کابلکشی به ترمینال خروجی (پریز) از کابل مسی که همان کابل زوج به هم تابیده می باشد استفاده می شد. باید توجه داشت که کابلکشی افقی با کابل مسی (زوج به هم تابیده) دارای محدودیتهایی می باشد.

به دلیل رعایت استانداردها و به حداکثر رساندن مزایا، زیرساختهای شبکه نوری محلی LAN باتوجه به دستورالعمل کابلکشی ساخت یافته انجام می شود.

امروزه زیرساختهای شبکه نوری محلی LAN باتوجه به دستورالعمل کابلکشی ساخت یافته انجام می پذیرد تا بدین وسیله استانداردها رعایت شود و مزایا به حداکثر خود برسد.

استاندار و قوانین R&M:

این استاندارد متشکل از شش بخش عملیاتی در تکنولوژی POL می باشد:

- توزیع کننده ساختمان (Building distributor)

- بک بن (Backbone cabling)

- توزیع کننده طبقه (Floor distributor)

- کابل کشی افقی (Horizontal cabling)

- نقطه نثبیت (Consolidation point)

- ترمینال خروجی (Terminal outlet)

تقسیم بندی شبکه های نوری پسیو از نظر سیستم مالتی پلکسینگ

شبکه های نوری پسیو از نظر سیستم مالتی پلکس قابل تقسیم به شاخه های مختلفی می باشند.

یکی از راه های جداسازی کانالهای Upstream در ONU ها که براساس مالتی-پلکسینگ طول موج ، Wavelength Divition Multiplexing Access نام دارد که در این حالت یک طول موج خاص برای هر ONU بکار می رود.راه حل گفته شده با اینکه ساده می باشد اما دارای هزینه زیادی برای شبکه دسترسی می باشد.

در WDMA برای دریافت طول موجهای مختلف به یک گیرنده Tuneable (قابل تنظیم) در واحد گیرنده نوری در لاین ترمینال احتیاج دارد.

در صورتی که مکان یک مشترک از یک ONU به ONU دیگر تغییر کند باعث به هم خوردن طول موج گرفته شده و اختصاصی به مشترک و عمل نکردن سیستم PON می شود. یک راه حل استفاده از لیزری با نوع Tunable در ONU می باشد اما استفاده از این واحدهای نوری بسیار پرهزینه می باشد.

در تغییراتی ONU ها مدولاتورهای خارجی را برای بکار گیری مدوله سازی سیگنالهای دریافتی از لاین ترمینال نوری (OLT ) و بازگشت آنها در مسیر Upstream استفاده می کنند. استفاده از این راه حل هزینه بر خواهد بود زیرا بعلت تضعیف سیگنال در پروسه انتقال دوطرفه به تقویت کننده های جداگانه احتیاج می باشد. همچنین از آنجائیکه در هر دو مسیر Upstream و Downstream از همان طول موج استفاده می شود بنابراین به قطعات نوری گرانقیمت برای محدود کردن سیگنال بازتابشی نیاز است. بنابراین برای اینکه انتقال مستقل داشته باشیم نیاز است تا N گیرنده در OLT و یک گیرنده در هر واحد نوری ONU وجود داشته باشد.

در تغییری دیگر ONU ها با استفاده از LED های ارزان در باند طیفی پهن انشعابی از AWG در مسیر Upstream می پردازند اما همچنان به بجای ماندن چندین گیرنده در OLT نیاز دارند .

اختیارات مربوط به انتخاب طول موج و پنجره های طول موجی مختلف :

- CWDM با فاصله 20 نانو متر

- WWDM با فاصله 4-5 نانو متر

- DWDM با فاصله 8 دهم نانو متر

- UDWDM با فاصله کمتر از 4 دهم نانو متر

این اختیارات بر اساس نیازهای انتخابی و شرایط شبکه های موجود انتخاب خواهند شد.

WDM POL

معماری WDM POL در سال ۱۹۹۰ میلادی ساخته شد و این معماری به استفاده از چندین طول موج با استفاده از تکنولوژی WDM پرداخت ولی بنا به دلایل:

- فقدان یک مارکت قابل دسترسی که نیاز به پهنای باند بالا داشته باشد.

- تکنولوژی ابزاری نابالغ و فقدان یک شبکه مناسب درخور که پروتکلها و نرمافزاری برای این معماری را پشتیبانی کند.

هنوز مورد استفاده قرا نگرفته است و توپولوژی هایی مانند E-PON و G-PON به توپولوژی WDM ترجیح داده شد.

WDMA POL

یک ساختار WDM PON که از چندین طول موج برروی یک فیبر نوری زیرساخت پشتیبانی می کند قادر نخواهد بود تا تلفات قدرتی اسپلیترهای مورد استفاده در ساختارهای TDMA PON را تحمل کند.

در WDM PON هر واحد نوری (ONU) قادر است تا در یک نرخ بالا بسوی بیت ریت کامل یک کانال طول موجی عمل کند وعلاوه براین اختلاف طول موجها ممکن است در بیت ریت های مختلفی در صورت نیاز عمل کند،بنابراین گونه های متفاوتی از سرویسها قادر خواهند بود بر روی همان شبکه پشتیبانی شوند. به عبارت دیگر تنظیمات مختلف طول موجها قادر است برای پشتیبانی از مشترکین PON های مستقل و متمایز بر روی همان قیبر زیرساخت عمل نماید.

در مسیر پائین رونده یک WDM PON کانالهای طول موجی عبوری از لاین ترمینال نوری به واحد نوری توسط یک روتر AWG پسیو که در RN مستقر شده، جمع میشود.

AWG که یک ابزار نوری پسیواست با یک حالت دنباله دار و دوره ای چندین طیف نوری حاصل از ورودی را در پورت خروجی جمع میکند. برای فواصل دوباره استفاده شده در کانالهای طول موجی لازم است که برای انتقال چندین طول موج به واحدهای نوری یک منبع چند طول موج درلاین ترمینال نوری استفاده شود.

برای مسیر بالارونده ، در لاین ترمینال نوری از یک دمالتی پلکسر WDM موازی با یک گیرنده آرایهای برای دریافت سیگنالهای Upstream استفاده می شود. به علت اینکه ارسالهای بالارونده و پائین رونده در پنجره های طول موجی مختلف اتفاق می افتد، هر واحد نوری به یک فرستنده-گیرنده برای ارسال و دریافت روی طول موجهای مخصوص به خود مجهز می شود.

این نوع شبکه های نوری پسیو Passive Optical LAN که همان در تقسیم بندی WDMA PON می باشد چندین طول موج در یک رشته از فیبر برای افزایش ظرفیت شبکه بدون افزایش نرخ دیتا بکار می رود. طرحهای مختلفی پیشنهاد شده است ولی کانون اکثریت معماری شبکه آنها به شیوه هایی است که در آن یک روتر نوری پسیو جایگزین اسپلیتر نوری مورد استفاده در PON های دیگر شده است.

در این طرح هر جفت لاین ترمینال و واحد نوری یک طول موج اختصاصی دارند و بنابراین دو واحد ارسال ودریافت در لینک نقطه به نقطه خود لازم دارند.

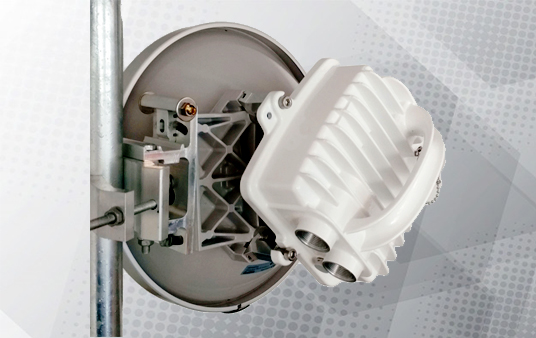

یک روتر شبکه های نوری پسیو Passive Optical LAN در محل گره دور قرارداده می شود و توسط AWG یا یک مجموعه ای از فیلترهای فیلم باریک (TFFs) تحقق می یابد. یک AWG می تواند بر روی چندین رنج طیفی آزاد عمل نماید و اجازه دارد درهر دو مسیر بالارونده و پائین رونده مورد استفاده قرار گیرد.

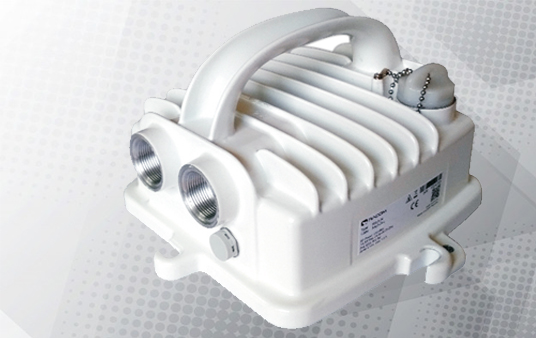

برای بکارگیری AWG در محیط بیرونی نیاز به طراحی خاصی است زیرا یک AWG در حدود 5dB تلفات نوری دارد که این 12dB کمتر از آنچه است که در یک Power Splitter از نوع 1:32 بکار میرود.

معماری WDM PON با استفاده از AWG

یک طراح WDM PON بایستی بر روی اختصاص طول موجها و نیز فاصله آنها مبتنی بر مشخصات مورد نیاز تصمیم بگیرد. در این راستا دو نوع گزینه عمده برای WDM PON وجود دارد:

- CWDM-PON

- DWDM-PON

کلیه لاین ترمینالها و واحدهای نوری شامل فرستنده و گیرنده و مالتی پلکسر نوری هستند و قسمتهای گیرنده و فرستنده به تلفات و پروتکلهای مربوطه وابستگی دارند و مالتی پلکسرها و دمالتی پلکسرها که در RN گسترش یافته اند متغیر هستند.

CWDM-PON

فواصل طول موجی بیشتر از 20 نانو مترعموماً CWDM نامیده میشود. اینترفیسهای نوری که برای CWDM استاندارد شده است می توان در ITU G.695 یافت و در اینجا طیف شبکه ای برای CWDM تعریف شده است.

اگر رنج طول موجی کامل 1271-1611 نانو متر که در استاندارد ITU G694.3 آورده شده است بصورت فواصل 20 نانو متر بکار روند، پس در مجموع 18 کانال CWDM قابل دسترسی خواهد بود. یک نوع از فیبر نوری که در استاندارد ITU G.652 C&D تعریف شده است و دارای خاصیت مولفه پیک آب پائین است و تلفات توانی آن نیز در رنج 1410-1370 نانو متر حذف شده است، به عنوان فیبر نوری تک مد برای طیف پهن ارسال (CWDM) می تواند بکار برود.

پارامتر دیسپرشون به گسترش سیگنال بستگی دارد و این پارامتر ممکن است فاصله انتشار را بطوری که نرخ اطلاعات بالاتر شود محدود نماید. از این رو تنظیم محض طول موج ها برای شبکه نوری پسیو از نوع CWDM نیاز نیست و قسمت کنترل حرارتی لازم ندارد و ایجاد آن نسبت به DWDM-PON ارزان تر است. از این رو طول موج مالتی پلکسر با کراستاک (همشنوائی ) پائین می تواند بطور آسان تر برای CWDM انجام وظیفه نماید.

ولی بزرگترین اشکال CWDM محدودیت تعداد کانال های آن است. اشکال دیگر این سیستم این است که کانال های طول موج کوتاه تر تلفات بالائی را تحمل می کند، در نتیجه محدودیت فاصله ارسال یا محدودیت نرخ انشعاب را به همراه خواهد داشت.

یک مثال خلاصه برای CWDM-PON می تواند تحت نام Triple Play می توان پیدا کرد که سرویس شبکه نوری پسیو کانال طول موجی ۱۵۵۰ نانو متر را برای ویدئوی CATV و 1490 نانو متر را برای Downstream و 1310 نانو متر را برای Upstream بکار می برد. در یک کاربرد توسعه یافته کانالهای 1480-1360 نانو متر CWDM برای سرویس تجاری مرغوب بکار میرود و سرویسهای Triple Play عادی برای مشترکین عادی بکار می رود.

DWDM-PON

این نوع شبکه های نوری پسیو Passive Optical LAN با ساختار WDM چگالی بالا، دارای فواصل طول موجی به مراتب کوچکتر از CWDM در حد کمتر از 3 نانو متر است.

DWDM برای ارسال طول موج های زیادی در یک پهنای باند محدود گسترش یافته است و انتظار می رود که برای تهیه پهنای باند کافی برای مشترکین زیاد، بسیار مفید باشد و به سیستم نهائی PON بکار رفته وابسته است.

برای شبکه لیزری سیستم DWDM از نوع نقطه به نقطه، استاندارد ITU G.602 پهنای باند 100گیگا هرتز با یک طول موج مرکزی 1553.52 نانو متر بر روی طول موج ناحیه ای 1528.77-1563.86 نانو متر را توصیه می کند.

این فضای 100 گیگا هرتز برای اکثر سیستم های DWDM بکار برده شده است ولی فضای 50 گیگا هرتز لیزر دیود و فیلترهای نوری بیشتر بصورت تجارتی قابل دسترس هستند و آنها می توانند برای افزایش تعداد کانالها و همچنین طول موجهای بدست آمده بالای 1600 نانو متر بکار برده شوند.

برای بهره گیری از ویژگی پریودیک AWG ، میتوان با یک AWG در گره ریموت (RN) برای مالتی پلکسینگ و دمالتی پلکسینگ در مسیرهای بترتیب Downstream و Upstream استفاده نمود. در یک DWDM-PON طول موج هر منبع نوری و طول موج مرکزی فیلت WDM بایستی برای دوری جستن از کراستاک بین کانالهای مجاور کنترل گردد.

بنابراین هزینه DWDM-PON شبکه های نوری پسیو Passive Optical LAN بدلیل نیاز به ابزارهای تنظیم طول موجی و کنترل درجه حرارت بیشتر از CWDM-PON است.

برای پشتیانی شبکه و پشتیبانی voip با شرکت تیلاتل در تماس باشید.