در این مقاله قصد داریم raid بندی سرور های HP را به شما علاقمندان به شبکه توضیح دهیم:

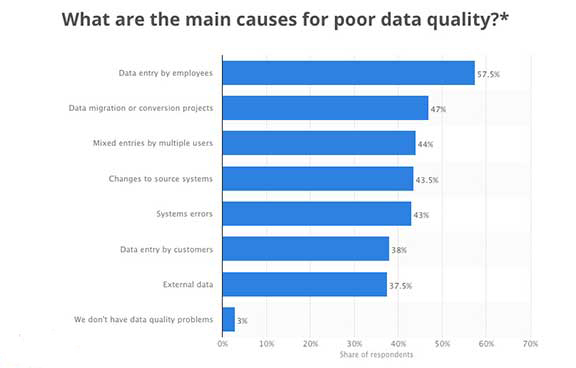

قبل از هر چیز باید از تعداد و حجم منابع ذخیره سازی و اهمیت داده های خود آگاهی داشته باشید. همچنین باید اطلاعات کافی از انواع مدل های Raid داشته باشید.

برای رید کردن (Raid بندی) می توان به دو روش زیر عمل کرد:

روش اول

RAID بندی سرور های HP از طریق Intelligent Provisioning

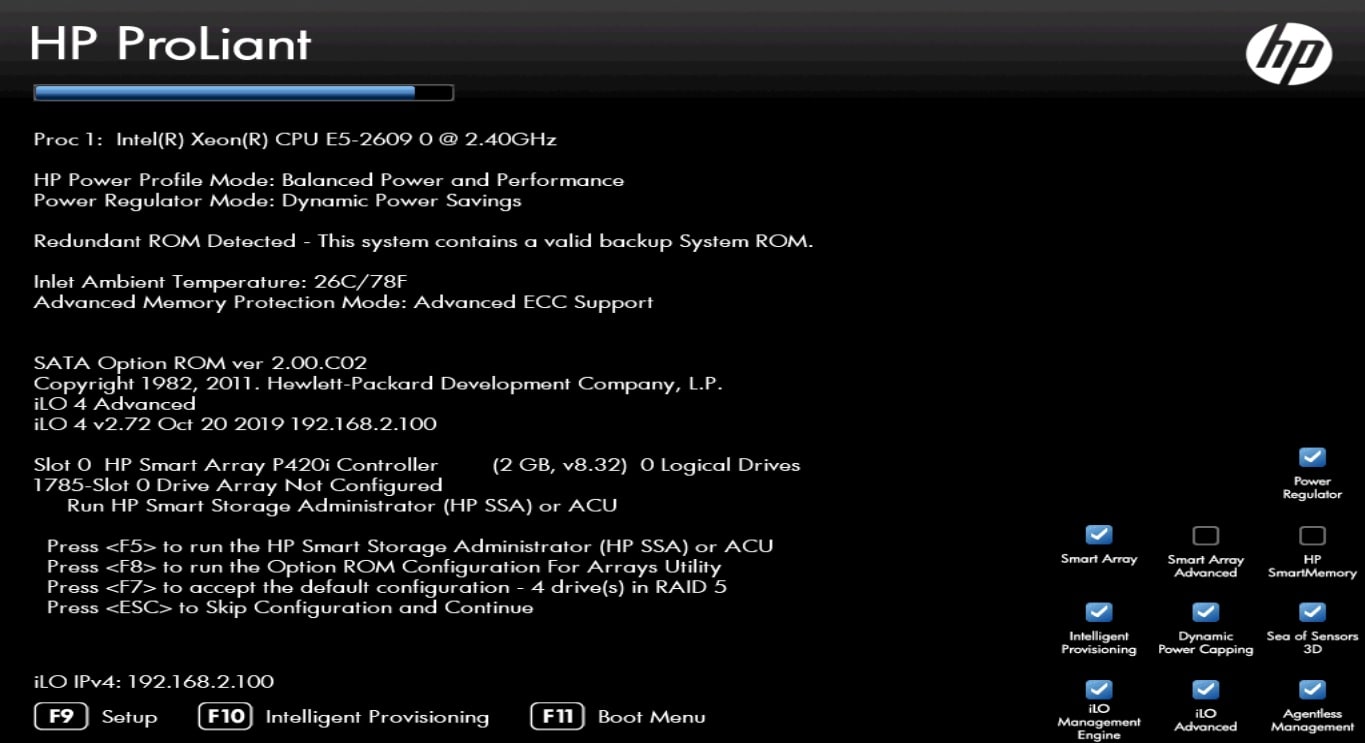

این قابلیت در سرور های نسل 8 اچ پی و بالاتر از آن در دسترس است. برای سرور های نسل های پایین تر به روش دوم مراجعه کنید.

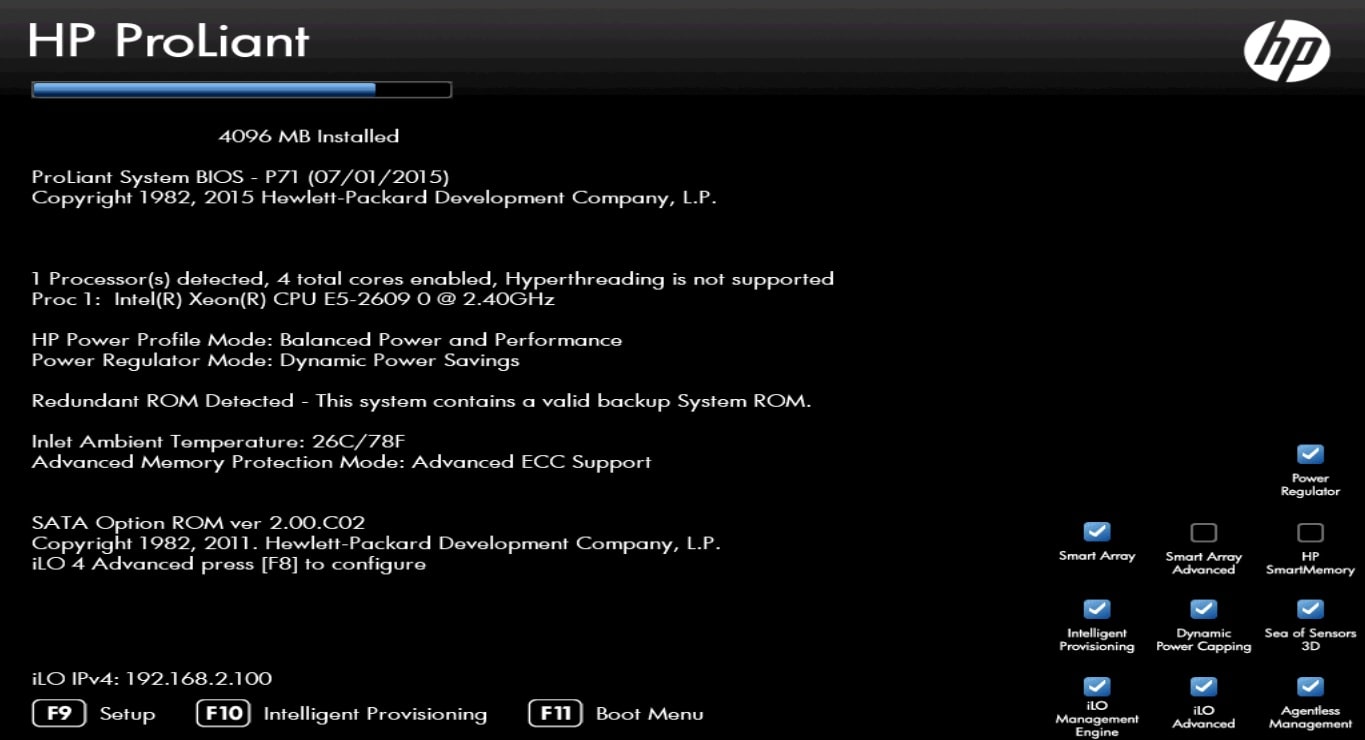

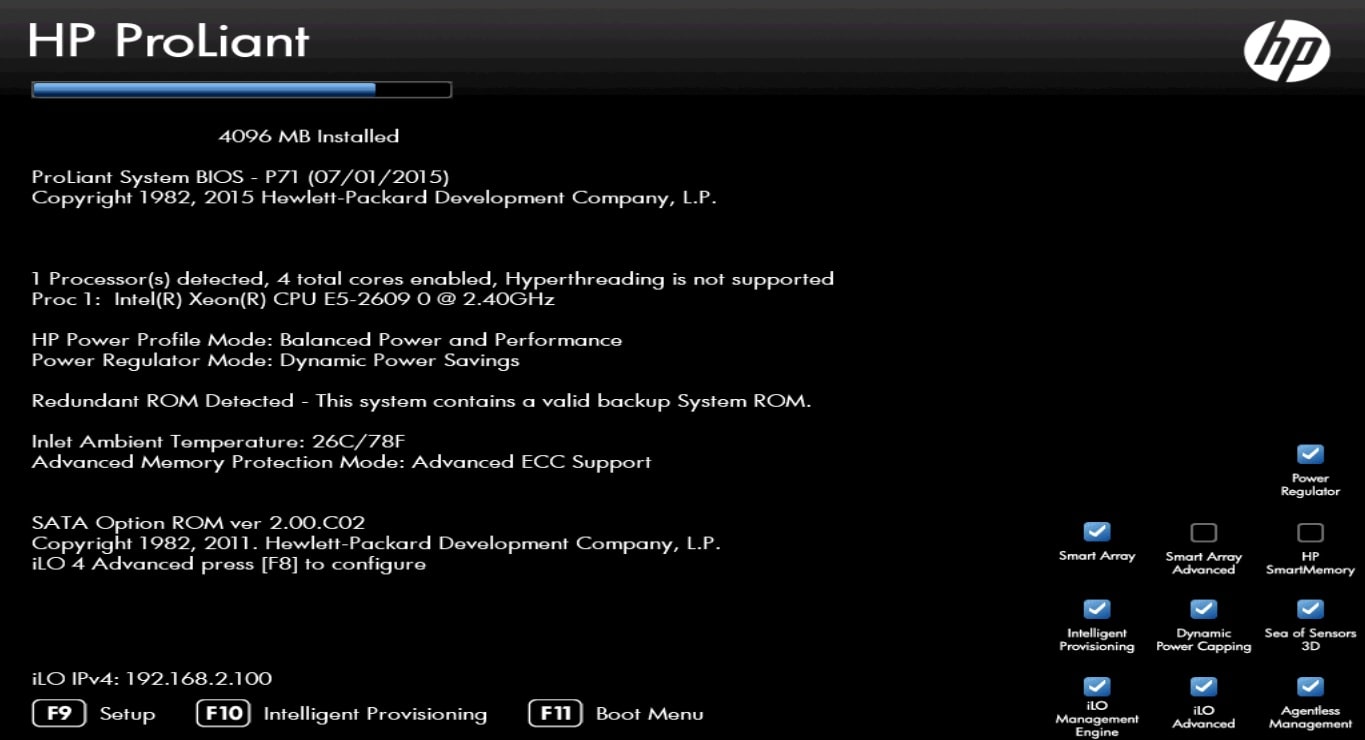

در این روش برای رید کردن باید وارد محیط SSA(Smart Storage Administrator) شویم. برای ورود به این محیط در صفحه Loading سرور هنگامی که سخت افزارها بررسی و معرفی می شوند کلید F10 را فشار دهید.

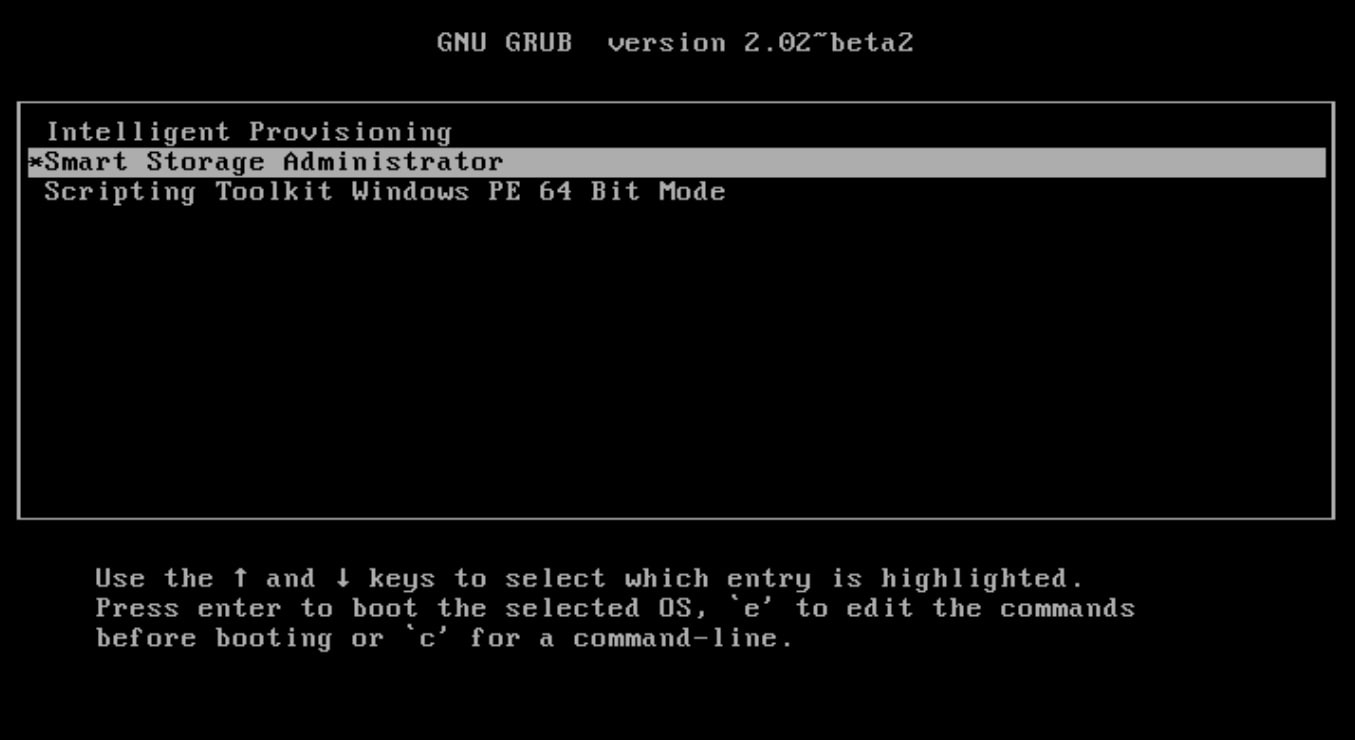

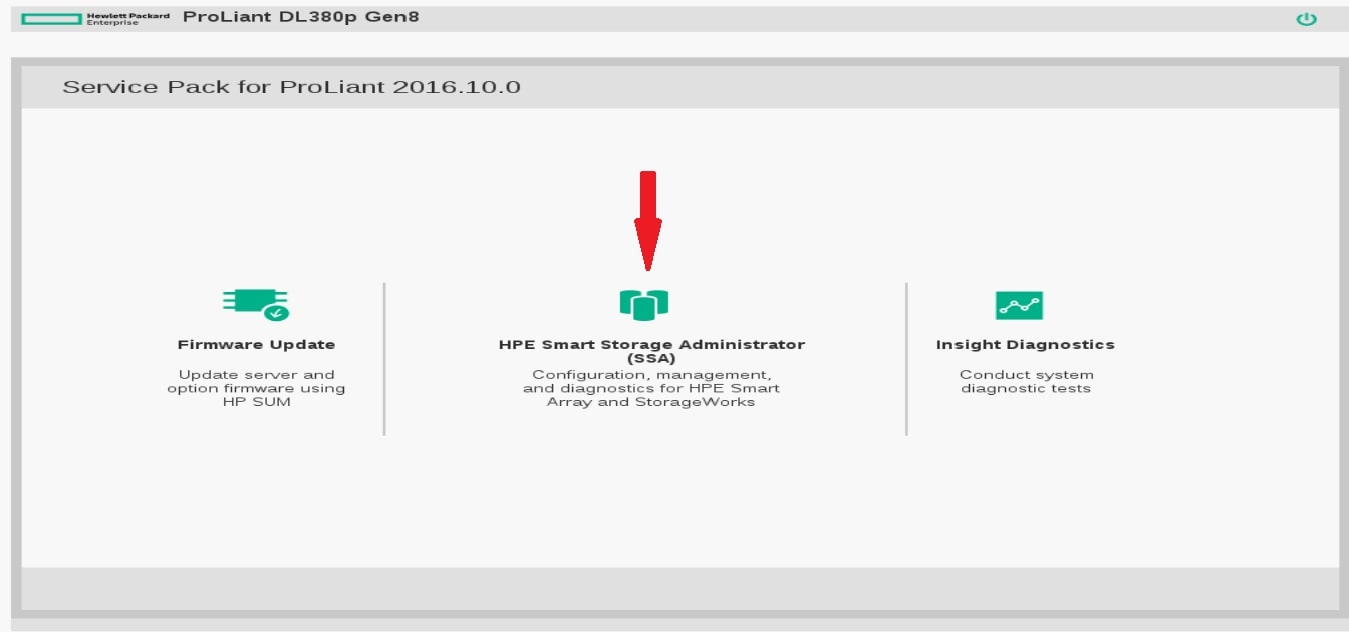

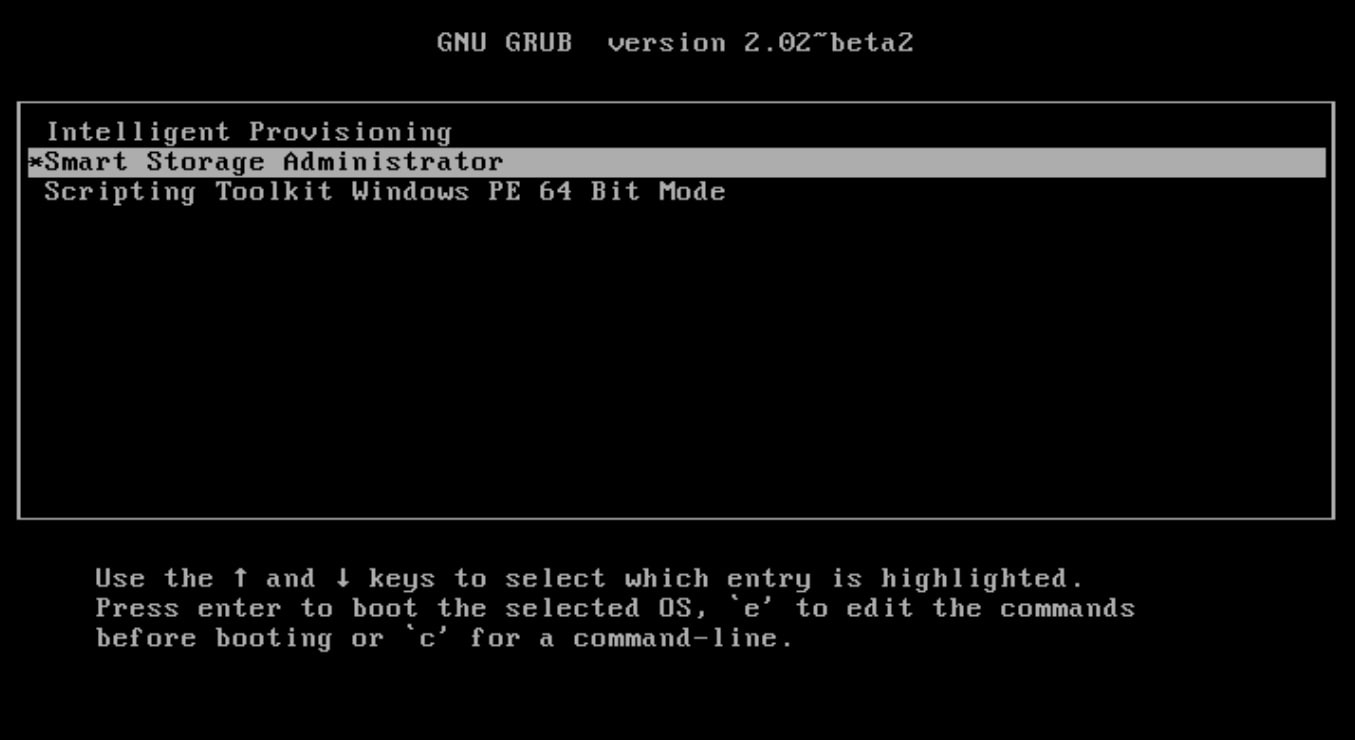

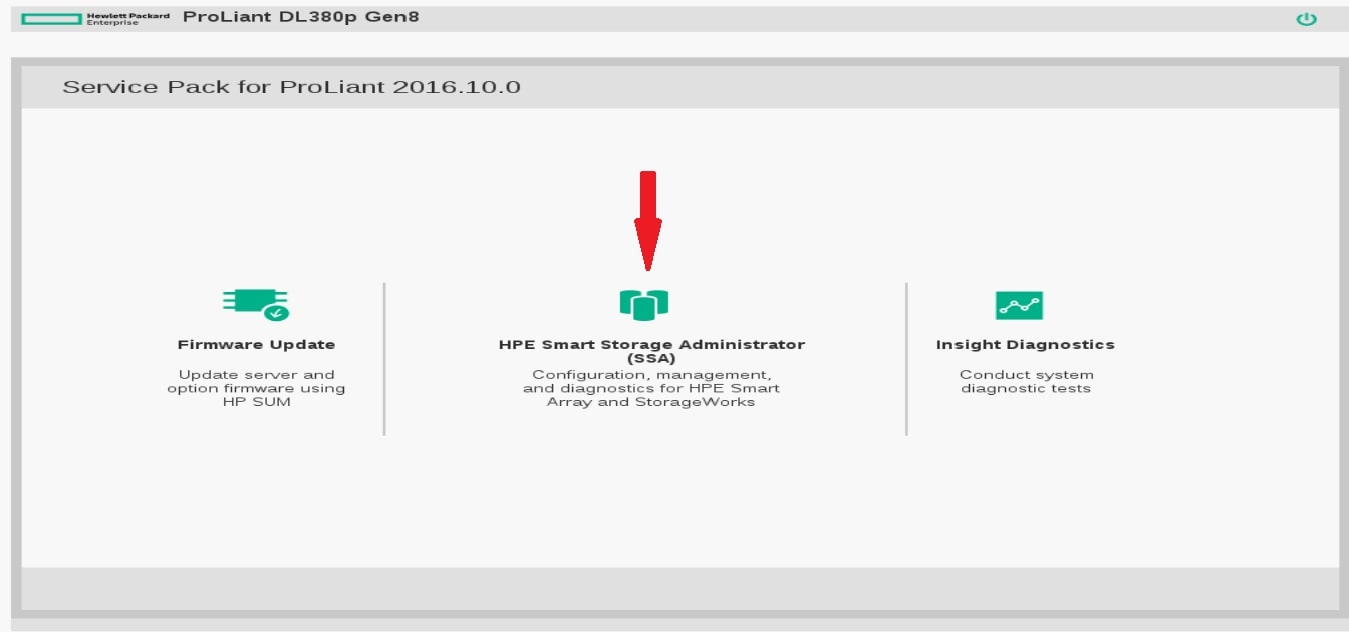

پس از زدن این کلید وارد صفحه استارت Intelligent Provisioning سرور می شوید. در این صفحه سه گزینه مشاهده می شود که شما باید گزینه دوم یعنی Smart Storage Administrator را انتخاب کنید تا به صورت مستقیم وارد محیط SSA شوید. دقت داشته باشید که بارگزاری این صفحه ممکن است حدود یک دقیقه زمان ببرد.

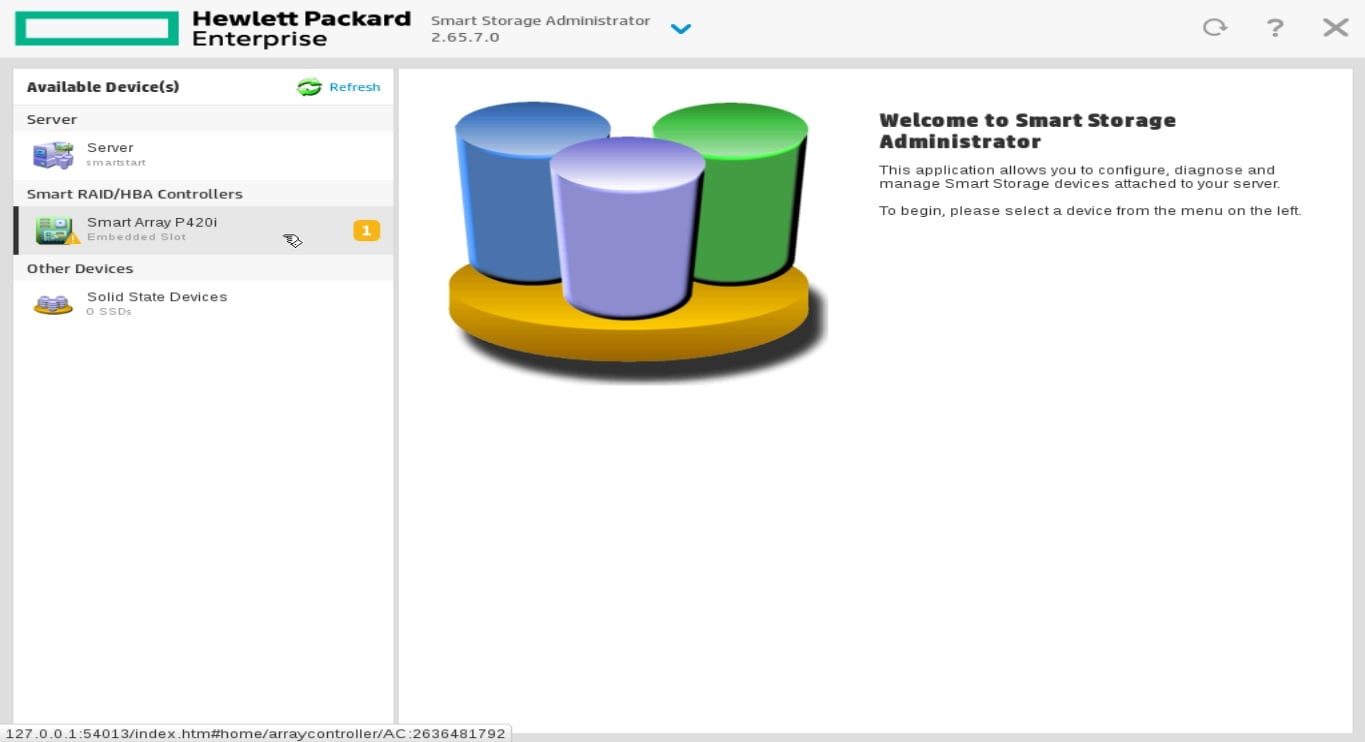

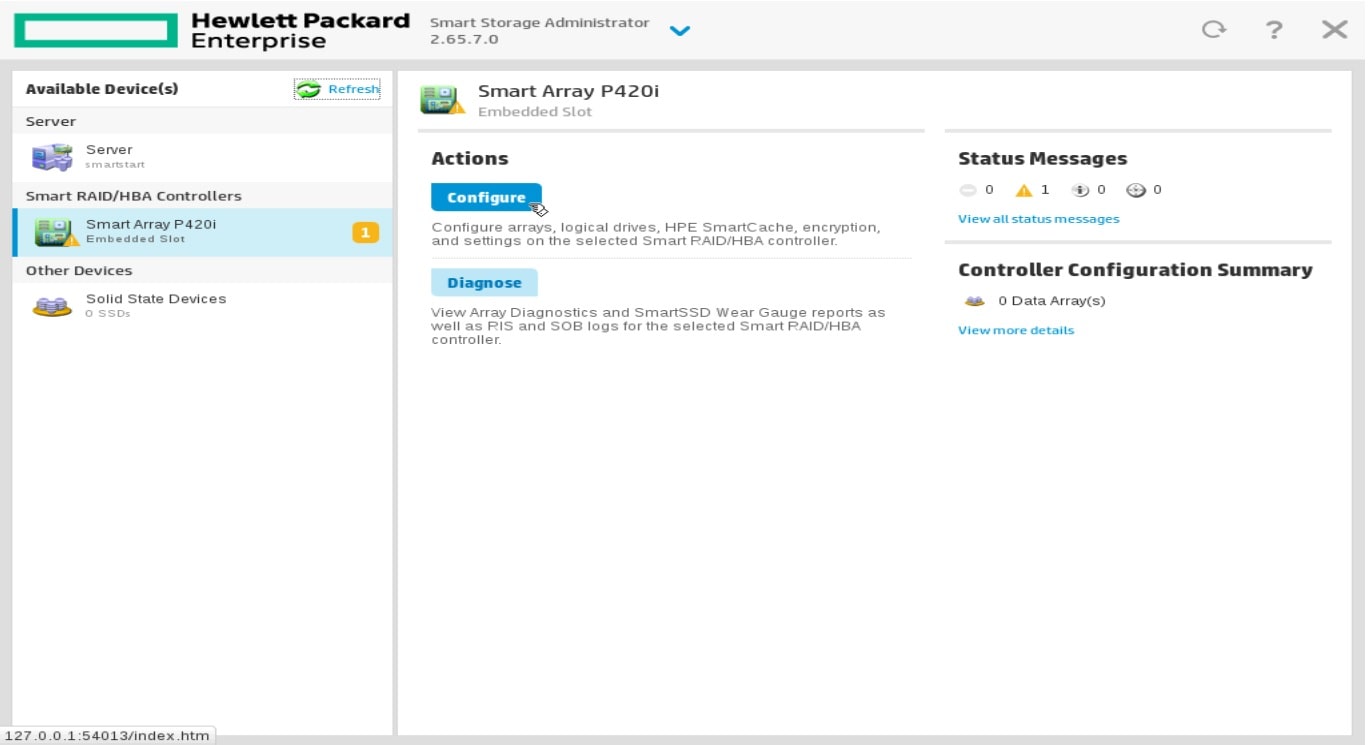

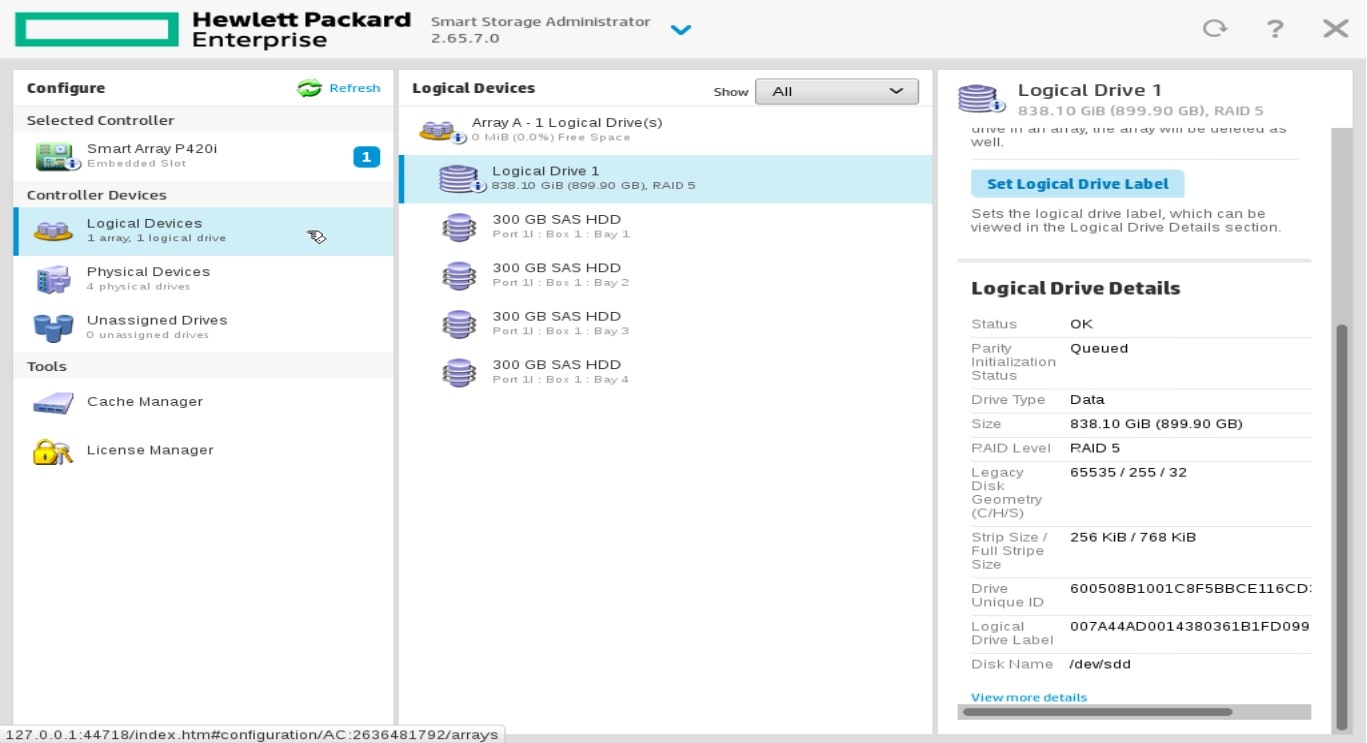

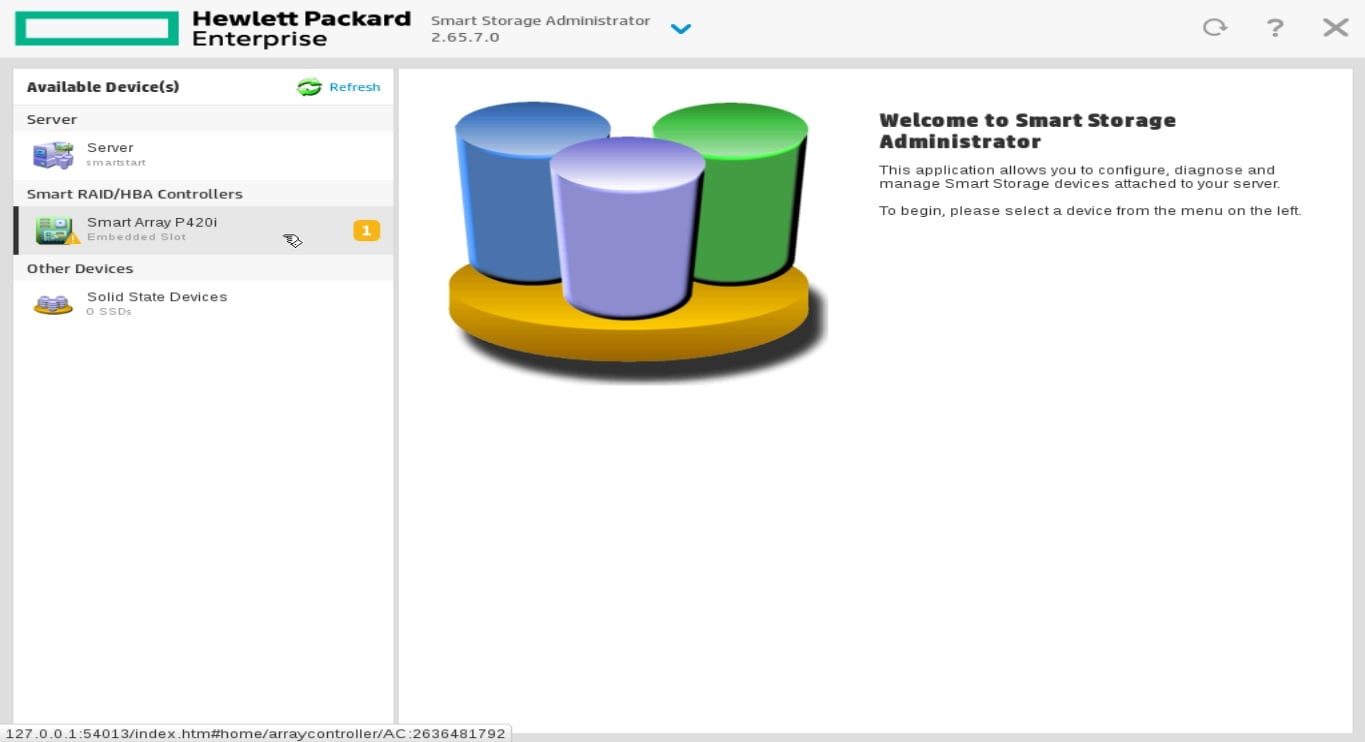

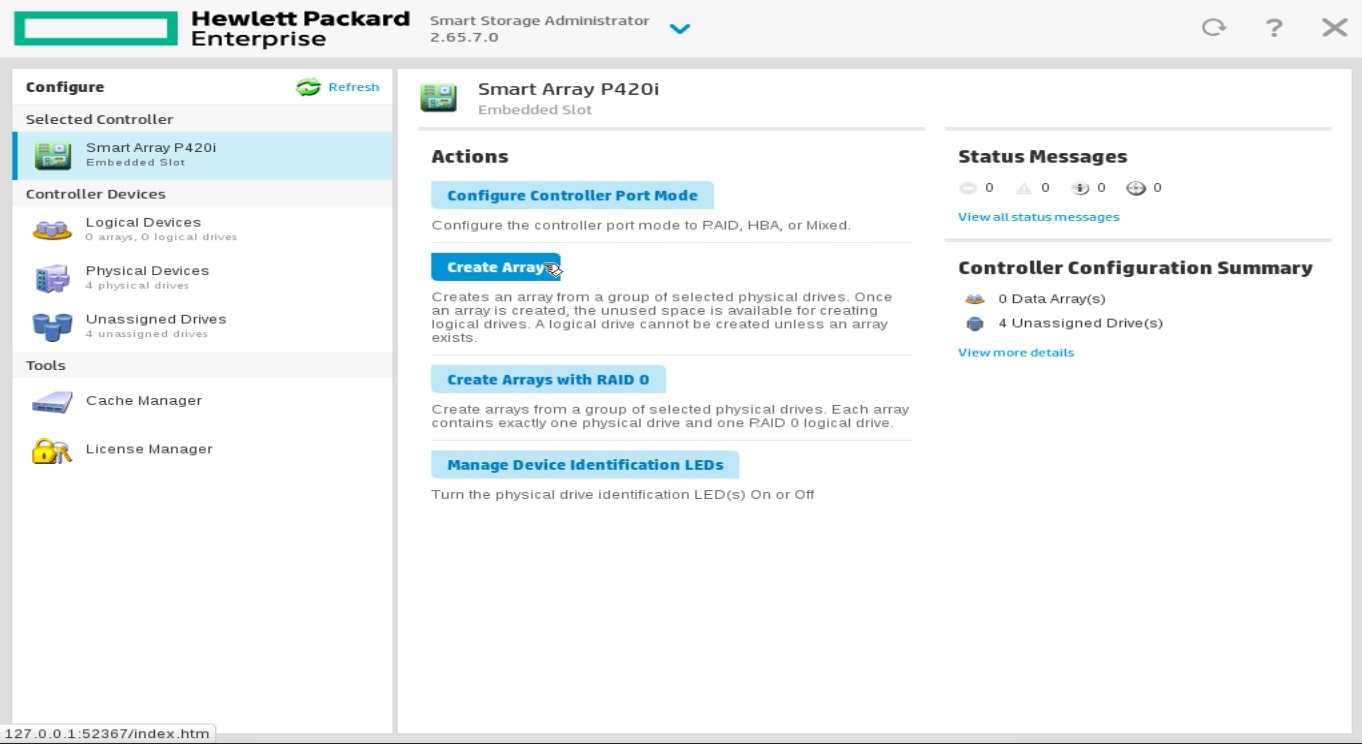

همانطور که در تصویر زیر می بینید پس از بارگزاری صفحه در ستون سمت چپ مدل کنترلر دستگاه مشاهده می شود. روی آیکون کنترلر مورد نظر کلیک کنید.

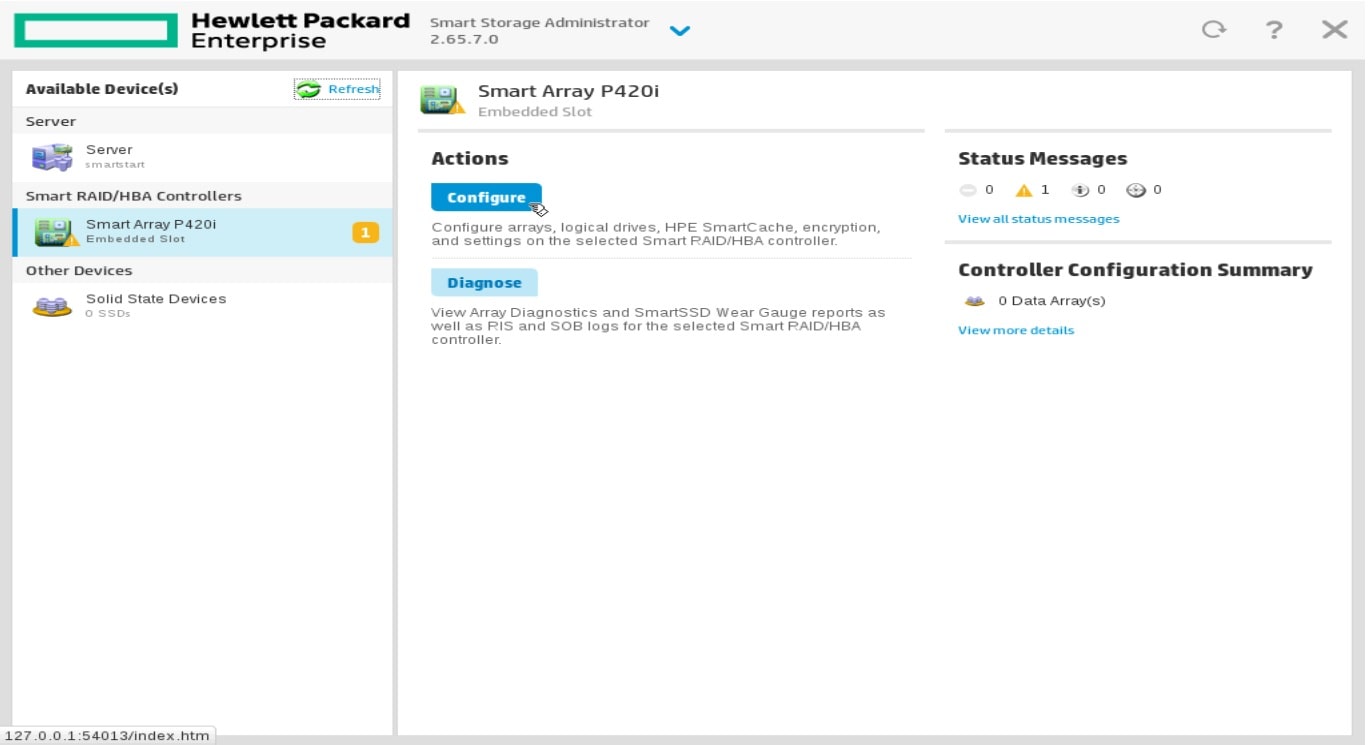

حالا از ستون وسط روی دکمه Configure کلیک کنید

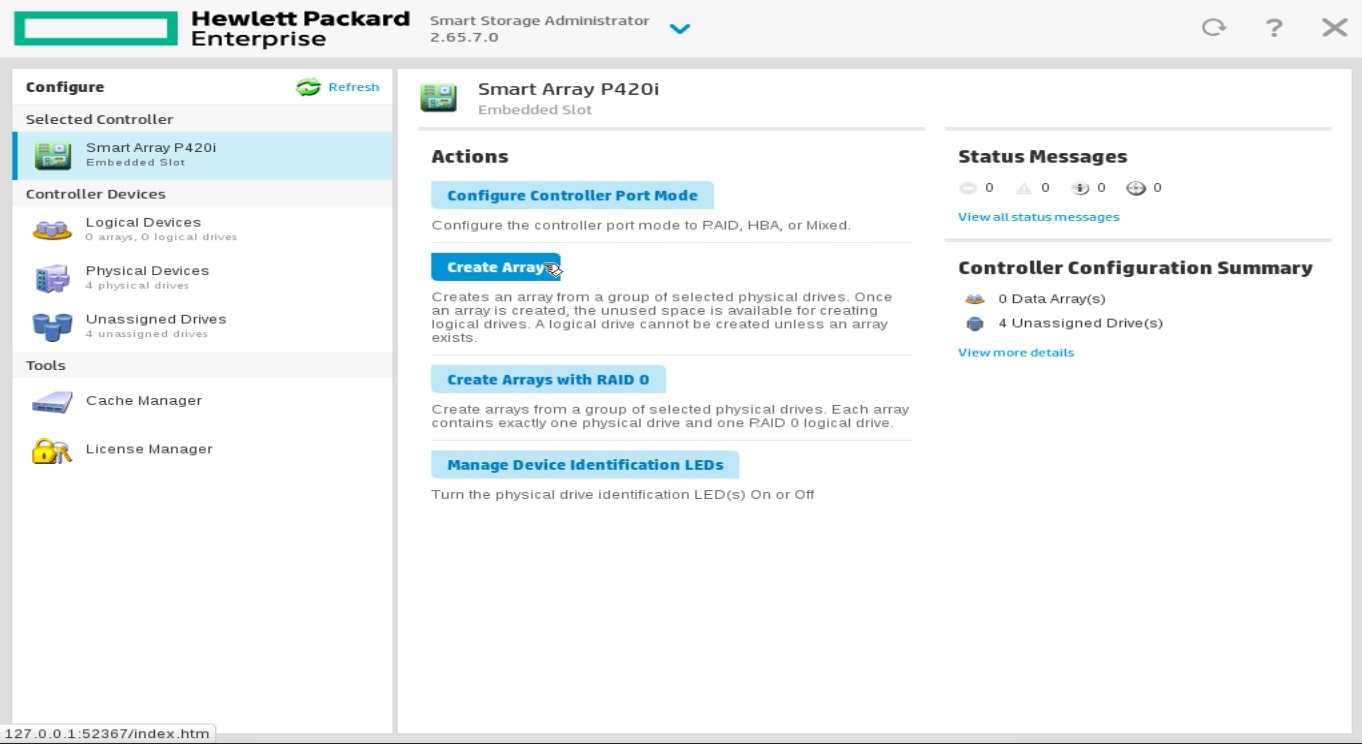

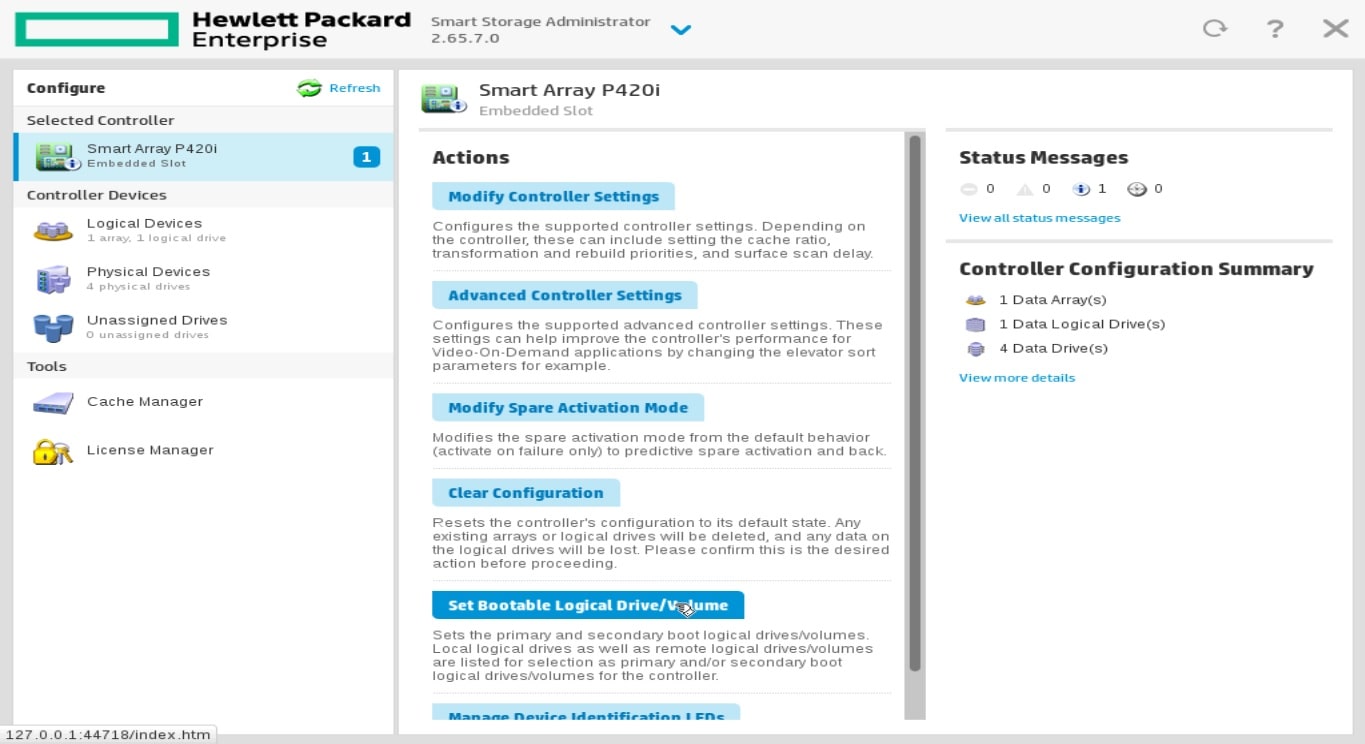

همانطور که در تصویر زیر مشاهده می کنید در صفحه Configure تعدادی دکمه عملیاتی مشاهده می شود.

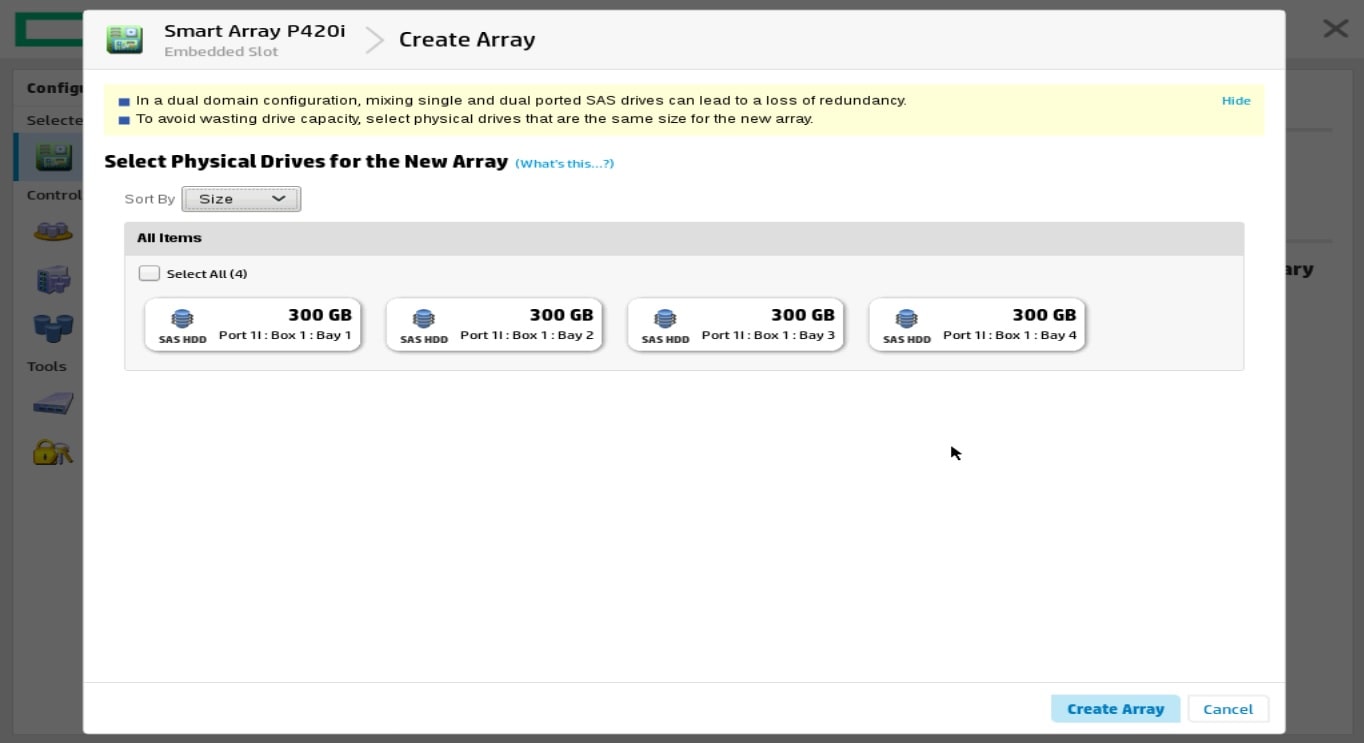

حال می توانیم هارد ها را Raid کنیم. در اینجا ما می خواهیم 4 عدد هارد 300 گیگابایتی را با یکدیگر Raid 5 کنیم. برای شروع روی دکمه Create array کلیک می کنیم.

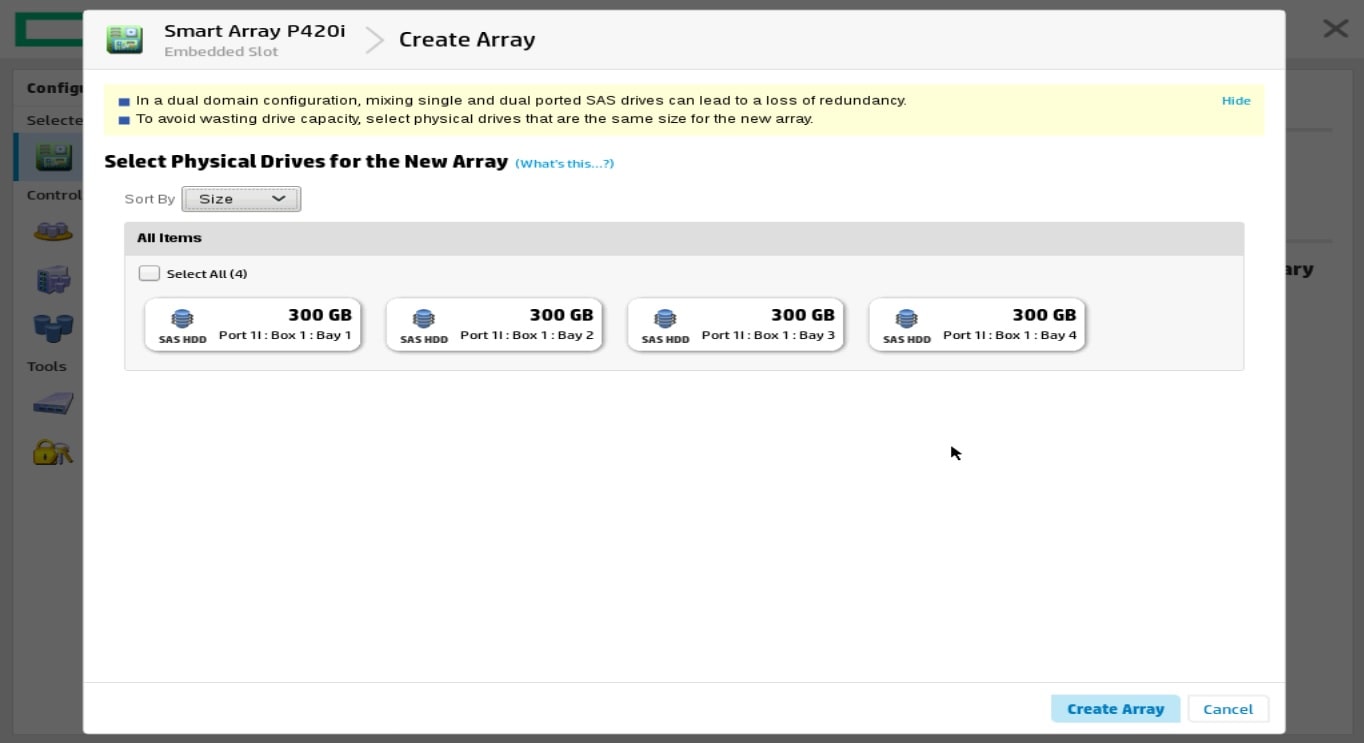

با زدن این دکمه با صفحه زیر روبرو می شویم.

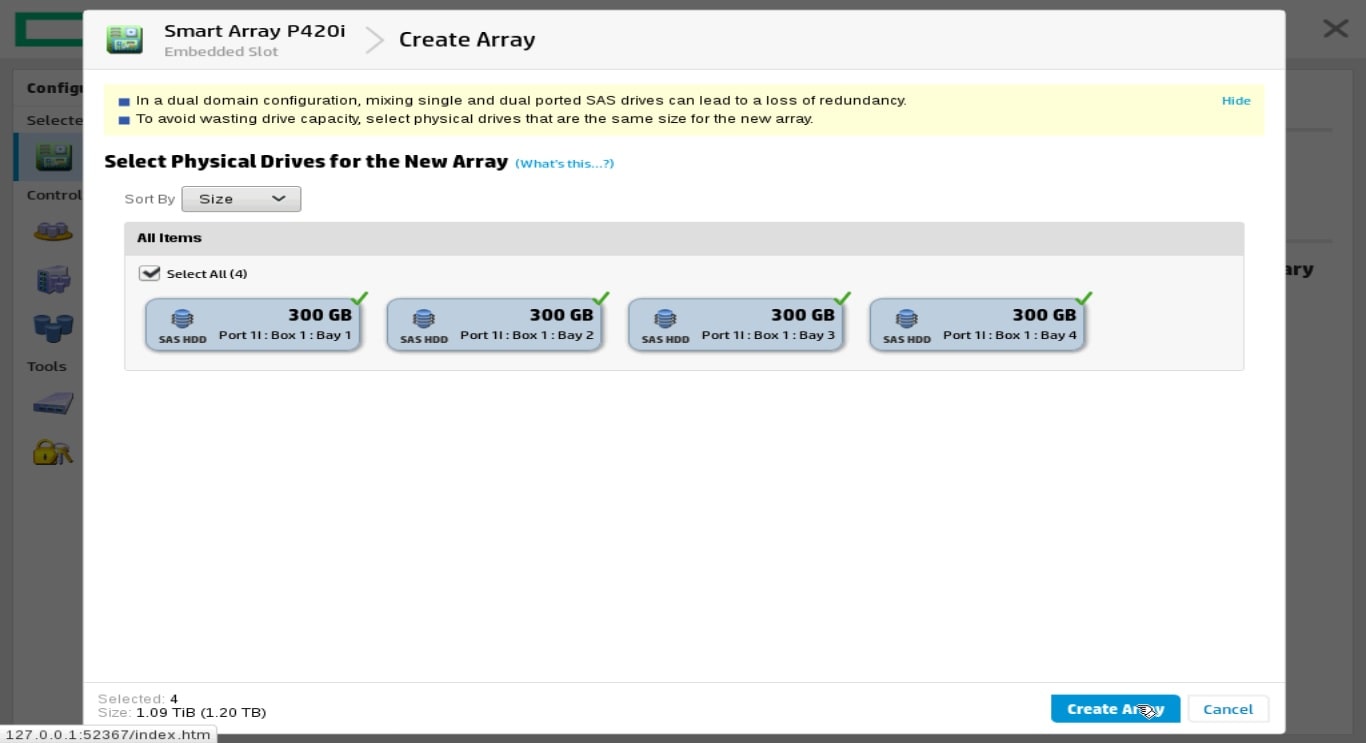

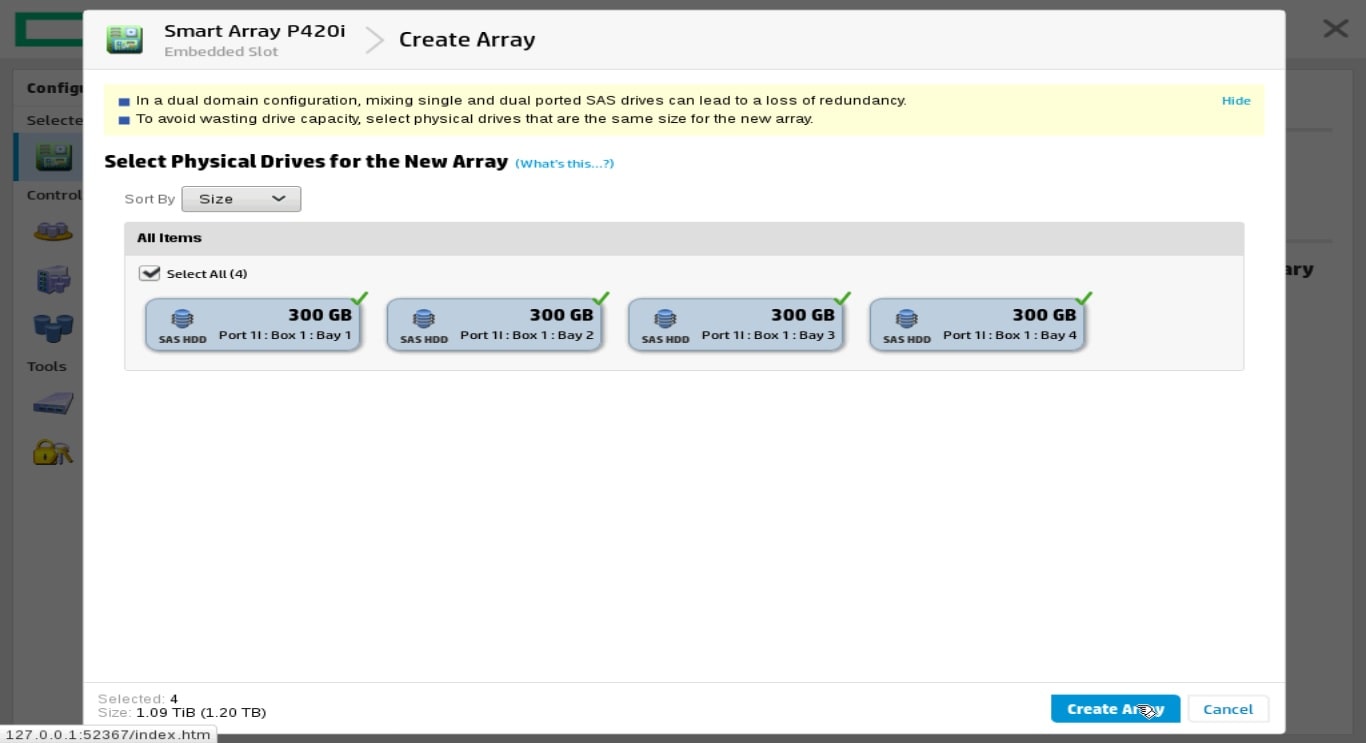

در اینجا منابع خام به ما نشان داده می شود، این یعنی ما در این صفحه فقط لیست هارد هایی که Raid نیستند را می بینیم که کنار هر کدام، اطلاعات موقعیت فیزیکیشان روی باکس هاردها نوشته شده است. چون در این نمونه می خواهیم هر 4 عدد هارد موجودمان را رید کنیم تیک همه هارد ها را می زنیم و آن ها را انتخاب می کنیم. البته باید به این نکته توجه داشت که هارد های HDD و هاردهای SSD به دلیل تفاوت تکنولوژی با یکدیگر رید نمی شوند. حال اگر شما علاوه بر HDD، هارد های SSD هم برای رید کردن روی سرور دارید می توانید از منوی کشویی بالای صفحه گزینه SSD را انتخاب کنید تا لیست هارد های SSD شما نمایش داده شود.

پس از انتخاب هاردهای مورد نظر در پایین صفحه دکمه Create Array را کلیک می کنیم.

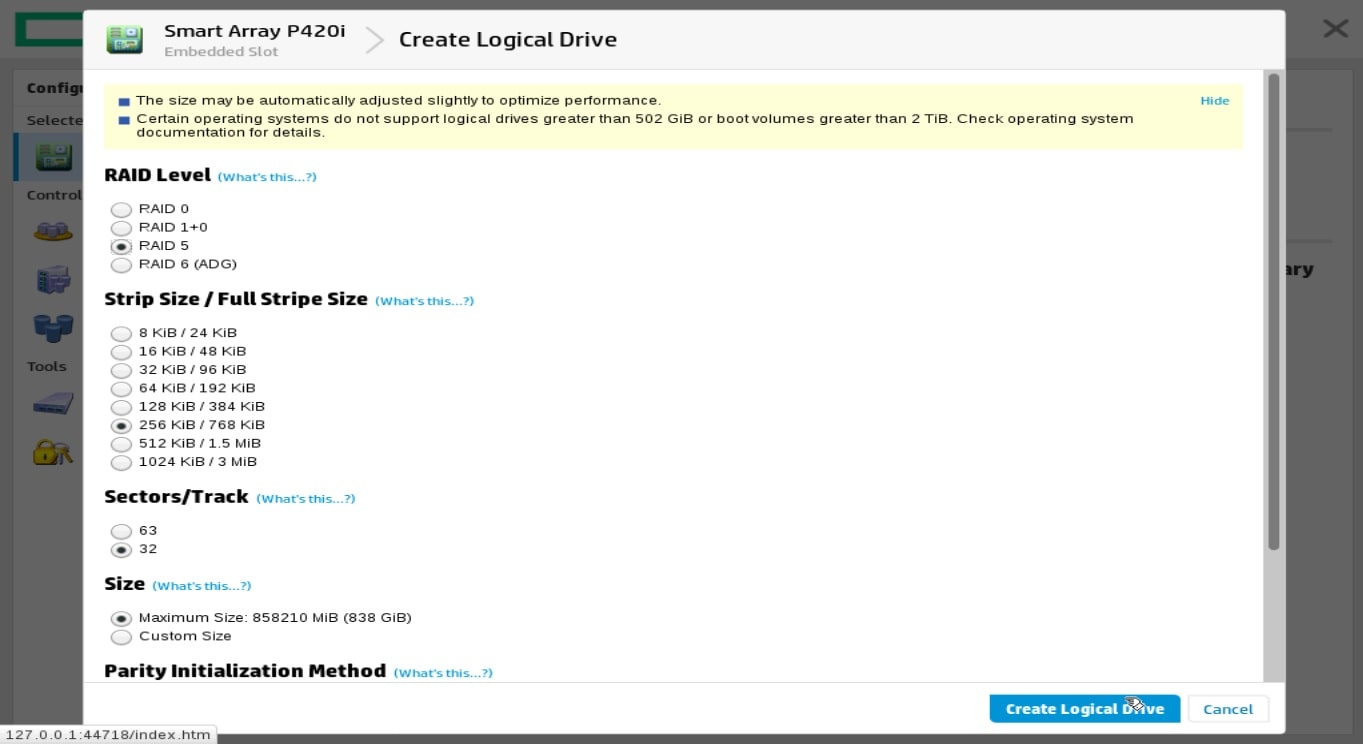

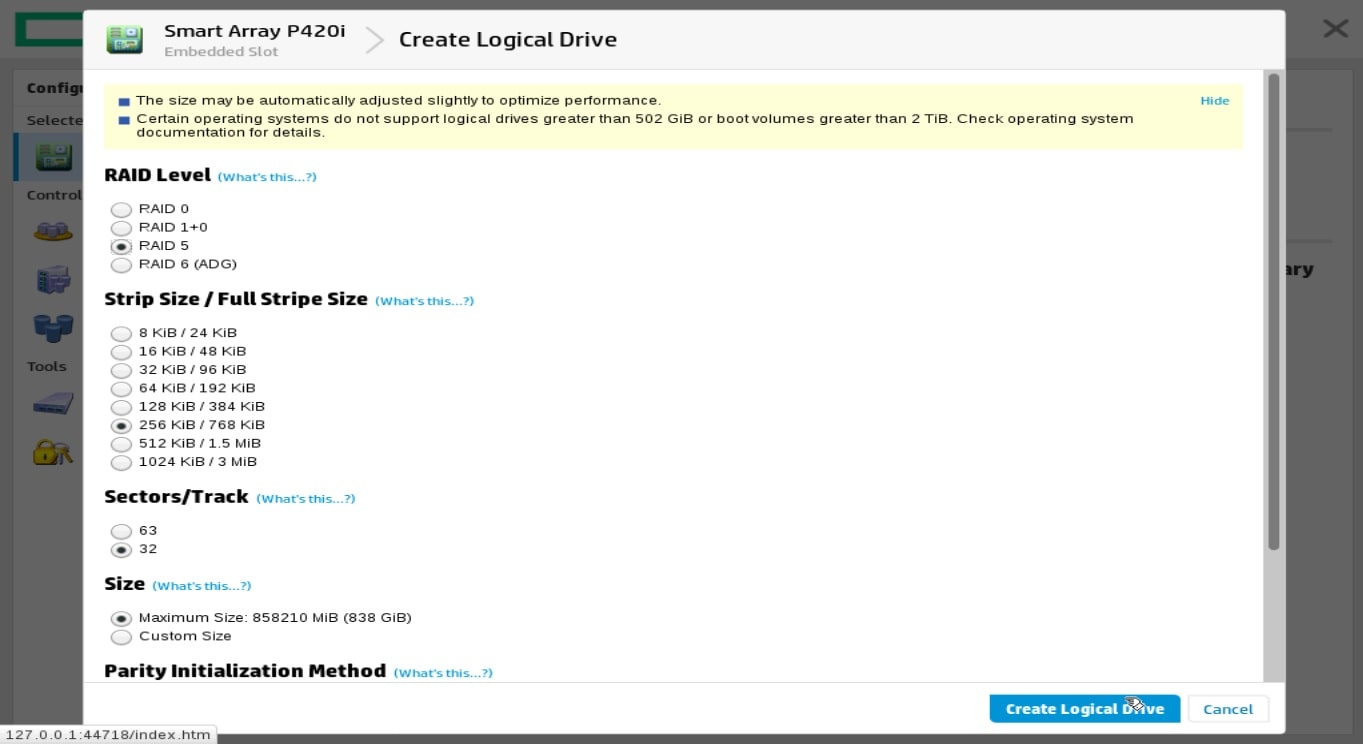

در صفحه بعدی باید نوع رید خود را مشخص کنیم. در اینجا ما Raid 5 را انتخاب می کنیم.

در پایین همین صفحه زیر عنوان Size یک دکمه رادیویی با نام Custom Size به همراه یک جعبه متن در جلوی آن وجود دارد. اگر می خواهید رِیدی که می سازید بیش از یک Logical Drive داشته باشد، می توانید از این گزینه استفاده کنید. به این صورت که با فعال کردن آن می توانید میزان حجم logical drive دلخواهتان را بر حسب GB بسازید. با هر میزان حجمی که انتخاب می کنید در پایین صفحه دکمه Create Logical Drive را بزنید.

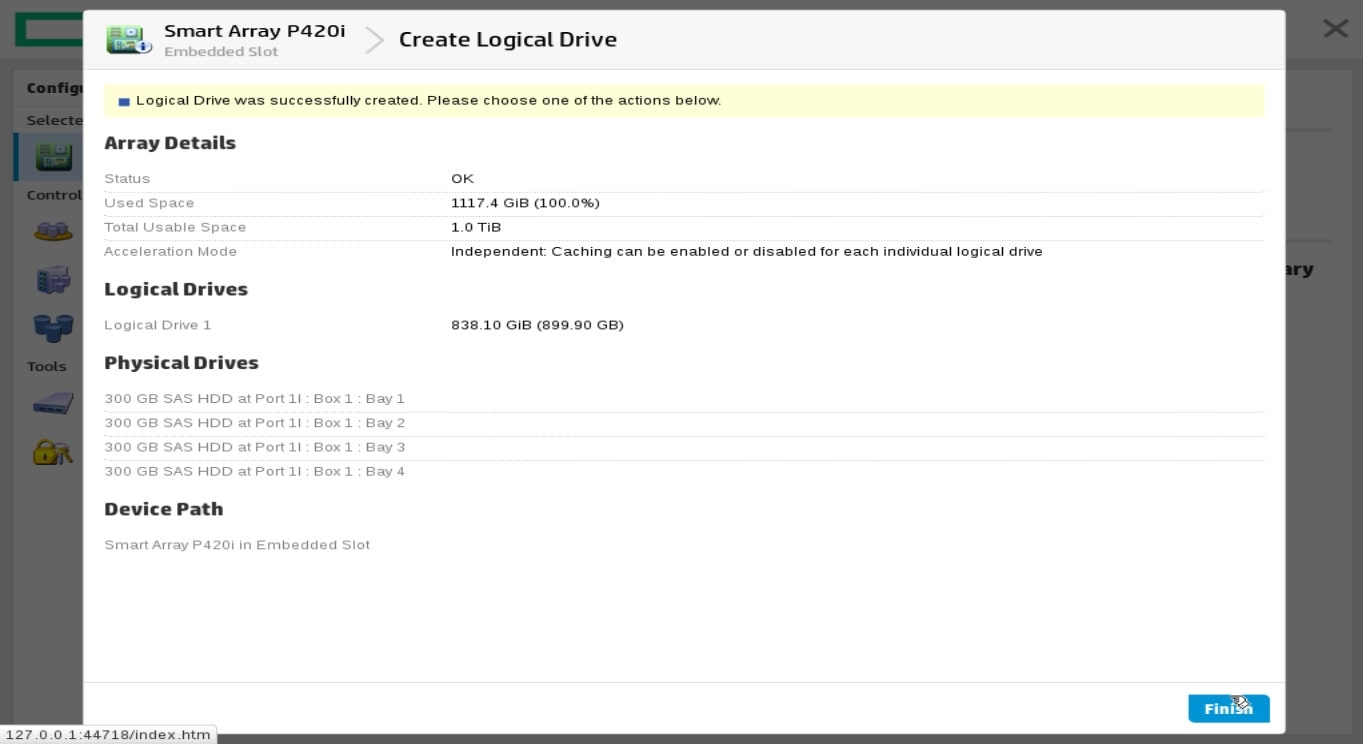

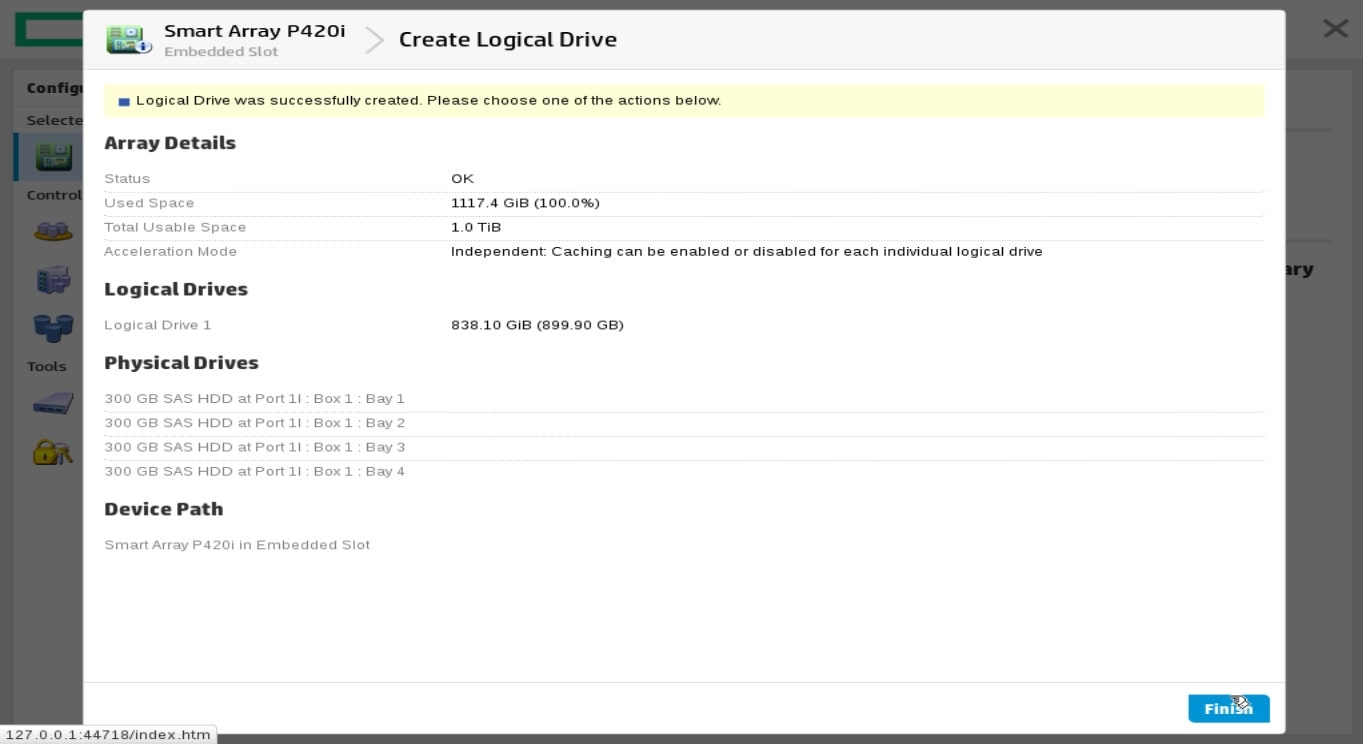

در انتها نیز پس از ساخت کامل Raid، دکمه Finish را برای پایان کار بزنید.

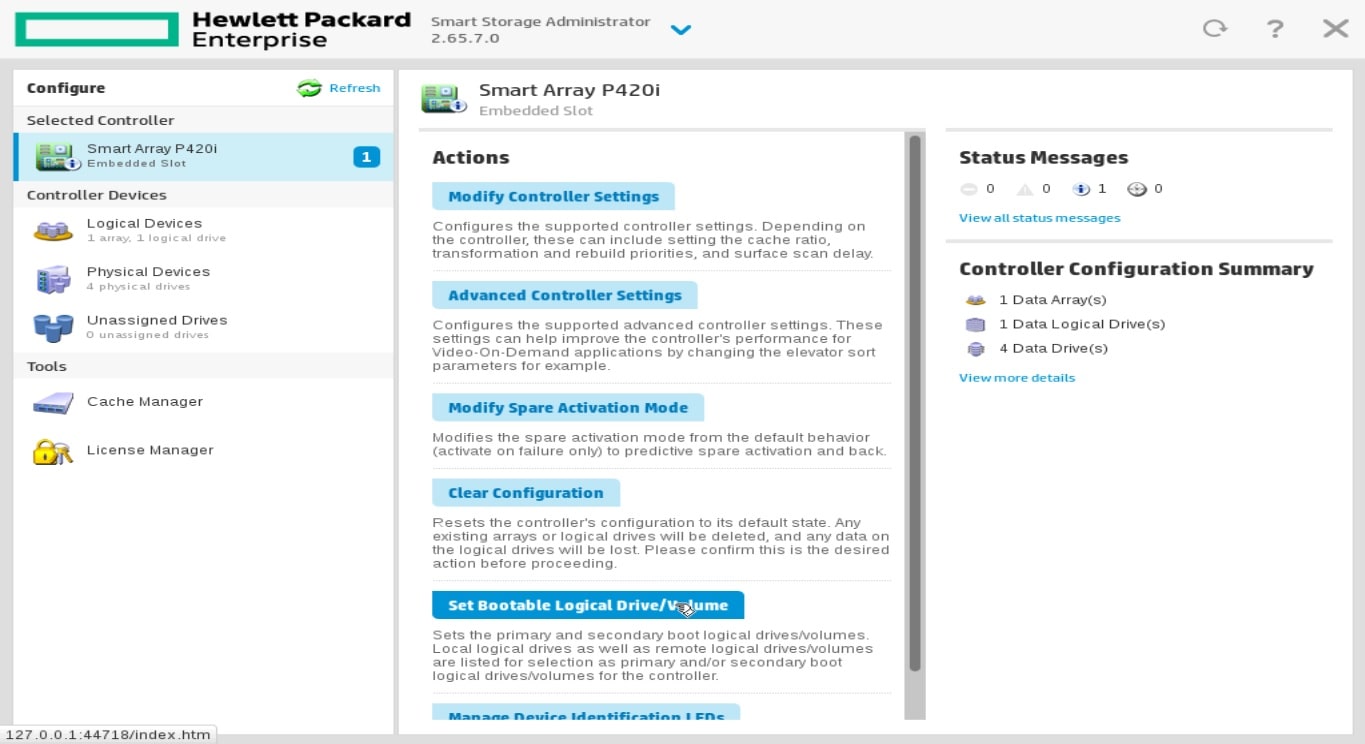

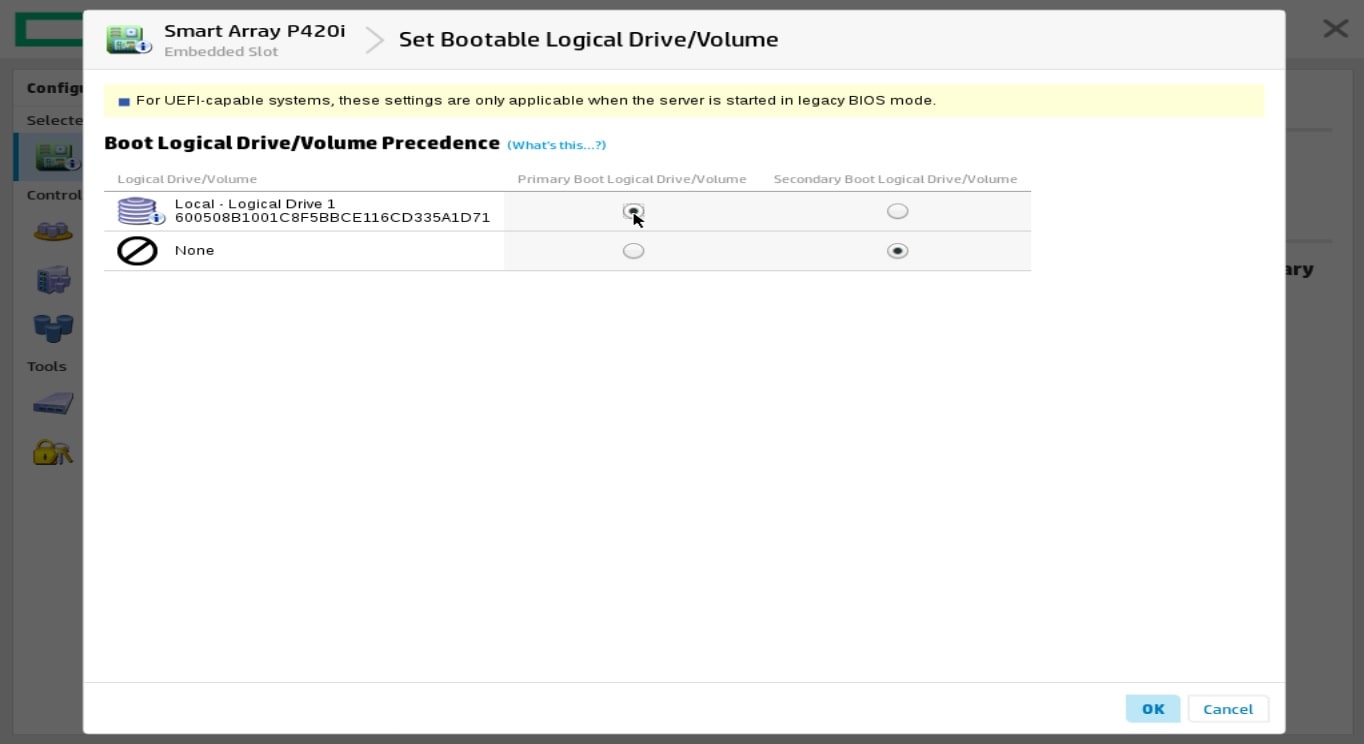

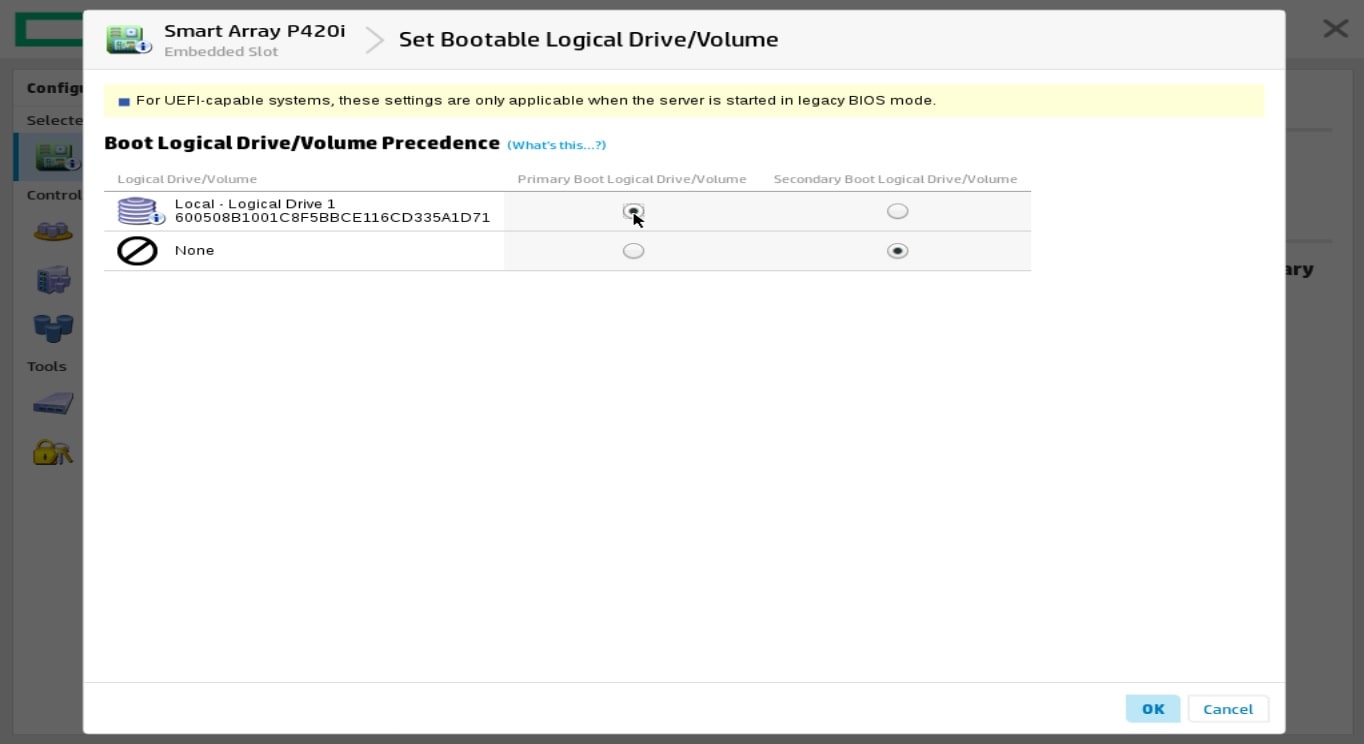

پس از این که شما عملیات ساخت رید را انجام دادید می توانید برای کنترلر تعریف کنید که درهنگام بوت شدن سرور به وسیله آن در صورت نیاز کدام درایو منطقی Bootable شود. برای این کار کافیست در صفحه پیکربندی رید کنترلر بر روی دکمه Set Bootable Logical Drive/Volume کلیک کنید.

حال وارد صفحه ای می شوید که باید درایو Logical مورد نظرتان را انتخاب کنید. گزینه مورد نظر را انتخاب و سپس دکمه OK را در پایین صفحه فشار دهید و در انتها نیز در صفحه بعدی دکمه Finish را کلیک نمایید.

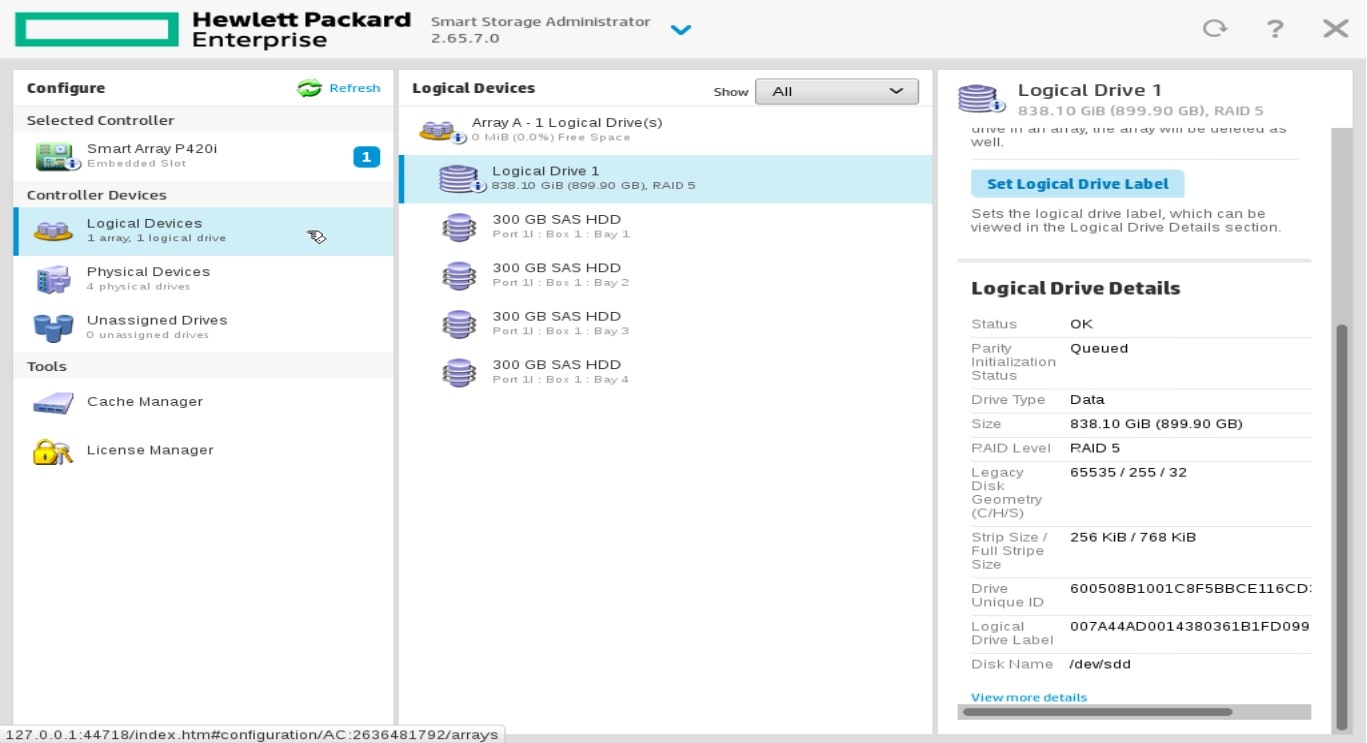

در ستون سمت چپ در همان صفحه پیکربندی کنترلر گزینه ای وجود دارد به نام Logical Devices که با کلیک بر روی آن در ستون وسط درایو های منطقی و اطلاعات مربوط به Raidها را می توان مشاهده کرد.

در محیط SSA گزینه هایی مانند مشاهده درایو های فیزیکی و تنظیمات دیگری نیز موجود است که چون مربوط به این مقاله نمی باشد در اینجا از شرح آن ها صرفه نظر می کنیم.

روش دوم

raid بندی سرور های HP از طریق ROM

برای انجام عملیات Raid در سرور های نسل 9 به قبل می توان این کار را از دو طریق انجام داد که یکی از آن ها رید کردن از طریق ROM می باشد.

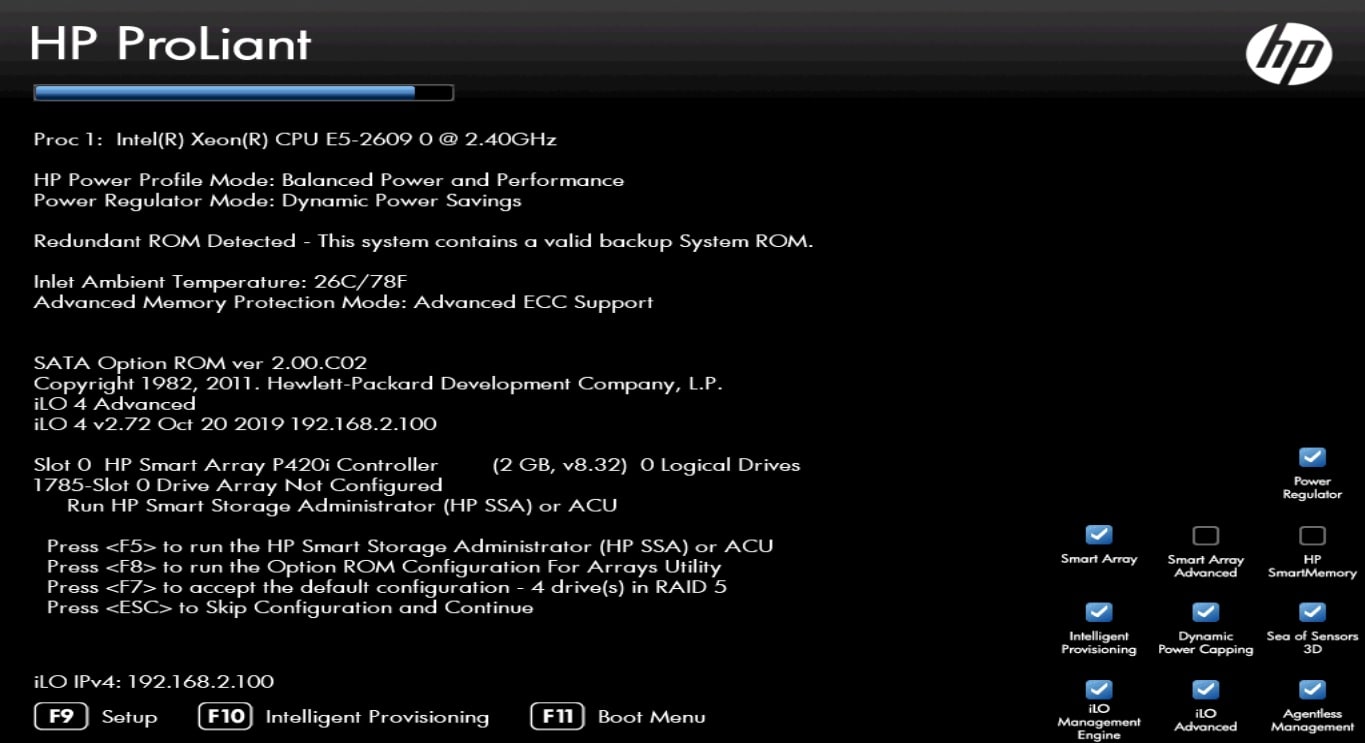

در سرور های Gen8 و نسل های پایین تر از آن در هنگام بررسی و معرفی Raid Controller دستگاه توسط ROM در صفحه Loading سه کلید عملیاتی پیشنهاد داده می شود. در تصویر زیر توضیحات فوق در سرور های Gen8 قابل مشاهده است:

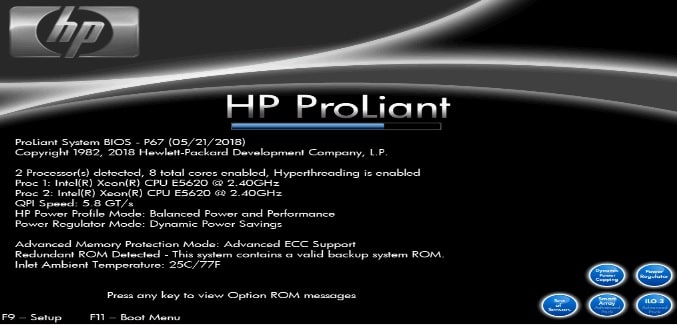

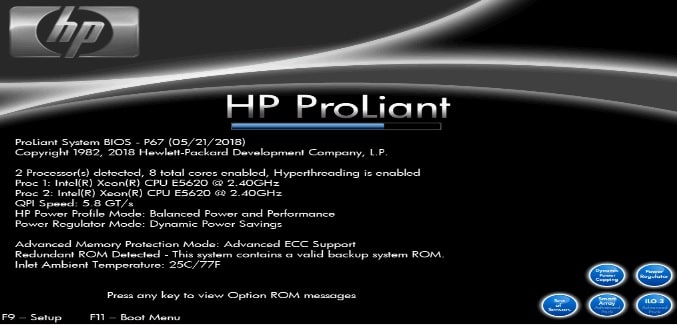

در مورد سرور های Gen6 و Gen7 پس از نمایش میزان حجم رم های دستگاه و پردازشگر آن با گزینه Press any key to view option ROM messages مواجه می شوید:

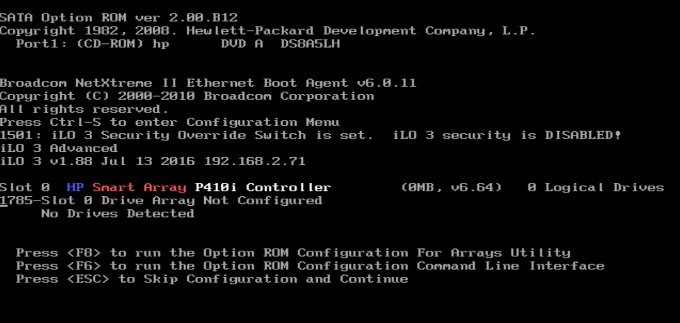

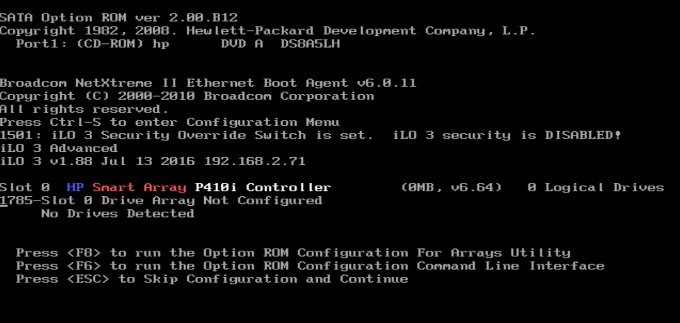

با فشردن یک کلید به صفحه ای منتقل می شوید که ابتدا معرفی iLO و پس از آن رید کنترلر سرور مشاهده می شود:

همانطور که در تصاویر فوق مشاهده می کنید برای ورود به صفحه پیکر بندی کنترلر کلید F8 تعریف شده است.

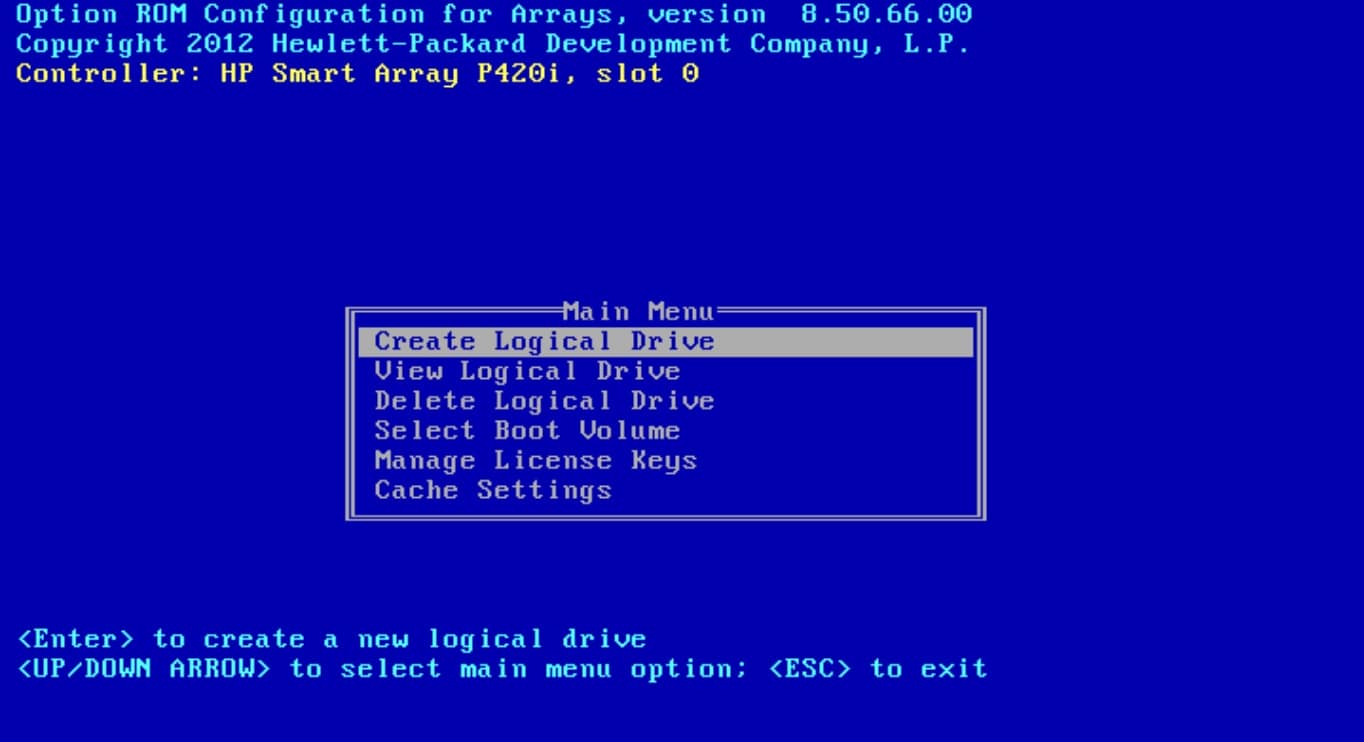

با فشردن این کلید به صفحه زیر هدایت می شوید:

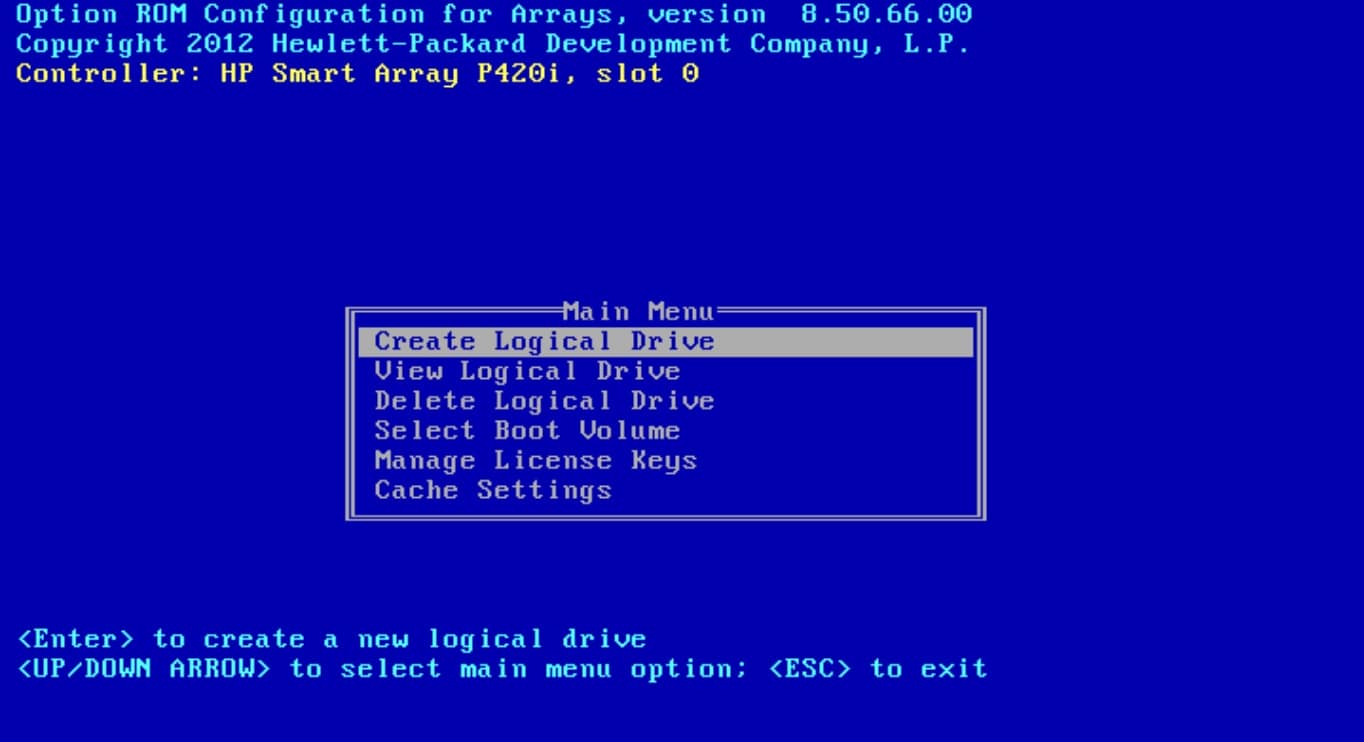

در تصویر شماره 17 چند گزینه برای پیکربندی و رید کردن مشاهده می شود.

حال می توانید برای رید کردن هاردها اقدام کنید.

ایجاد Raid

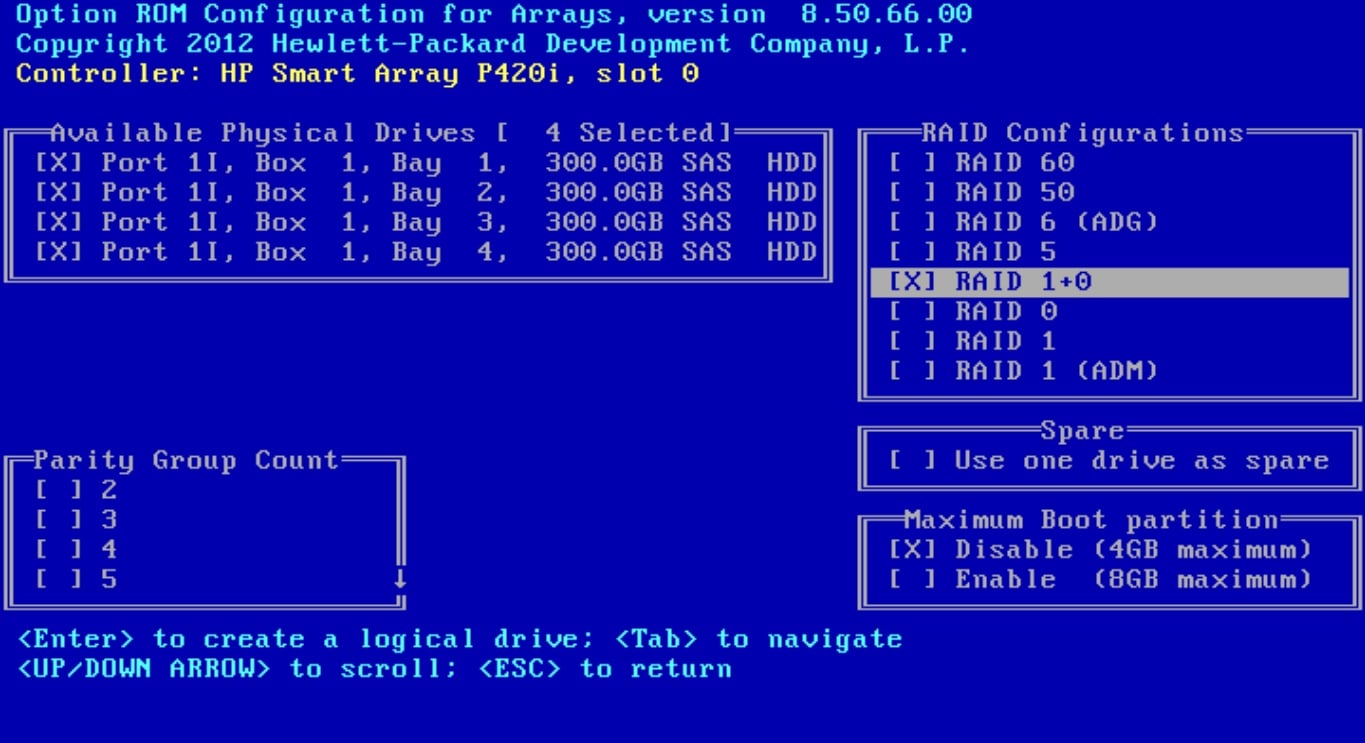

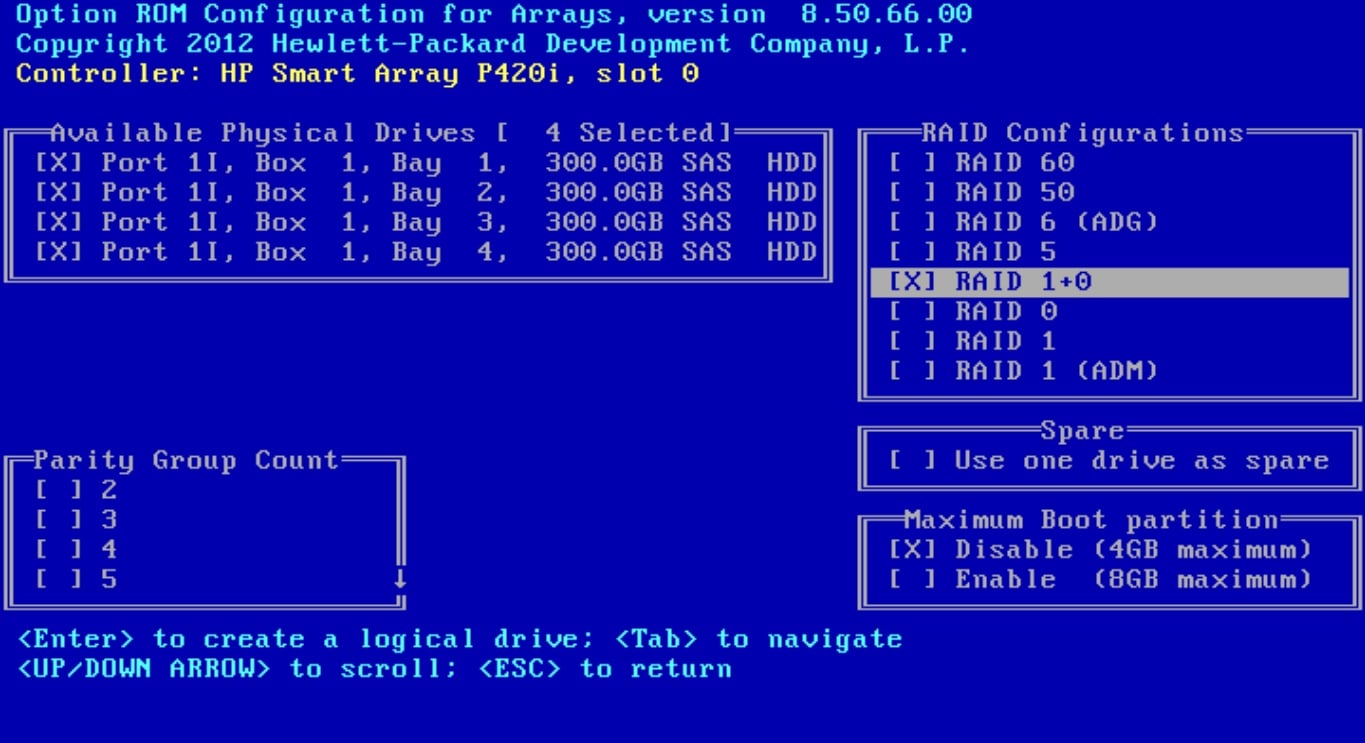

روی گزینه اول یعنی Create Logical Drive یک Enter بزنید. با انتخاب این گزینه وارد صفحه دیگری می شوید که در آن هاردها به صورت جداگانه در سمت چپ و Raid های پیشنهادی در سمت راست دیده می شود. در تصویر زیر ما 4 عدد هارد 300 گیگابایتی داریم که می خواهیم آن ها را رید کنیم:

به طور مثال اگر بخواهیم این همه این 4 هارد را با یکدیگر Raid 1+0 کنیم باید به این صورت عمل کنیم:

از ستون سمت چپ همه هاردها را با استفاده از کلید Space تیک می زنیم. سپس از ستون سمت راست گزینه Raid 1+0 را تیک زده و در انتها کلید Enter را می زنیم.

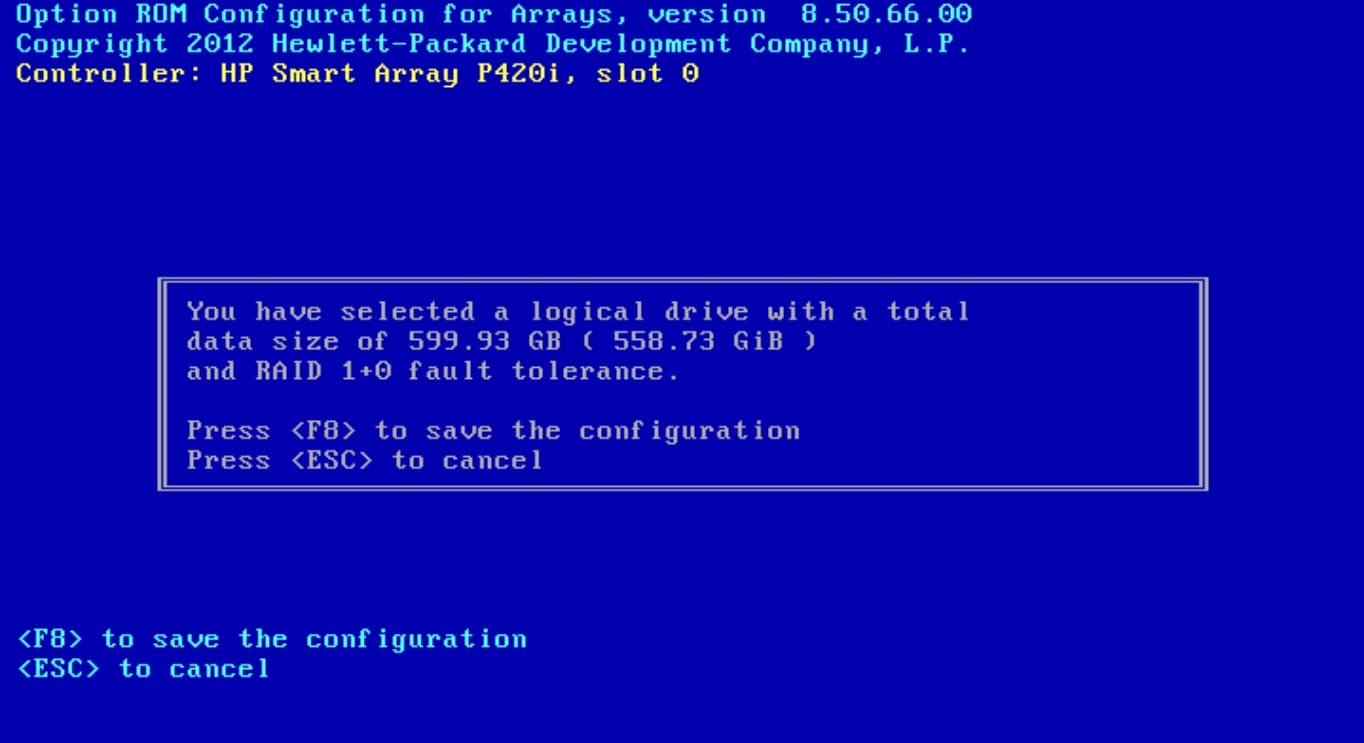

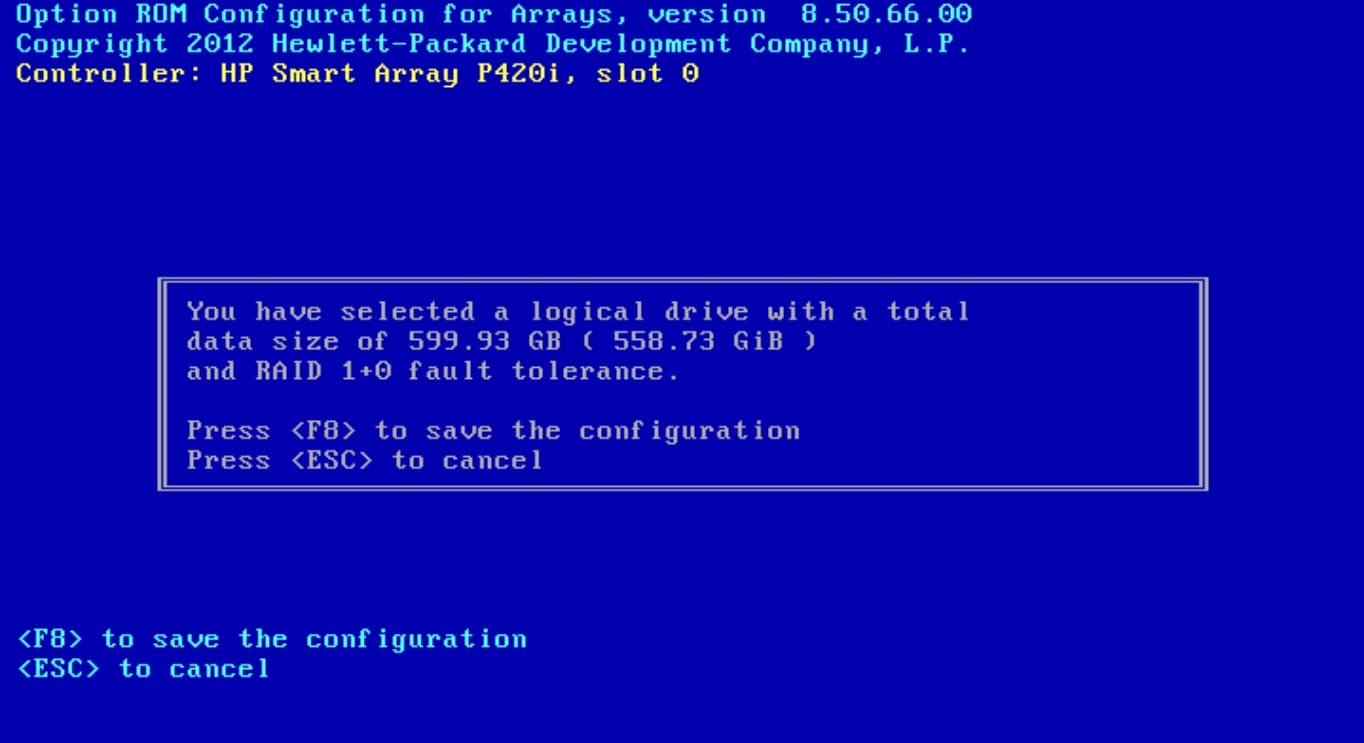

پس از زدن کلید Enter وارد صفحه زیر می شویم:

همانطور که در تصویر می بینید برای تایید عملیات باید کلید F8 را بزنیم.

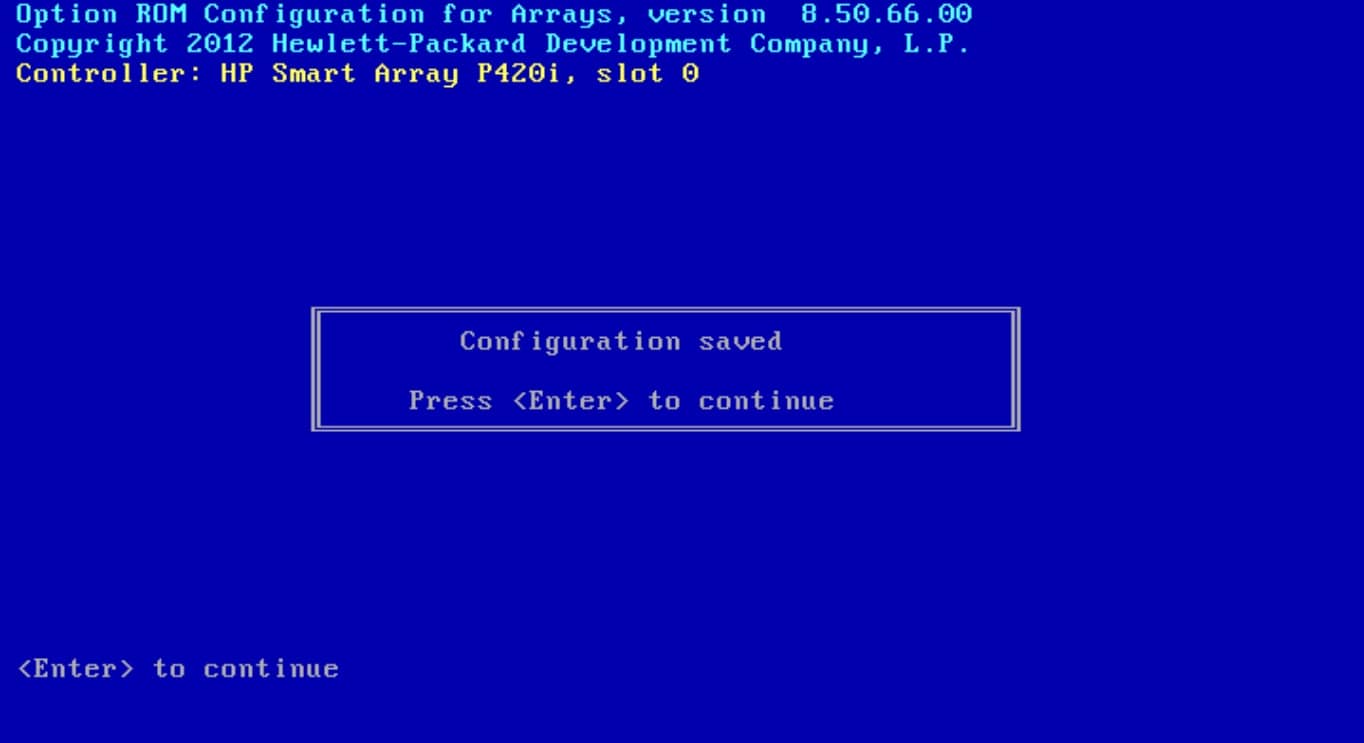

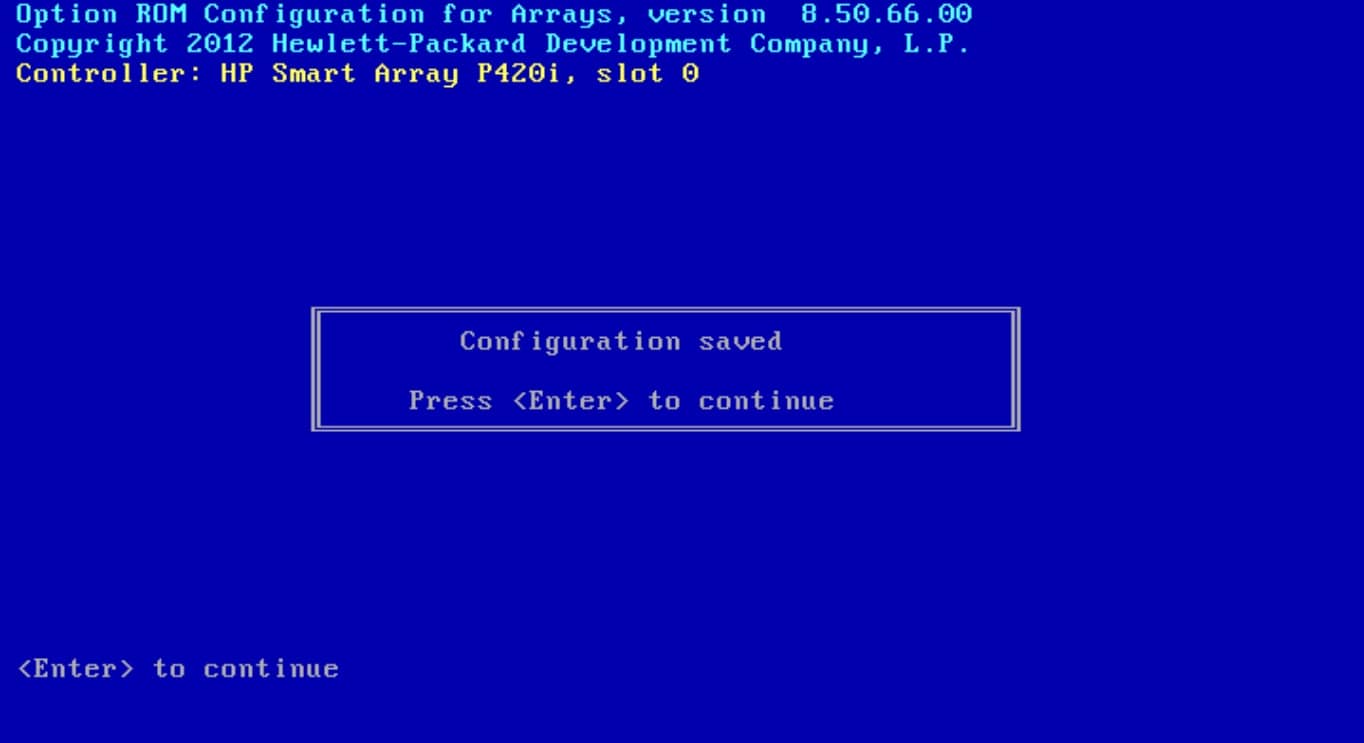

و همچنین برای تایید نهایی و ادامه کار کلید Enter را می زنیم

به این نکته توجه داشته باشید که با ساختن یک Raid آرایه ای از دیسک ها ساخته می شود، که به صورت یک درایو منطقی (Logical Drive) در دسترس خواهد بود.

مشاهده Raid های ساخته شده

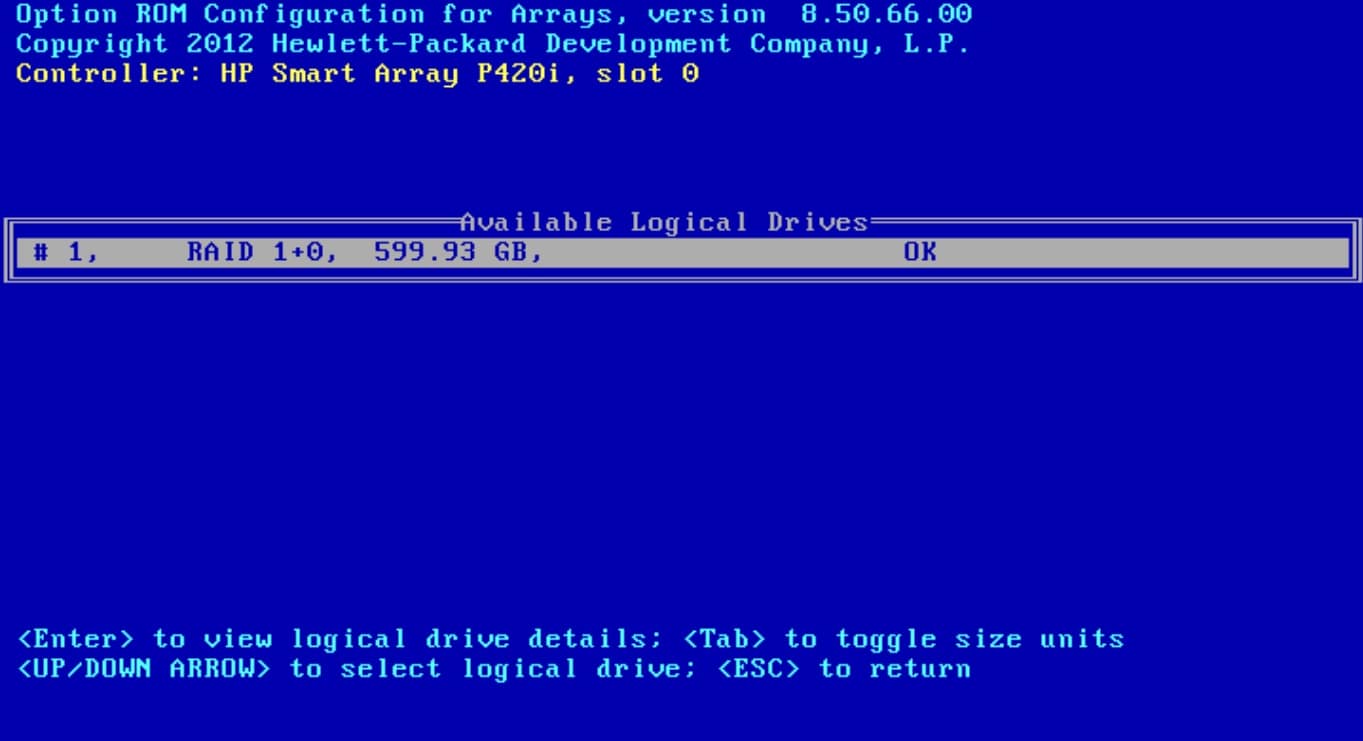

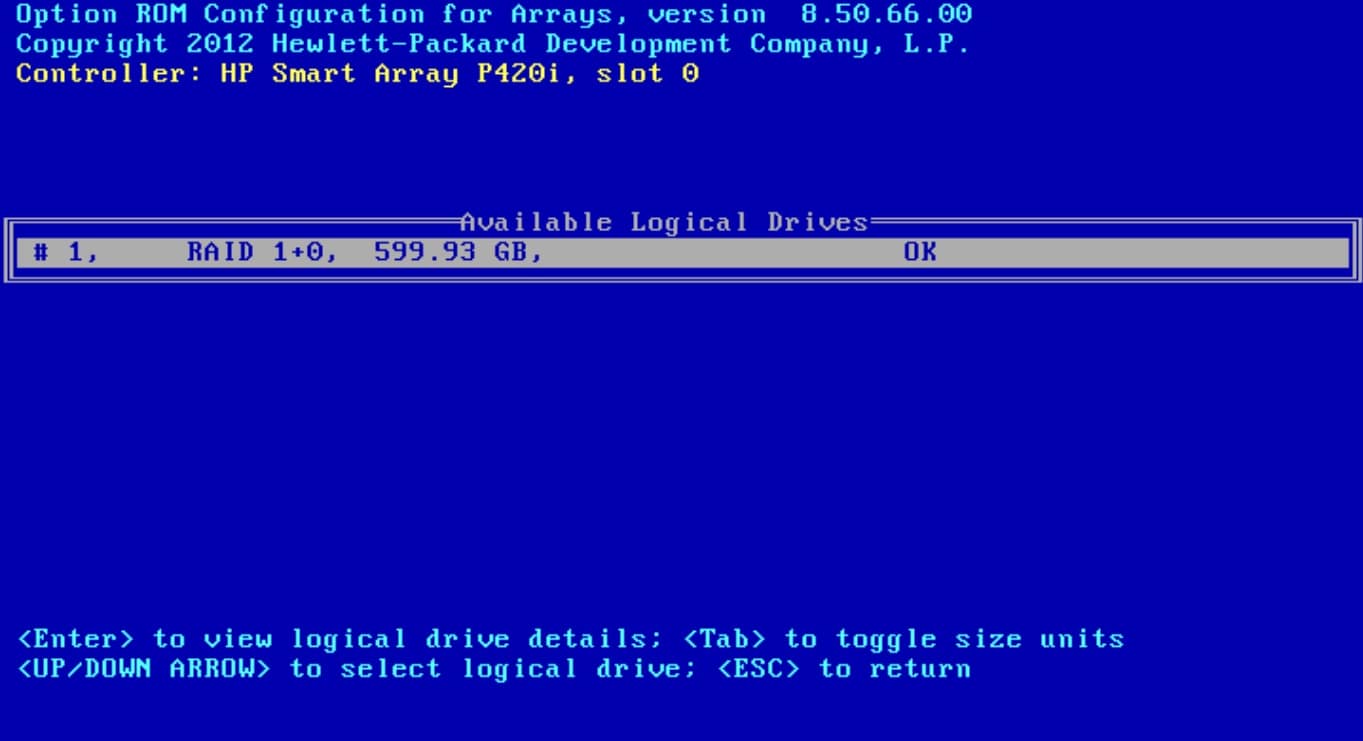

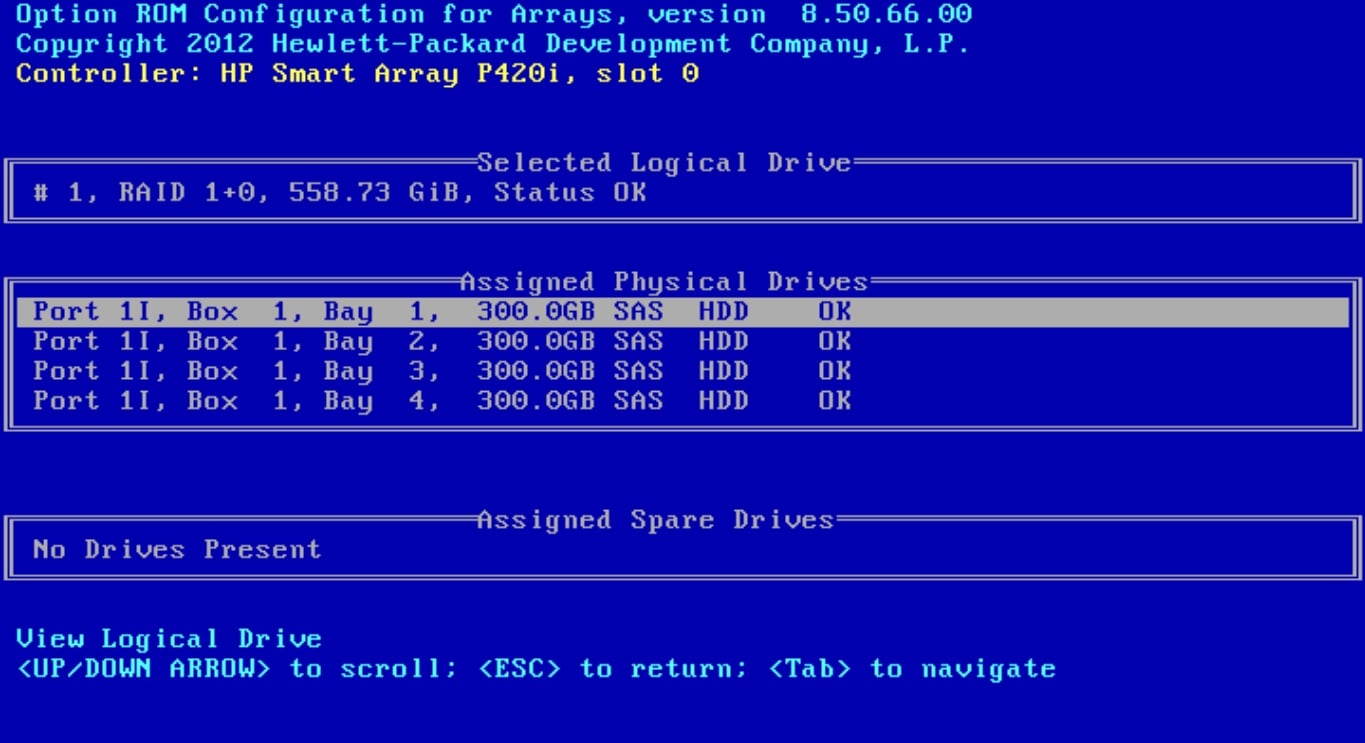

برای مشاهده Logical drive های موجود می توانید در صفحه اول پیکربندی (تصویر شماره 17) گزینه View Logical Drive را انتخاب کنید. پس از آن تصویر زیر را مشاهده خواهید کرد:

در این صفحه درایوهای منطقی قابل مشاهده در کنترلر و همچنین وضعیت فعلی آنها نشان داده می شود. به طور مثال در اینجا ما تعدادی هارد را با هم رید 0+1 کرده ایم که در این صفحه به صورت 1# نشان داده شده است.

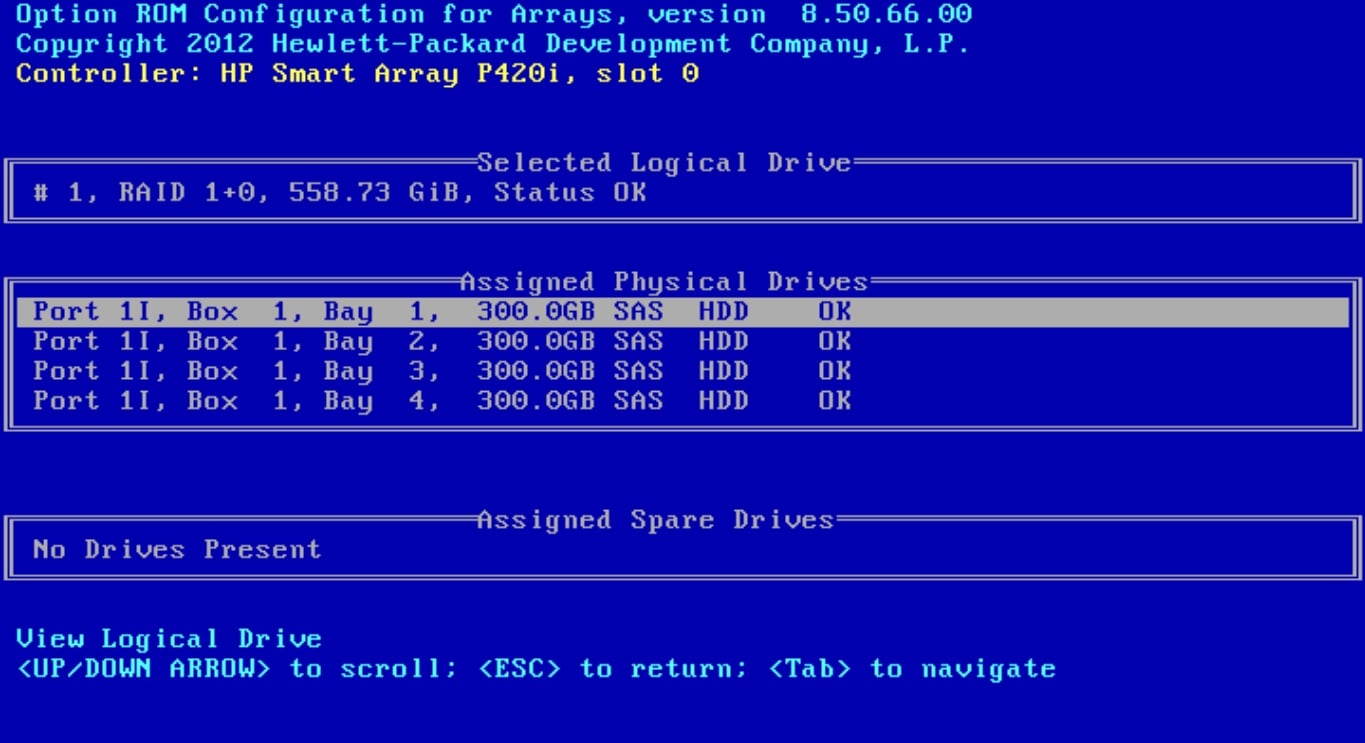

با زدن Enter روی هر Logical Drive در صفحه ای دیگر تعداد هاردهای آن مجموعه و وضعیت (سالم و یا خراب بودن) هر هارد به صورت جدا گانه مشخص شده است. با رفتن روی هر کدام از این هاردها چراغ آبی رنگ آن به صورت فیزیکی روی هارد روشن می شود.

همچنین اگر در صفحه ای که درایو های منطقی نمایش داده می شود روی هر کدام از گزینه ها برویم نیز چراغ های آبی که آن درایو را تشکیل داده اند همگی با هم روشن می شود. با استفاده از این قابلیت می توانیم بفهمیم که هر Logical drive کدام یک از هارد ها را شامل می شود.

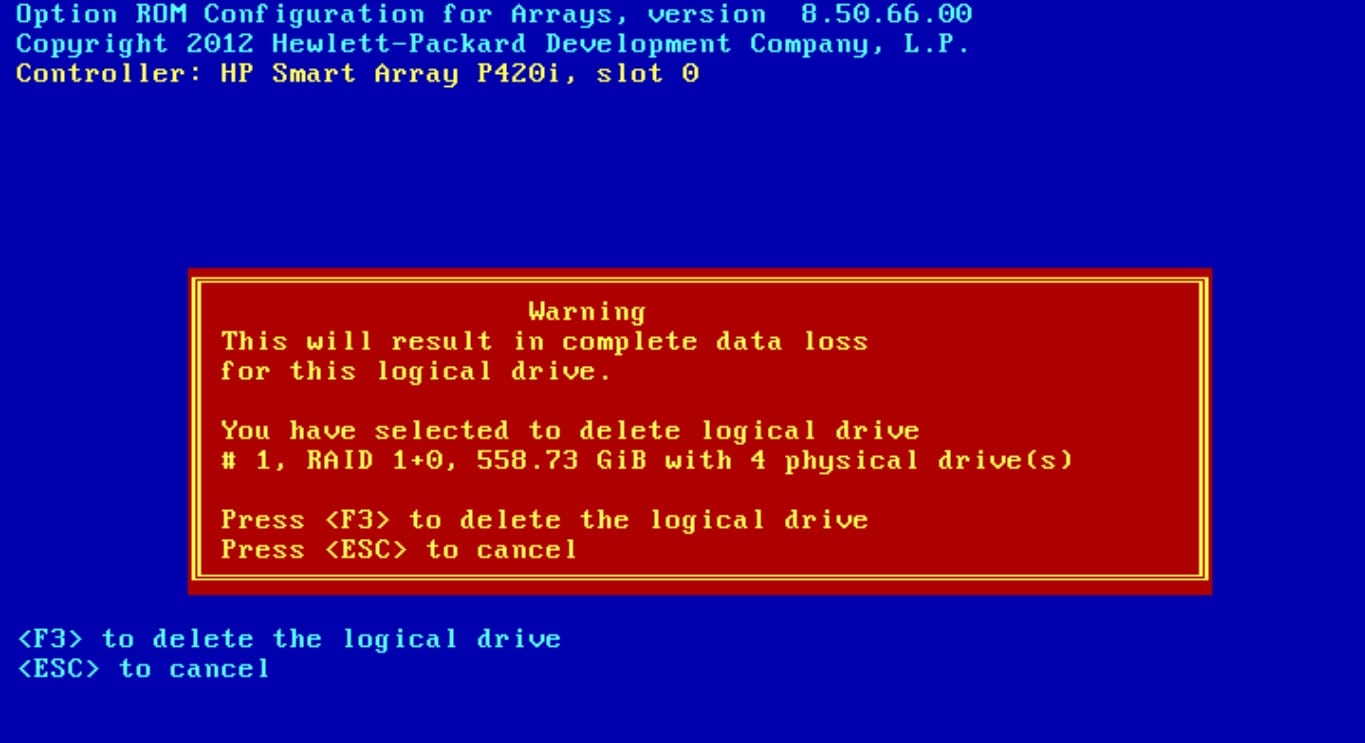

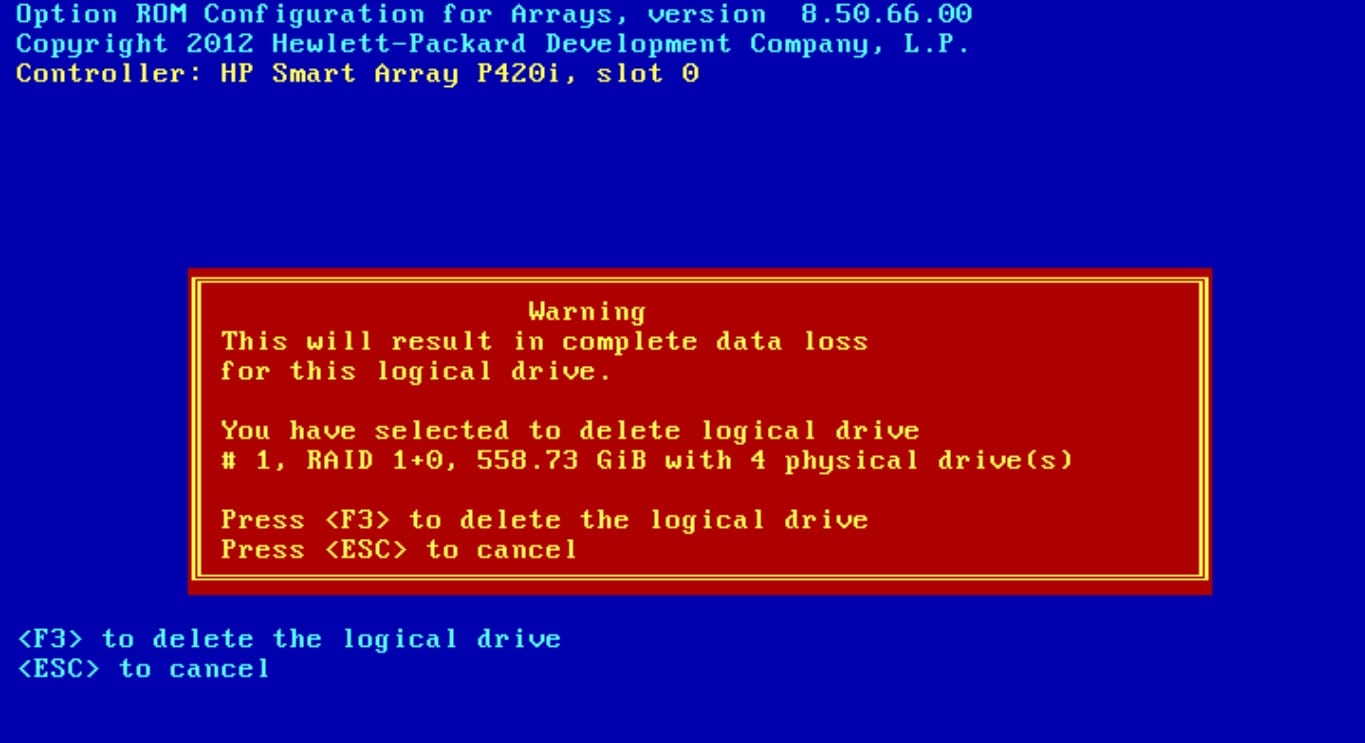

حذف کردن Raid

قبل از هر چیز به این نکته توجه داشته باشید که با پاک کردن رید، تمامی داده های آن از بین خواهد رفت و اصطلاحاً Lost خواهد شد. پس قبل از انجام این عملیات توصیه می کنیم از دیتای خود یک نسخه پشتیبان تهیه کنید و به طور خلاصه از بی اهمیت بودن داده های موجود در آن درایو منطقی که قصد حذف کردن آن را دارید اطمینان حاصل نمایید. زیرا بعد از آن دیگر به داده هایتان دسترسی نخواهید داشت و باید به متخصصان بازیابی اطلاعات مراجعه کنید و متحمل هزینه های بالایی شوید، که البته تضمین صد در صدی هم برای بازگشت دیتای شما وجود نخواهد داشت.

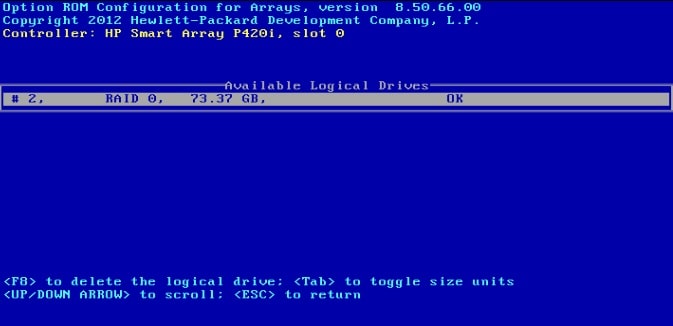

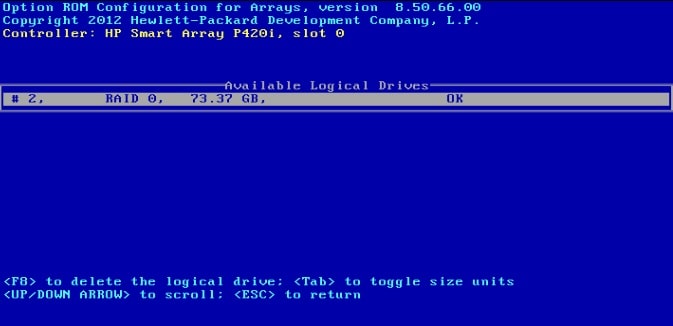

حال برای پاک کردن یک logical Drive، به صفحه اول پیکربندی Raid Controller (تصویر شماره 17) مراجعه کنید. سپس گزینه Delete Logical Drive را انتخاب کنید.

با انتخاب این گزینه لیست درایو های منطقی یا همان رید هایی که ساخته اید به شما نمایش داده می شود. بر روی رید مورد نظر F8 را بزنید:

حال به شما تذکر داده می شود که با این حذف دیتای موجود در آن از بین می رود و آیا از پاک کردن آن مطمئن هستید؟ در این مرحله برای حذف کلید F3 را بزنید. سپس برای اتمام کار و ادامه کلید Enter را از شما می خواهد.

با انجام این کار شما عملیات حذف را انجام داده اید و اکنون چراغ سبز رنگ هارد های مورد نظر خاموش می شوند. برای اطمینان و چک نهایی نیز می توانید به صفحه مشاهده Logical Drive ها مراجعه کنید.

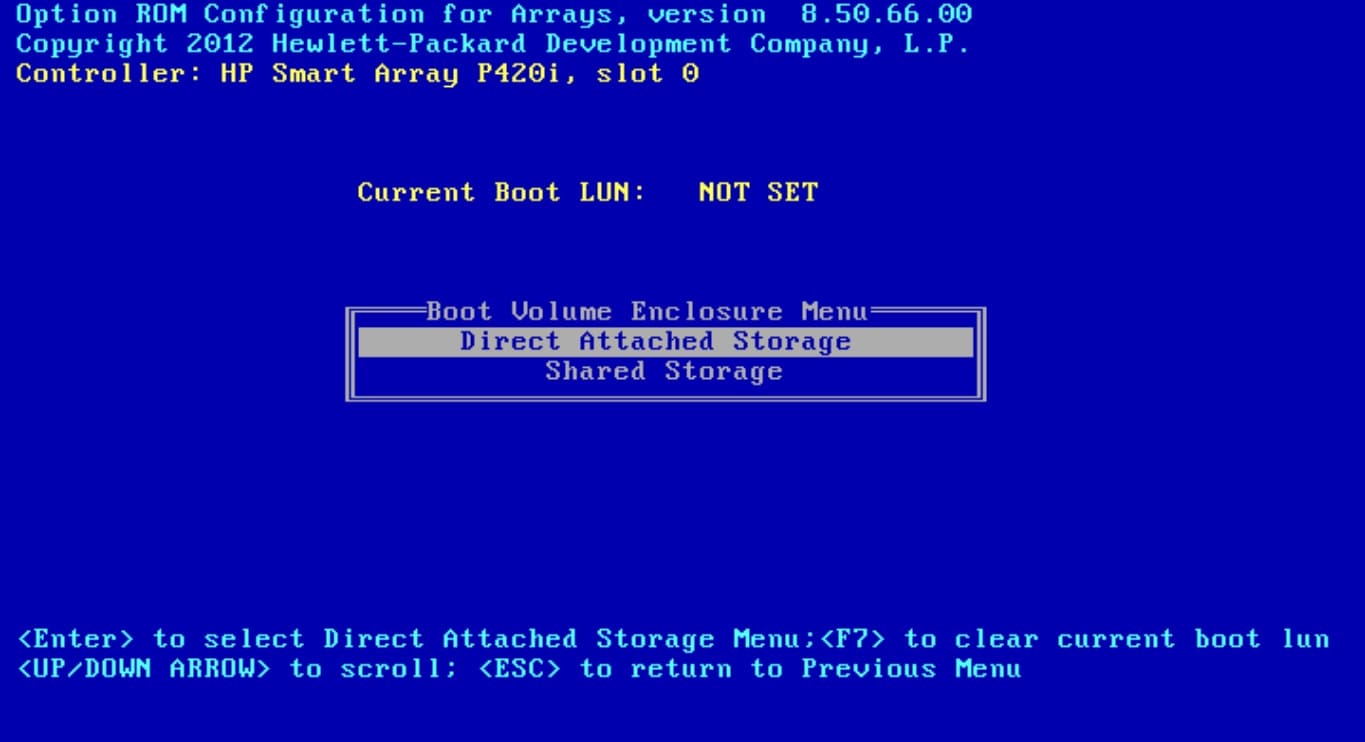

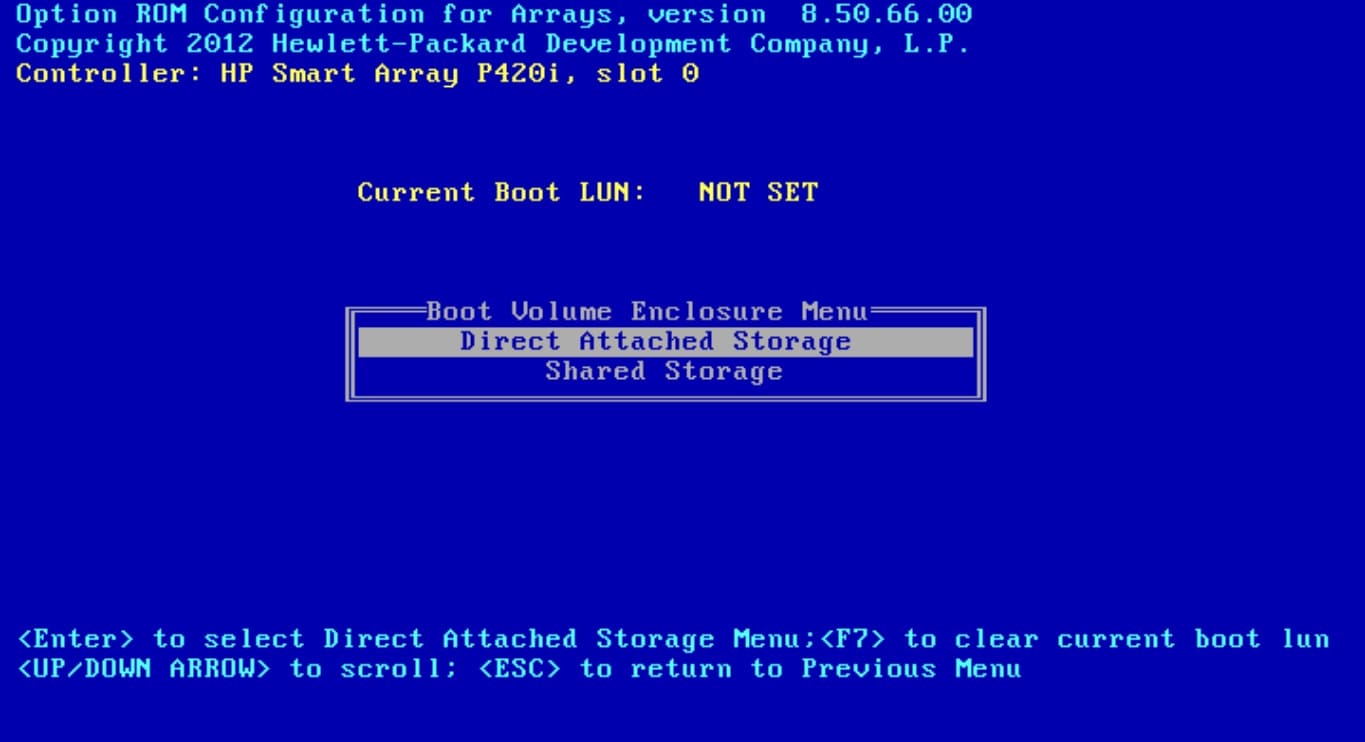

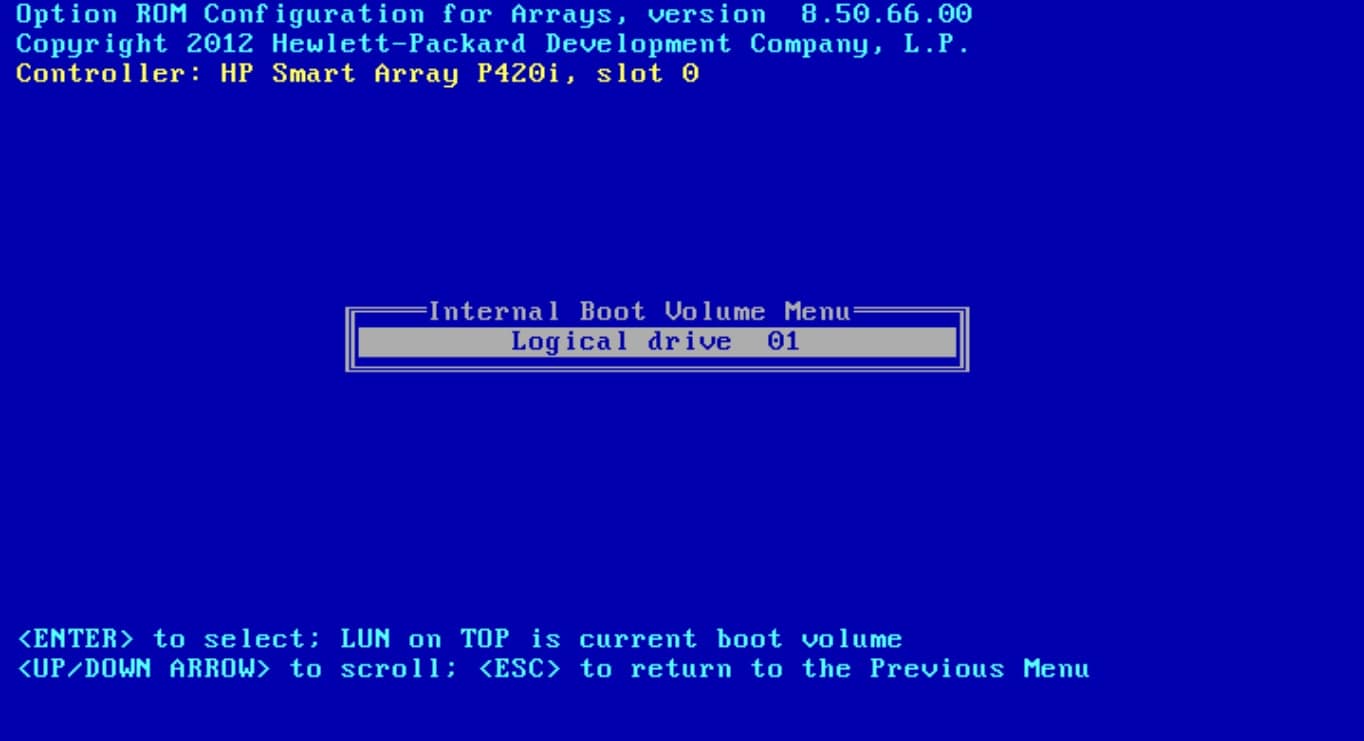

بوت کردن یک Logical Drive

گزینه چهارم پیکربندی این کار را برای شما انجام می دهد. پس از این که شما عملیات ساخت رید را انجام دادید می توانید برای کنترلر تعریف کنید که در هنگام بوت شدن سرور به وسیله آن در صورت نیاز کدام درایو منطقی Bootable شود. برای این کار کافیست در صفحه پیکربندی رید کنترلر گزینه چهارم، یعنی Select Boot Volume را انتخاب کنید.

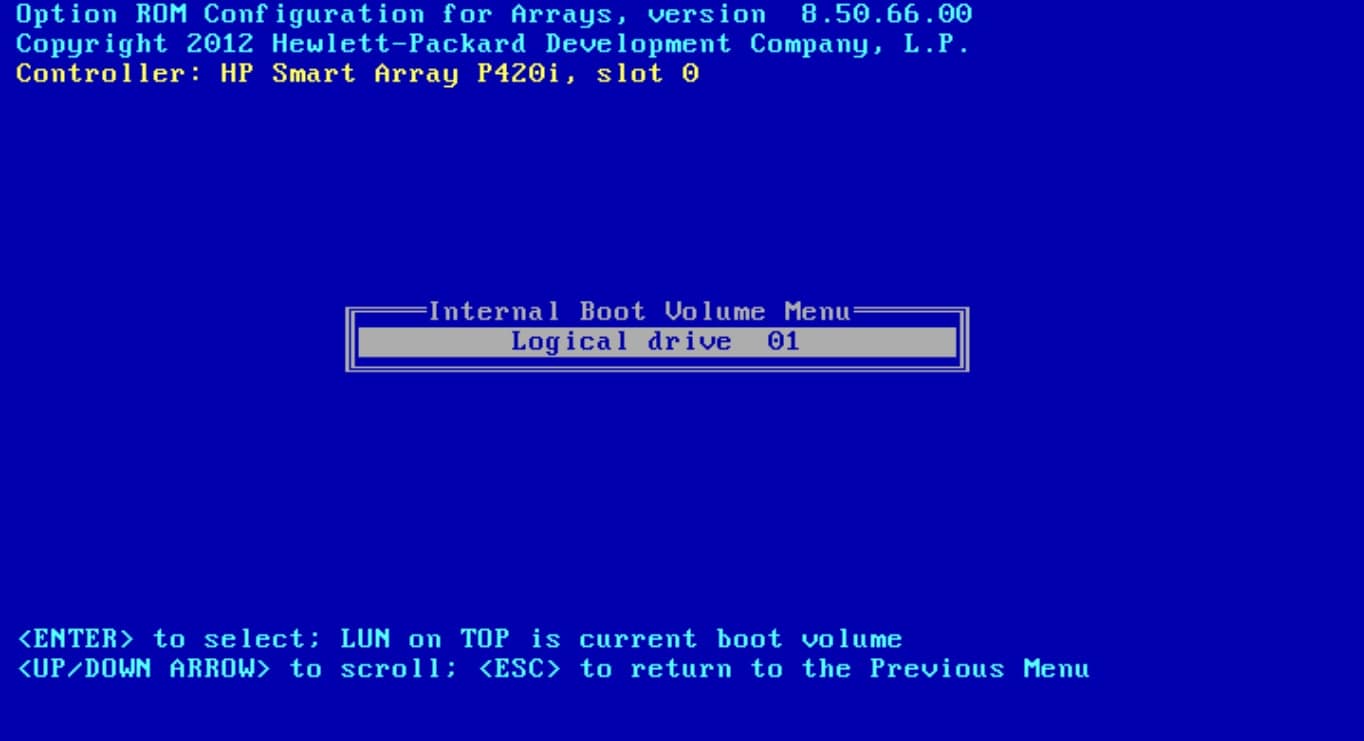

حالا با انتخاب Direct Attached Storage درایو های موجود نشان داده می شود. در صفحه بعد لیست درایو های موجود نمایش داده می شود. درایو مورد نظر را انتخاب کنید.

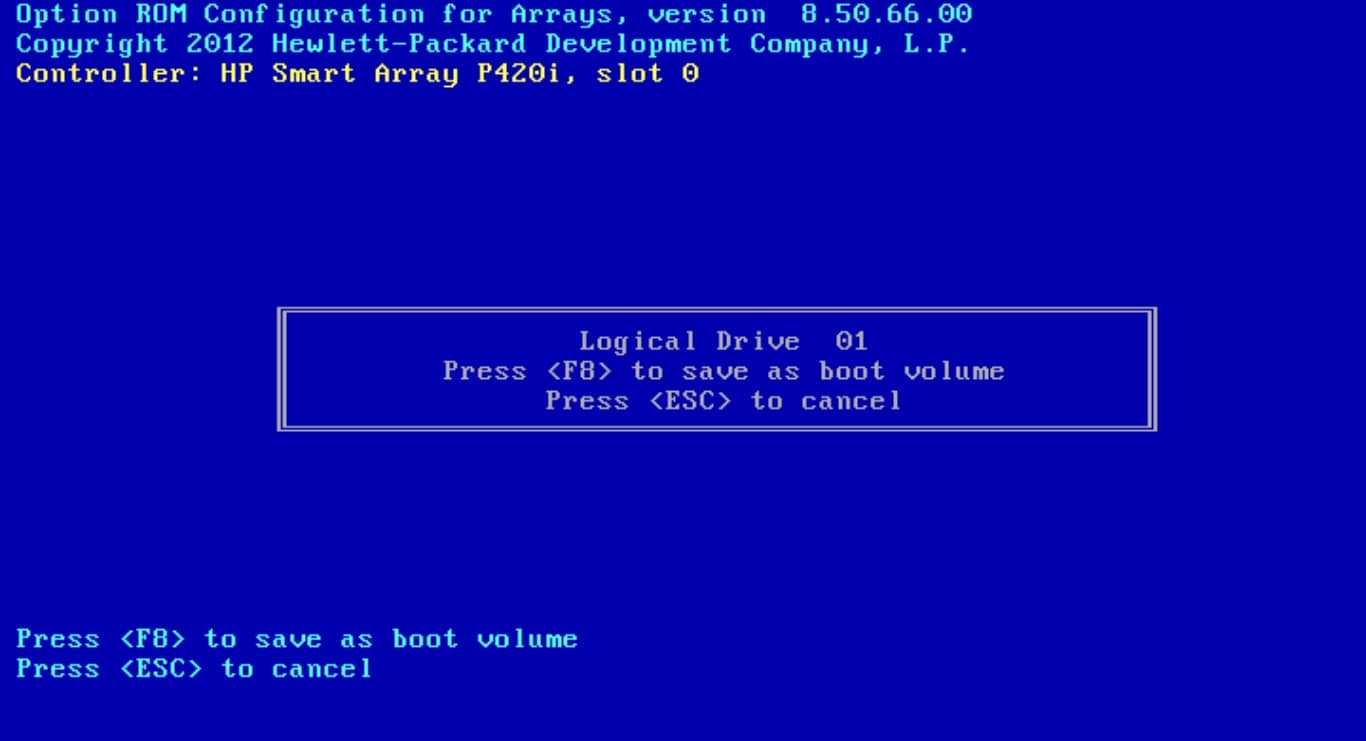

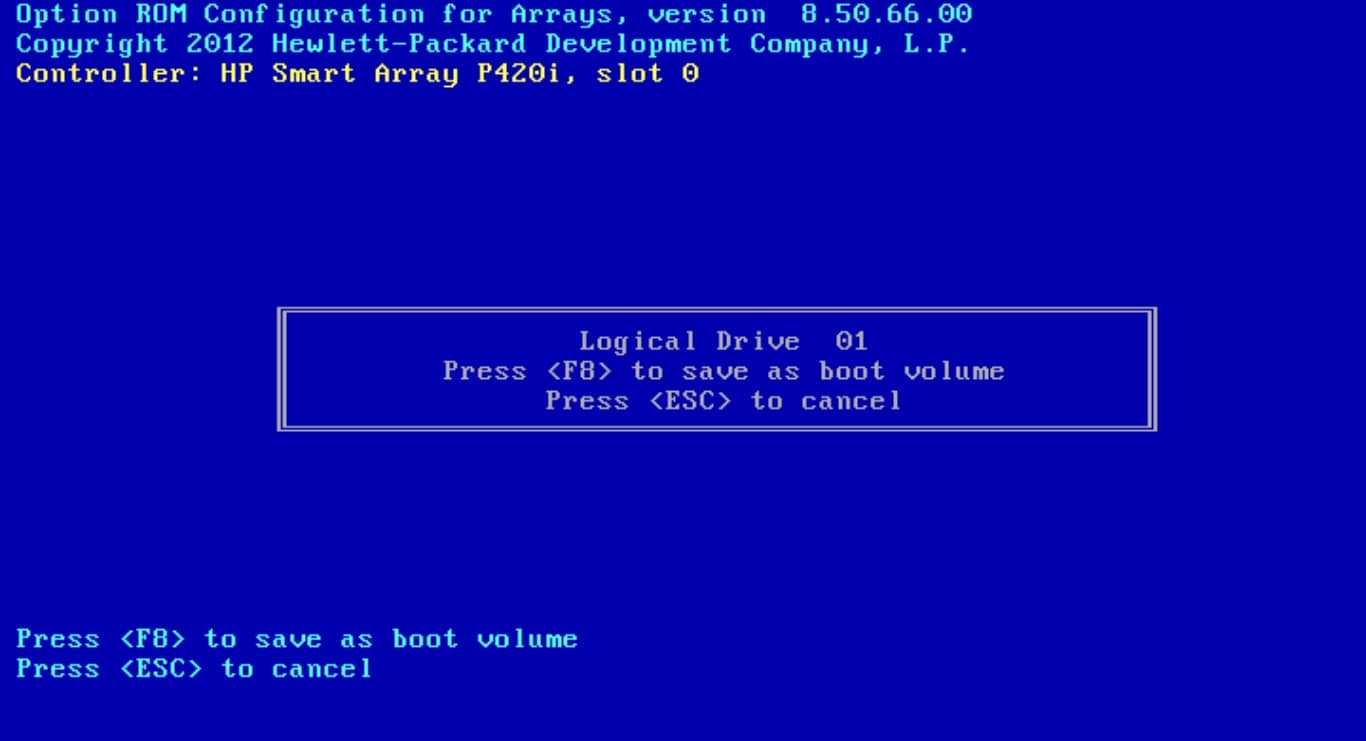

برای ذخیره، کلید F8، و در انتها Enter را برای اتمام و ادامه بزنید.

همانطور که متوجه شدید در استفاده از راه هایی که برای عملیت Raid وجود دارد سرور های نسل 8 به دلیل بهره مند بودن از خاصیت Intelligent Provisioning و همچنین استفاده از بوت Legacy به صورت همزمان، امکان انجام این عملیات از هر دو طریق را دارد.

برای نسل های قبل از 8 که بوت دستگاه از نوع legacy است و از گزینه Intelligent Provisioning بی بهره هستند علاوه بر رید از طریق ROM می توان با استفاده از بالا آوردن محیط گرافیکی SSA به وسیله برنامه های Smart Start و یا با استفاده از بوت سرویس های SPP ارائه شده توسط شرکت HP هارد ها را رید کرد.

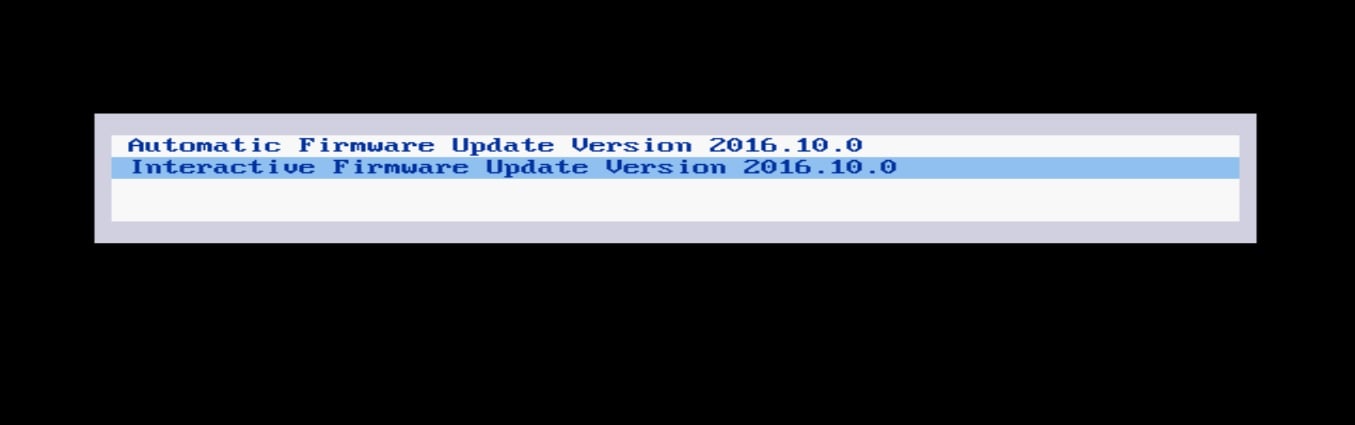

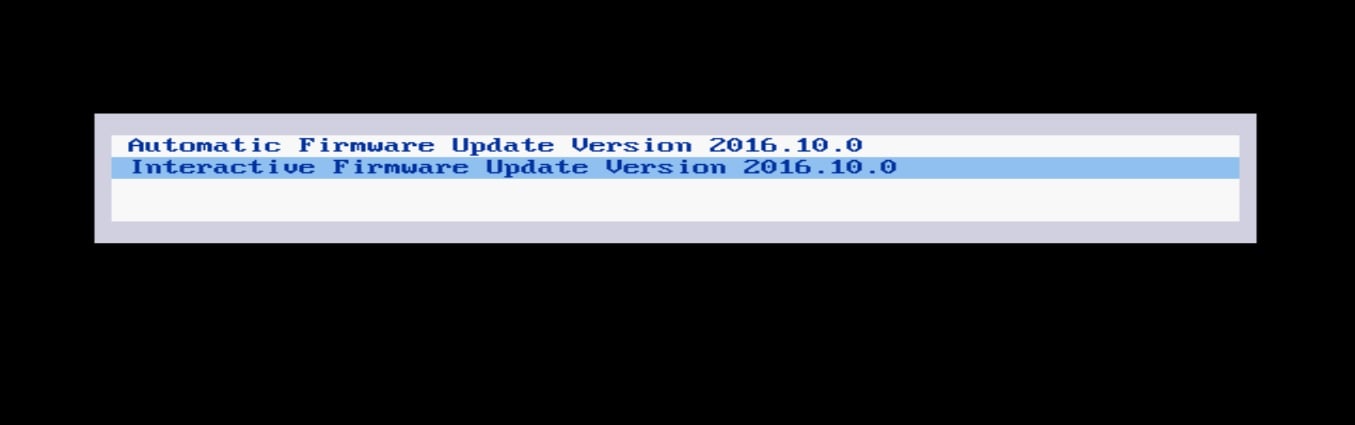

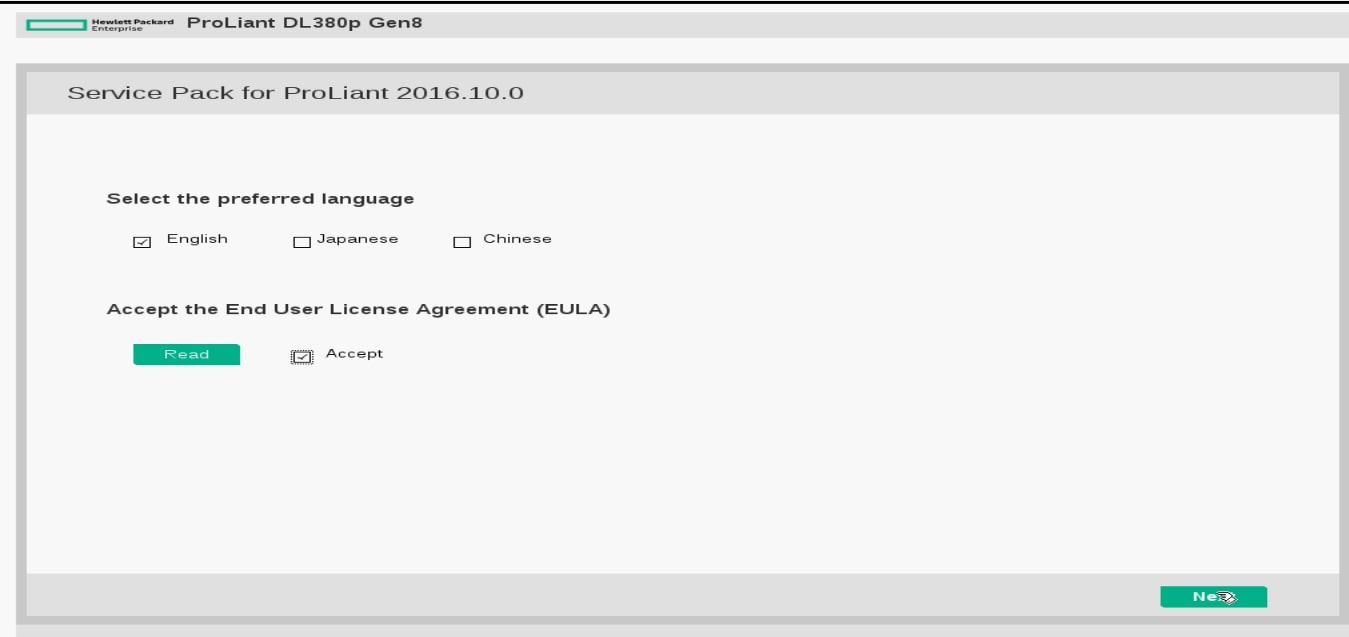

هنگامی که شما دستگاهتان را به وسیله یک دیسک SPP بوت می کنید با دو گزینه آپدیت به صورت اتوماتیک و گزینه آپدیت به صورت دستی مواجه می شوید. با انتخاب گزینه دستی می توانید در ادامه کارعلاوه بر آپدیت Firmware های سرور به صورت دستی، گزینه SSA را نیز به صورت یک آپشن جداگانه مشاهده و استفاده کنید.

برنامه های Start Smart نیز به همین صورت عمل می کنند و بعد از بوت شدن شما می توانید به وسیله محیط گرافیکی SSA عملیات رید را انجام دهید. توضیحات نحوه Raid کردن از این مسیرها همانند روش اول است که در ابتدای مقاله به طور مفصل راجع به آن توضیح داده شد.

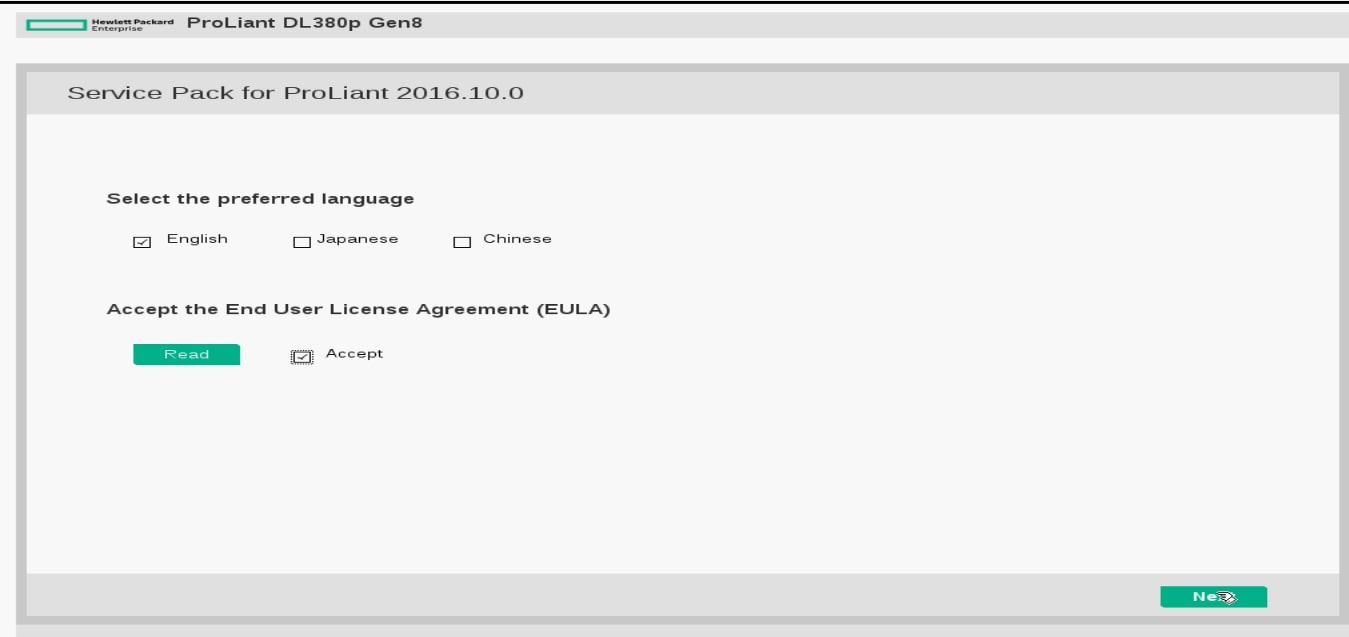

در انتها فقط نحوه اجرای محیط SSA به وسیله سرویس SPP را در سرور های Gen7 به صورت تصویری به شما نشان داده ایم.

امیدواریم این مطلب مفید بوده و raid بندی سرور های HP را فرا گرفته باشید.