مناسب ترین گوشی های گرنداستریم در ایران پشتیبانی Voip

مناسب ترین گوشی های گرنداستریم در ایران پشتیبانی Voipشرکت گرنداستریم یکی از بهترین برندهای سازنده تلفن تحت شبکه در جهان به شمار میرود. این شرکت، فعالیت خود را در سال 2002 و در کشور ایالات متحده آمریکا آغاز کرد و از همان ابتدای تاسیس خود، بر روی بهبود ارتباطات یکپارچه (UC) متمرکز شد. امروزه گوشی های گرنداستریم از محبوبترین دستگاههای تلفن در مراکز تلفن IP یا تحت شبکه محسوب میشوند.مناسب ترین گوشی های گرنداستریم امروز و در این مقاله قصد داریم تا بهترین گوشی های گرنداستریم در سال 2020 را بررسی کنیم. هدف ما از این کار، ارائه یک راهنمای خرید مناسب در ارتباط با تلفنهای تحت شبکه و به ویژه محصولات شرکت گرنداستریم است.مناسب ترین گوشی های گرنداستریم

پیش از آنکه به معرفی تلفنهای IP گرنداستریم بپردازیم، لازم است نگاهی کوتاه و گذرا به مفاهیمی همچون ویپ (VOIP) و مرکز تلفن تحت شبکه داشته باشیم.مناسب ترین گوشی های گرنداستریم

ویپ سیستم های مرکز تلفن تحت شبکه چگونه کار میکنند؟

ویپ یک تکنولوژی است که بر اساس انتقال صدا بر بستر اینترنت تعریف میشود. بر اساس این تکنولوژی، صدا به جای انتقال روی بستر خطوط آنالوگ، از طریق کابلهای شبکه، منتقل میشود.مناسب ترین گوشی های گرنداستریم مرکز تلفن تحت شبکه نیز بر اساس تکنولوژی ویپ کار میکند. در مراکز تلفن قدیمیتر، یک دستگاه سانترال مرکزی نصب میشد و داخلیهای مختلف، از طریق کابل تلفن به آن متصل میشدند. اما در یک مرکز تلفن تحت شبکه، داخلیها توسط IP به سرور مرکزی وصل شده و کارمندان از طریق تلفنهای تحت شبکه، با مشتریان، ارتباط برقرار میکنند.

همانطور که گفته شد، شما برای راهاندازی یک مرکز تلفن تحت شبکه در مجموعه کاری خود، احتیاج به خرید تلفنهای تحت شبکه خواهید داشت. لازم به تکرار نیست که گرنداستریم، یکی از معتبرترین برندها در زمینه تولید این تلفنها محسوب میشود. پس بیایید نگاهی به بهترین گوشی های گرنداستریم در سال 2020 بیندازیم:

تلفن تحت شبکه گرنداستریم GXP2160

اولین مدلی که قصد معرفی آن را داریم، GXP2160 است. یک تلفن بسیار خوشساخت و با کاربری آسان که مطمئنا از کار کردن با آن شگفتزده خواهید شد. این تلفن، دارای یک صفحه نمایش رنگی با اندازه 4.3 اینچ است که باعث میشود هیچ چیزی بر روی LCD از چشم شما پنهان نماند.

GXP2160 حداکثر 6 حساب SIP را در اختیار کاربران خود قرار میدهد. علاوه بر این، میتوانید 200 شماره را در دفترچه مخاطبین آن، ذخیره کنید. یکی از مزیتهای اصلی تلفنهای تحت شبکه، امکان برقراری کنفرانسهای صوتی و گاها تصویری ( در صورتی که بر روی دستگاه تلفن، دوربین تعبیه شده باشد) است. تلفن گرنداستریم GXP2160 امکانی برقراری کنفرانسهای 5 نفره را برای شما به ارمغان میآورد.

از دیگر مشخصات تلفن گرنداستریم GXP2160 میتوان به موارد زیر اشاره کرد:

وزن: تقریبا 1 کیلوگرم دارای قابلیت اتصال به دیوار رنگ: مشکی دارای 5 کلید قابل برنامه ریزی یا شماره گیر سریع دارای ماژول USB برخورداری از صدای HD

تلفن تحت شبکه گرنداستریم GXV3240

شرکت گرنداستریم این تلفن را به گونهای طراحی کرده است که قابلیت کار با سیستم عامل اندورید را نیز دارد. به همین دلیل، امکان دسترسی به فروشگاه Google Play و اپلیکیشنهایی از قبیل اسکایپ، فیسبوک، توئیتر، مرورگر وب و … نیز در GXV3240 تعبیه شده است.

تلفن گرنداستریم GXV3240 دارای دوربین یک مگاپیکسلی است و در نتیجه، امکان برقراری کنفرانسهای تصویری را نیز به شما میدهد. علاوه بر این، کیفیت صدای HD این تلفن تحت شبکه، باعث میشود در هر زمانی، از مکالمه با آن نهایت لذت را تجربه کنید.

از دیگر مشخات و ویژگیهای تلفن گرنداستریم GXV3240 میتوان به موارد زیر اشاره کرد:

وزن: 920 گرم دارای قابلیت اتصال به دیوار برخورداری از کلیدهای قابل برنامهریزی دارای دفترچه تلفن اختصاصی دارای ماژول USB برخورداری از 6 اکانت SIP

تلفن تحت شبکه گرنداستریم GXP2135

این مدل، یکی از بهترین و در عین حال قدرتمندترین تلفنهای تحت شبکه گرنداستریم محسوب میشود. GXP2135 از 32 کلید قابل برنامهریزی پشتیبانی میکند و علاوه بر این، 8 خط و 4 حساب SIP نیز در اختیار کاربران قرار میدهد. به همین دلیل است که این تلفن، یک انتخاب ایده آل و بسیار مناسب برای کارمندان به شمار میرود.

با استفاده از تلفن گرنداستریم GXP2135 میتوانید یک کنفرانس صوتی حداکثر 4 نفره برقرار کنید. همچنین، کارمندانی که از این تلفن استفاده میکنند، میتوانند با استفاده از قابلیت Hot-Desking که روی GXP2135 تعبیه شده است، دستگاههای تلفن خود را با همدیگر به اشتراک بگذارند.

از دیگر امکانات و قابلیتهای تلفن گرنداستریم GXP2135 میتوان به موارد زیر اشاره کرد:

وزن: 850 گرم دارای قابلیت اتصال به دیوار رنگ: مشکی دارای قابلیت اتصال به هدست برخورداری از ماژول USB کیفیت صدای HD

تلفن تحت شبکه گرنداستریم GXP1610

این مدل از تلفنهای گرنداستریم، برای شرکتها و مجموعههای کوچک تولید شده و از طراحی سادهای برخوردار است. GXP1610 یک حساب SIP دارد و کنفرانس 3 نفره را در اختیار کاربران قرار میدهد. کسانی که به دنبال راه اندازی یک سیستم خانگی ویپ هستند نیز میتوانند بر روی این تلفن حساب کنند

تلفن گرنداستریم GXP1610 در عین سادگی، از کیفیت بالایی برخوردار است. 3 کلید شماره گیر سریع، هدست، پشتیبانی از POE و قابلیت ذخیره 200 شماره در حافظه دستگاه، از دیگر امکاناتی است که با خرید این تلفن، از آنها برخوردار میشوید.

از دیگر قابلیتهای تلفن گرنداستریم GXP1610 میتوان به موارد زیر اشاره کرد:

وزن: 740 گرم دارای قابلیت اتصال به دیوار رنگ: مشکی برخورداری از پورت گیگابایت دارای 2 کانال ویپ

تلفن تحت شبکه گرنداستریم را از کجا بخریم؟

مدلهایی که در این مقاله به آنها اشاره شد و سایر انواع تلفن گرنداستریم را میتوانید همراه با یک ضمانتنامه معتبر و 12 ماهه، از شرکت ایده آل گستر خریداری نمایید.

این شرکت اگرچه به عنوان نمایندگی رسمی محصولات مخابراتی پاناسونیک فعالیت میکند، اما به جهت رفاه هرچه بیشتر مشتریان خود، اقدام به عرضه انواع تلفنهای گرنداستریم نیز نموده است.

توصیه میکنیم قبل از هر اقدامی در زمینه خرید تلفنهای تحت شبکه گرنداستریم، با کارشناسان و مشاورین فروش ایده آل گستر تماس گرفته و اطلاعات لازم را دریافت نمایید.

همچنین میتوانید با مراجعه به وب سایت رسمی این شرکت به نشانی www.tilatel.com و در بخش تلفنهای اداری و سپس تلفنهای تحت شبکه، با انواع مختلف تلفنهای گرنداستریم بیشتر آشنا شوید.

برای پشتیانی شبکه و پشتیبانی voip با شرکت تیلاتل در تماس باشید.

در این مقاله ما قصد داریم Windows Server Backup در ویندوز و پیکربندب آن را در ویندوز سرور به شما آموزش دهیم با ما همراه شوید پیاده سازی Windows Server Backup در ویندوز سرور.

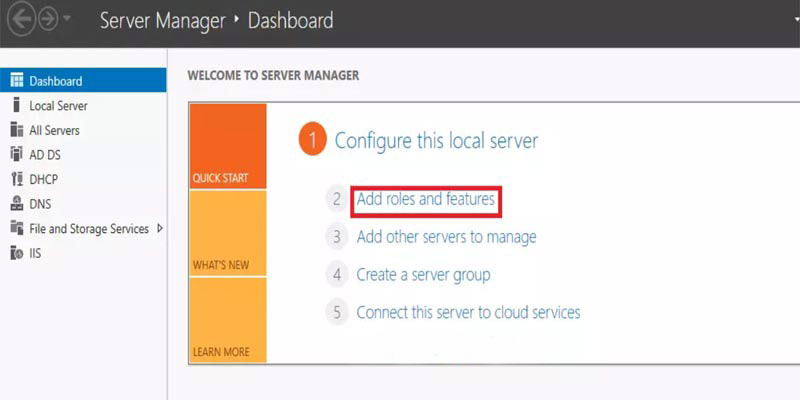

مرحله 1:وارد Server Manager مربوط به ویندوز سرور شده و بر روی Add Roles and Features کلیک کنید پیاده سازی Windows Server Backup در ویندوز سرور.

مرحله 2:صفحات بعد را با مقدار پیشفرض رد کنید تا وارد صفحه Select Features شوید. به دنبال Windows Server Backup گشته و تیک مربوط به آن را زده و سپس Next و Install کنید.

پس از پایان Close بزنید

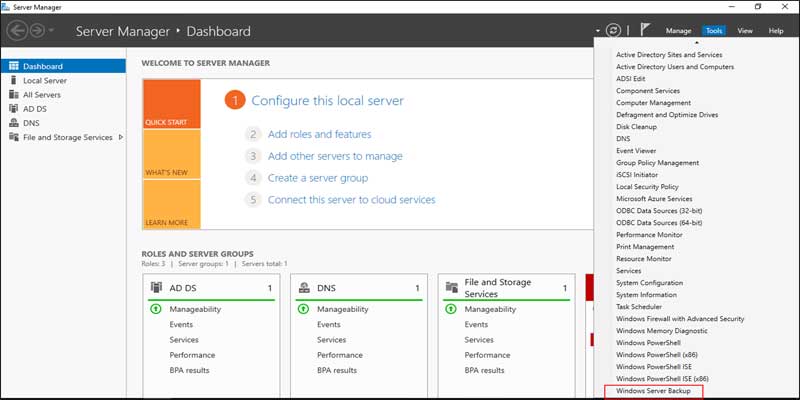

مرحله 3:در Server Manager از سمت راست بالای پنجره بر روی گزینه Tools کلیک کرده و زیر گزینه Windows Server Backup را انتخاب کنید پیاده سازی Windows Server Backup در ویندوز سرور .

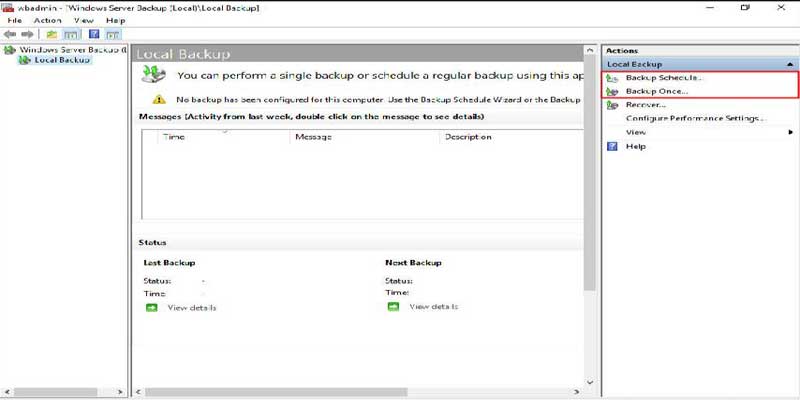

مرحله 4:حال در سمت راست پنجره مربوط به Windows Server Backup شما بخش Actions و قسمت Lock Backup را مشاهده خواهید کرد. بر روی گزینه Backup Schedule کلیک کنید.

در پنجره جدید مرحله Getting Started را بر روی Next کلیک کنید.

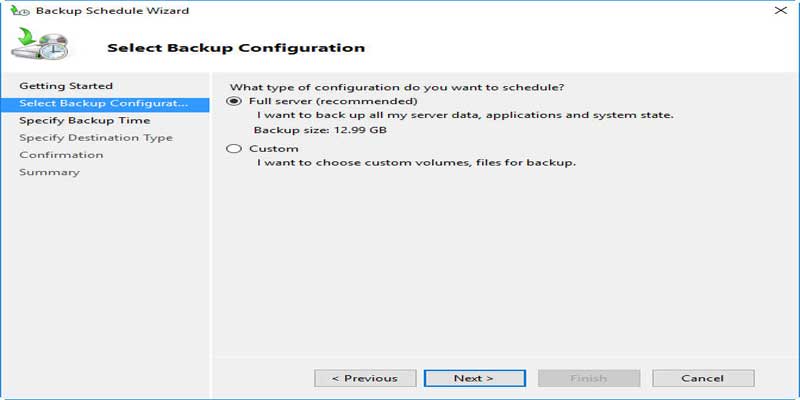

مرحله 5:در مرحله Select Backup Configuration باید مشخص کنید که از چه بخش هایی از سرور می خواهید پشتیبان گیری کنید. گزینه Full server برای بک آپ گیری از اطلاعات سرور به صورت کامل است و گزینه Custom برای بک آپ گیری از بخش های دلخواه سرور است که خود شما آنها را مشخص خواهید کرد.

پس از انتخاب گزینه مورد نظر خود بر روی Next کلیک کنید.

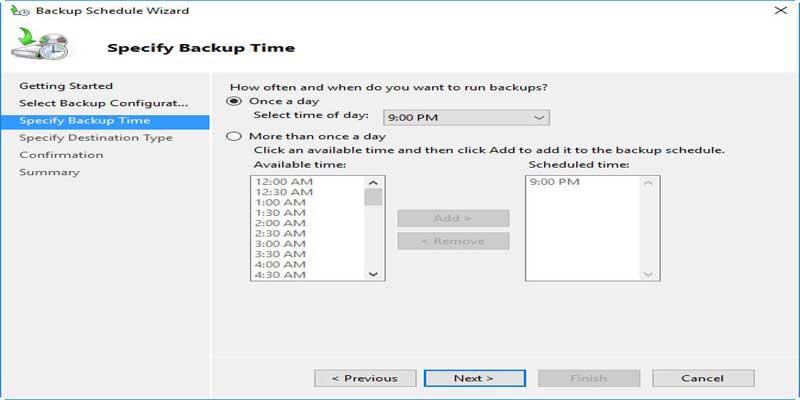

مرحله 6:در بخش Specify Backup Time می توانید بازه زمانی برای تهیه بک آپ از سرور ویندوز را مشخص کنید.

گزینه Once a day برای بک آپ گیری یک بار در روز است که از طریق کادر کشویی Select time of day نیز می توانید مشخص کنید که هر روز در چه ساعتی بک آپ گیری انجام شود.

گزینه More than once a day برای بک آپ گیری بیشتر از یک بار در روز است که از طریق کادر Available Time می توانید ساعت هایی که در طول روز می خواهید بک آپ گیری انجام شود را با گزینه Add به کادر Scheduled Time اضافه کنید.

پس از انتخاب بازه زمانی بر روی گزینه Next کلیک کنید.

مرحله 7: در مرحله Specify Destination Type باید مقصد یا محل ذخیره شدن بک آپ گرفته شده را مشخص کنید.

گزینه Back up to a hard disk … برای ذخیره بر روی هارد است.

گزینه Back up to a volume برای ذخیره بر روی یک فلش یا حجم متصل به سرور است.

گزینه Back up to a shared network folder برای ذخیره بر روی یک درایو در شبکه است.(به عنوان مثال سرور دیگری که به سرور شما متصل است)

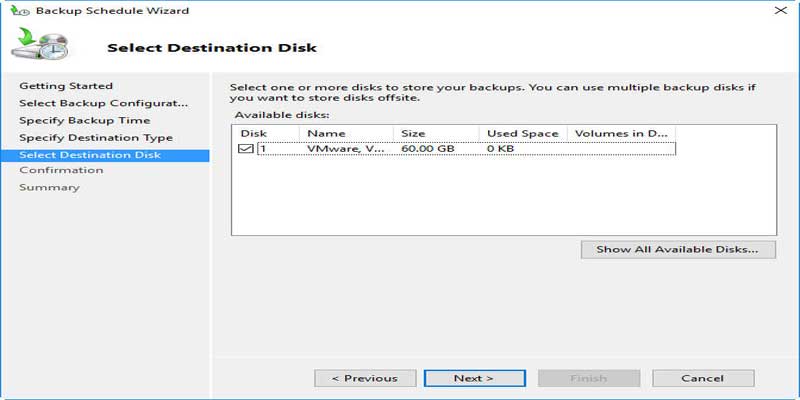

اگر بیش از یک هارد بر روی سرور دارید می توانید از مرحله Select Destination Disk ، هارد مورد نظر خود را انتخاب کنید.

پس از انتخاب محل ذخیره سازی فایل بک آپ بر روی گزینه Next کلیک کنید.

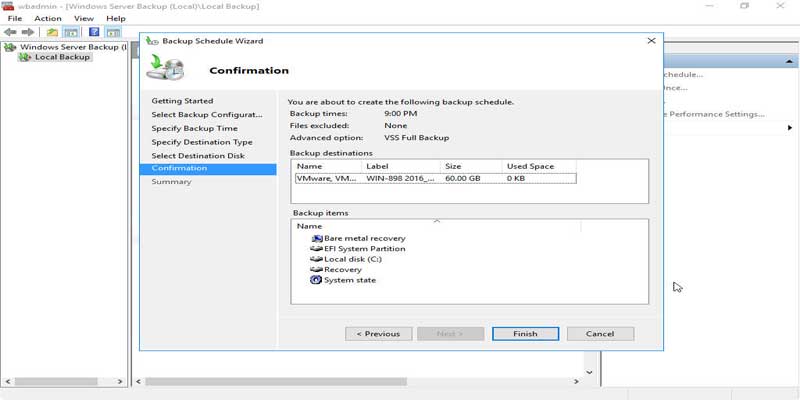

مرحله 8:در مرحله Confirmation نیز می توانید زمان ، محل و مواردی که برای پشتیبان گیری انتخاب کرده اید را مشاهده کرده و در صورت تایید بر روی گزینه Finish کلیک کنید پیاده سازی Windows Server Backup در ویندوز سرور.

در قسمت Summary نیز می توانید پیاده سازی Windows Server Backup در ویندوز سرور وضعیت پشتیبان گیری خودکار از سرور ویندوز را بررسی کنید.

برای پشتیانی شبکه و پشتیبانی voip با شرکت تیلاتل در تماس باشید.

در این مقاله ما قصد داریم نحوه ی نصب و راه اندازی Hyper-V در ویندوز سرور را به شما آموزش دهیم با ما همراه باشید.

مرحله 1: از طریق کادر جست و جو Server Manager را پیدا کنید و وارد داشبورد Server Manager شده و بر روی گزینه Add Roles and Features کلیک کرده تا پنجره Add Roles and Features Wizard برای شما باز شود و بتوانید مراحل نصب Hyper-V بر روی سرور ویندوز خودشروع کنید.

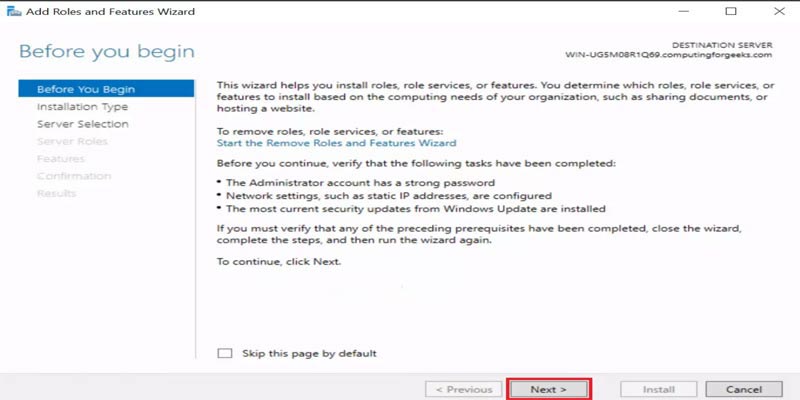

مرحله 2: در مرحله Before you begin تنها بر روی گزینه Next کلیک کنید تا به مرحله بعدی بروید.

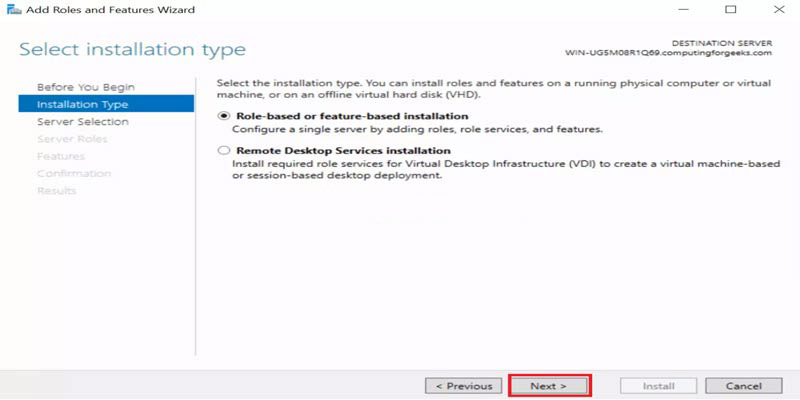

مرحله 3:در مرحله Installation Type باید نوع نصب را مشخص کرده که باید برای این مورد گزینه Role-based or feature-based installation را انتخاب کنید و بر روی گزینه Next کلیک کنید.

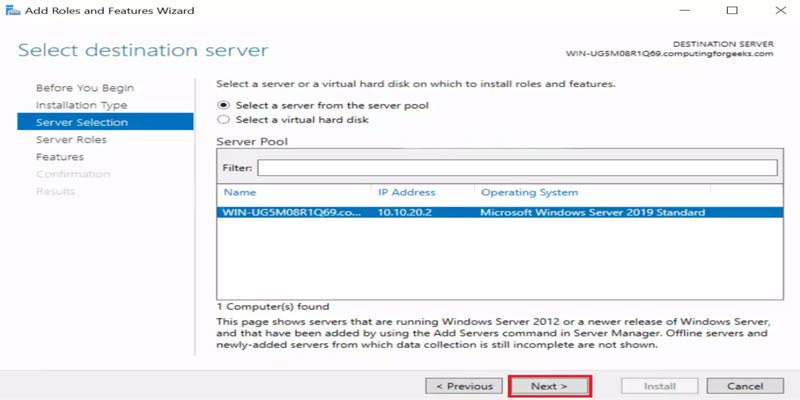

مرحله 4:در مرحله Select Destination Server باید سروری که قصد دارید نرم افزار Hyper-V بر روی آن نصب شود را انتخاب کنید که برای این مورد حالت Select a server from the server pool را انتخاب کرده و از قسمت مربوط به Server Pool سرور مورد نظر خود را در حالت انتخاب قرار دهید و بر روی گزینه Next کلیک کنید.

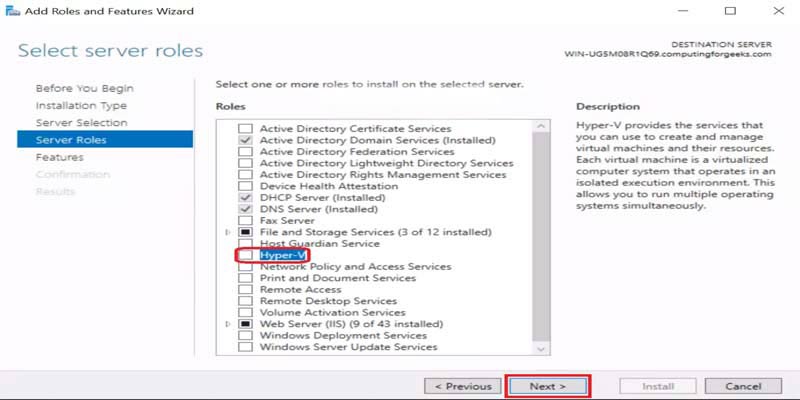

مرحله 5:در مرحله Server Roles باید نرم افزار و ویژگی که می خواهید بر روی سرور نصب شود را انتخاب کنید که در اینجا تیک مربوط به نرم افزار Hyper-V را زده و گزینه Next را انتخاب کنید.

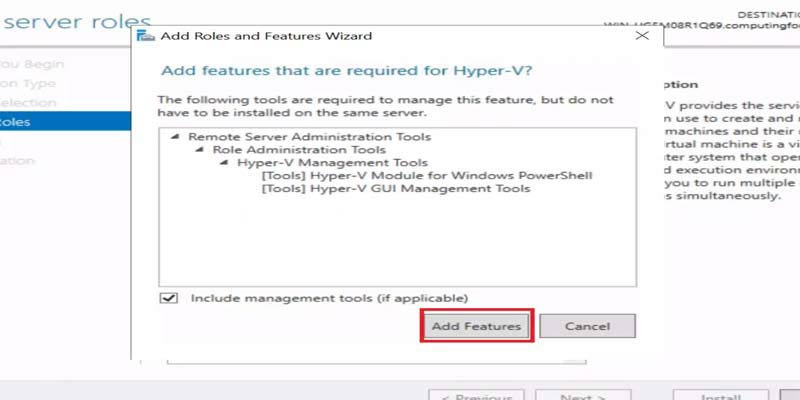

مرحله 6:ممکن است با کلیک بر روی گزینه Next یک پنجره به صورت پاپ آپ برای شما نمایان شود که چک باکس Include management tools را انتخاب کرده و بر روی گزینه Add Features کلیک کنید.

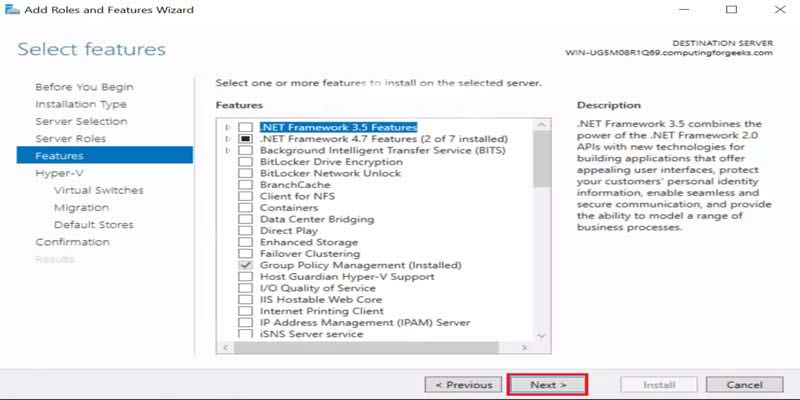

مرحله 7:در مرحله Features باید ویژگی هایی که می خواهید همراه با نرم افزار انتخابی نصب شود را انتخاب کرده و بر روی گزینه Next کلیک کنید.

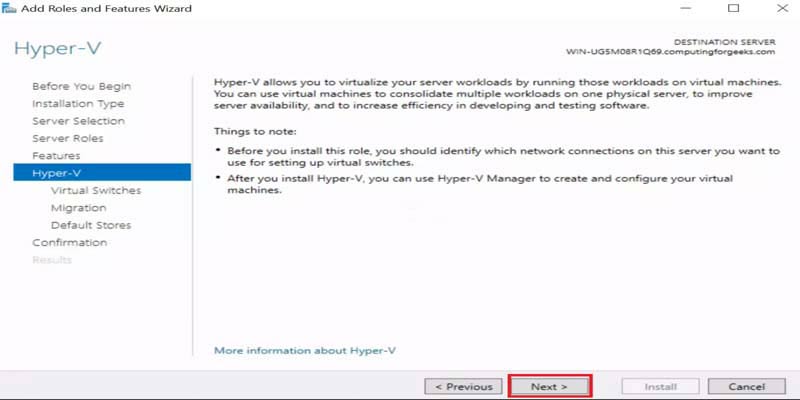

مرحله 8:در مرحله Hyper-V سیستم از شما درخواست می کند که تنظیمات و کانفیگ Hyper-V در ویندوز سرور 2019 را انجام دهید که برای این مورد بر روی گزینه Next کلیک کنید.

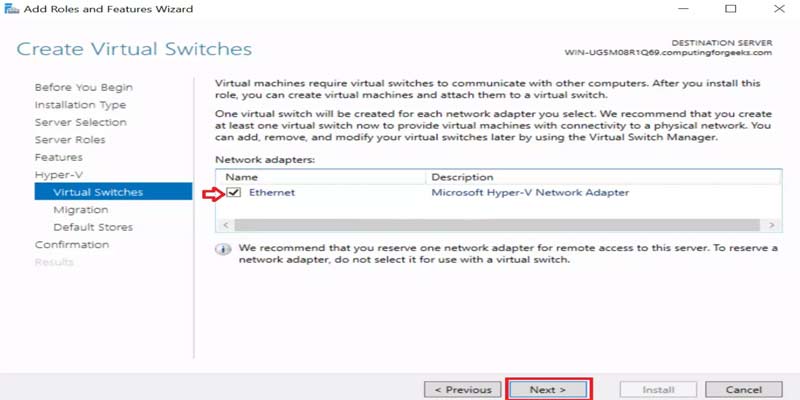

مرحله 9:در مرحله Virtual Switches شما باید کلید مجازی ایجاد کنید که این کلید های مجازی زمینه ارتباط ماشین های مجازی با یک دیگر را فراهم خواهند کرد. در این مرحله شما می توانید کلید های مجازی را به یک یا تعداد بیشتری شبکه فیزیکی که بر روی سرور قرار دارند متصل کنید.

پس از انتخاب شبکه فیزیکی سرور برای کلید مجازی بر روی Next کلیک کنید تا به مرحله بعد بروید.

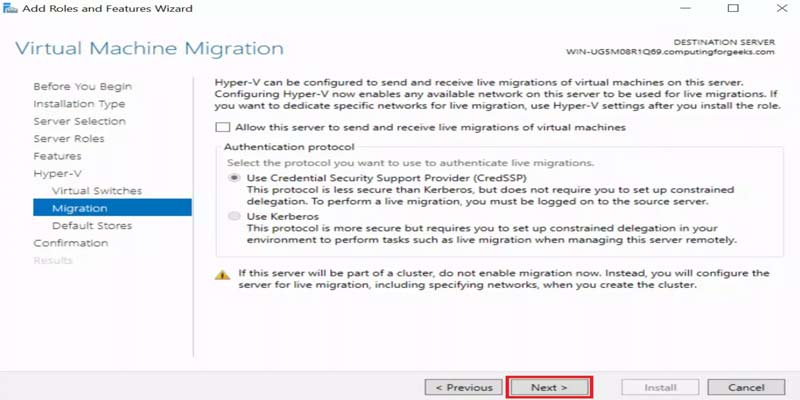

مرحله 10:در مرحله Migration می توانید از قسمت Authentication protocol گزینه Use Credential Security Support Provider را انتخاب کنید و بر روی گزینه Next کلیک کنید.

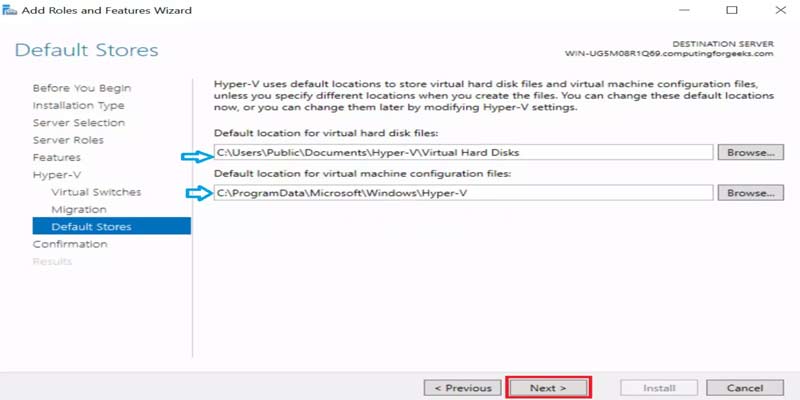

مرحله 11:در مرحله Default Stores شما باید محل ذخیره اطلاعات فایل های هارد دیسک مجازی و محل ذخیره سازی کانفیگ های ماشین مجازی را مشخص کنید. پس از تعیین محل ذخیره سازی و در آخر بر روی گزینه Next کلیک کنید.

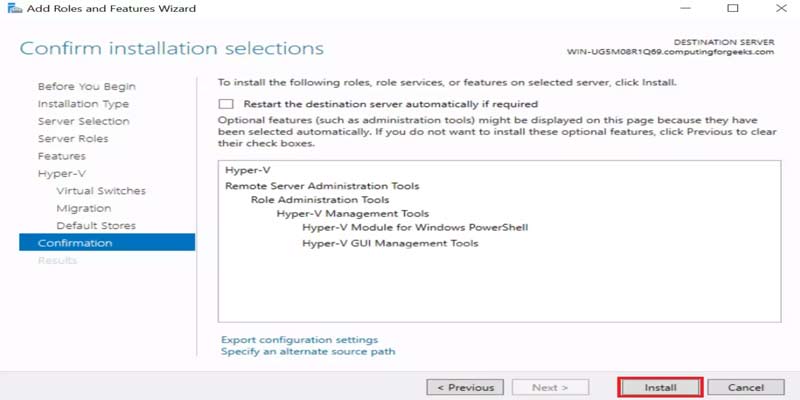

مرحله 12:در مرحله Confirmation خلاصه ای از نرم افزار های انتخابی برای نصب و کانفیگ های اعمال شده را برای تایید مشاهده خواهید کرد که در صورت تایید می توانید با کلیک بر روی گزینه Install نصب را آغاز کنید.

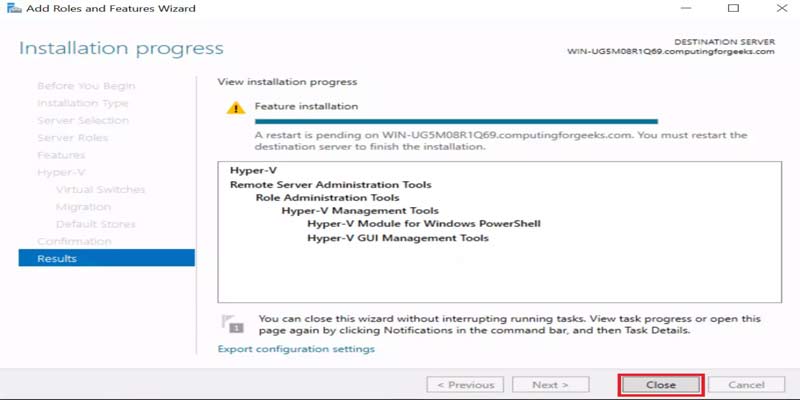

مرحله 13:پس از تکمیل فرآیند نصب بر روی دکمه Close کلیک کنید تا نصب Hyper-V به پایان برسد.

پس از پایان مراحل نصب شما باید سرور را یک بار ریستارت کنید .

فایروال میکروتیک یکی از قسمت های پرکاربرد این روتر است . اگر چه این فایروال کامل نیست ولی می توانید برای حفاظت از خود روتر از آن به شکل گسترده ای استفاده کنید.

میکروتیک هم مانند بیشتر روتر ها به یک فایروال مجهز است . از آنجایی که شرکت میکروتیک همچون بزرگان تولید کننده تجهیزات شبکه دستگاه فایروال مستقل شبکه ندارد . فایروال داخل روتر خود را کمی مجهز تر کرده است هرچند این فایروال به هیچ وجه نمی تواند جایگزین یک فایروال سخت افزاری شود ولی می تواند در پروژه هایی که قیمت تمام شده آن مهم می باشد از آن استفاده کرد.

در ضمن میکروتیک به یک فایروال لایه 7 هم مجهز می باشد که در واقع در لایه Application کار می کند هر چند فایروال لایه 7 میکروتیک هم خیلی کارآمد نیست ولی در بعضی از مواقع کار شما را راه خواهد انداخت.برای دسترسی به فایروال میکروتیک از منو سمت چپ ابتدا گزینه IP و سپس Firewall را انتخاب کنید در پنجره باز شده به تب filter role بروید .

فایروال میکروتیک به صورت پیشفرض دارای سه chain می باشد.

اضافه کردن رول جدید به میکروتیک بسیار ساده است روی علامت add کلیک کرده به تب General بروید و سپس chain مورد نظر خود را انتخاب و دیگر ، وابسته به سناریو فیلد ها را پر کنید دقت کنید که خالی گذاشتن هر فیلد بدان معناست که آن فیلد بی اهمیت می باشد. سپس به تب Action رفته و نوع عملکرد فایروال با بسته ای که با این رول انطباق پیدا میکند را انتخاب کنید .

سه مورد از Action های مهم میکروتیک به شرح زیر می باشد :

فایروال میکروتیک هم مانند همه فایروال های دیگر رول ها را از بالا به پایین بررسی می کند و در صورت انطباق بسته با هر یک از رول ها بقیه رول ها نادیده گرفته می شوند .

در winbox با استفاده از Drag & Drop می توانید رول را جابه جا کنید .

برای عملکر بهتر فایروال حتما این سه رول در فایروال با اولویت بالا قرار دهید در غیر اینصورت ممکن است بعضی از رول ها به درستی کار نکنند .

هر چند فیلترینگ اپلیکشن ها باید در لایه نرم افزار انجام شود ولی در صورتی که تجهیزات لازم برای اینکار را ندارید می توانید از فایروال میکروتیک برای اینکار استفاده کنید .فرض بر این است که شما به وسیله میکروتیک به کاربرانتان اینترنت میرسانید. برای مسدود کردن تلگرام باید دسترسی کاربرانتان را به چند آدرس IP مسدود کنید .برای اینکار ابتدا در پنجره فایروال به تب Adresslists می روید.

در این قسمت با کلیک روی ADD این سه آدرس IP را با نام دلخواه درج کنید. ( نام برای هر سه آدرس باید یکی باشد )

نام را Telegram قرار دهید .

مانند شکل زیر این سه آدرس IP به Addresslist اضافه می شوند .

به تب filter rules برگردید و یک رول جدید اضافه کنید از آنجایی که این رول باید جلوی بسته های عبوری را بگیرد در تب General فیلد chain را روی Forward قرار می دهیم . به تب Advance می رویم و در قسمت Dst . address list آدرس لیستی که ساخته اید را اضافه کنید .

سپس به تب Acction می رویم و action را روی Drop یا Reject قرار دهید.

در واقع به دلیل خالی گذاشتن فیلد آدرس مبدا عمل فیلترینگ برای همه کلاینت ها انجام می شود.

پروتکلARP مسئول تبدیل IP به Mac Address است. پیاده سازی ARP در روتر میکروتیک پروسه از طریق Broadcasting در داخل شبکه انجام می شود. بدین صورت که کامپیوتر ارسال کننده در داخل شبکه فریاد میزند که ” این آدرس IP متعلق به کدام سیستم است؟ من Mac Address تو را نیاز دارم. “!

این Broadcast به داخل شبکه فرستاده شده و همه ی کامپیوتر ها آن را دریافت می کنند. سپس کامپیوتری که آدرس IP ارسال شده، متعلق به آن باشد در پاسخ ، Mac Address خود را ارسال میکند. در نهایت این پروسه با در اختیار قرار دادن Mac Address به کامپیوتری که برای ارسال داده های خود نیازمند به آن Mac Address بود کامل می شود.

برای کاهش ترافیک شبکه، جدولی تحت عنوان ARP Table طراحی شده که پس از ارسال هر پیغام Broadcast و مشخص شدن آدرس Mac سیستم مورد نظر ، آدرس IP و Mac سیستم در آن نگه داشته می شود. همه ی سیستم هایی که در یک شبکه کار میکنند این جدول را در درون خود دارند و از آن استفاده میکنند. برای اینکه ARP Table را در میکروتیک مشاهده کنید وارد منوی IP شده و گزینه ی ARP را انتخاب کنید تا پنجره ای مانند پنجره ی زیر نمایش داده شود. این جدول آدرس Mac و IP همه ی سیستم هایی که به نحوی با میکروتیک در ارتباطند را نمایش داده است. همچنین میتوان دریافت که این دستگاه ها از طریق کدام Interface به میکروتیک وصل شده اند.

به محض اینکه دو دستگاه در یک شبکه وجود یکدیگر را احساس کرده و با یکدیگر ارتباط برقرار کنند آدرس IP و Mac یکدیگر را به ARP Table خود اضافه میکنند .

پروتکل ARP یکی از حفره هایی است که به وسیله ی آن میتوان به شبکه Attack زد. برای مثال فرض کنید که یک سیستم بخواهد برای سیستمی دیگر که فقط آدرس IP آن را در اختیار دارد اطلاعات ارسال کند. در این صورت کامپیوتر شماره 1 در ابتدای کار NetID مربوط به IP کامپیوتر شماره 2 را مورد بررسی قرار میدهد. اگر NetID کامپیوتر شماره 2 با NetID کامپیوتر شماره 1 یکسان باشد به سراغ ARP Table خود رفته و آدرس Mac کامپیوتر شماره 2 را در آن جست و جو میکند. در صورتی که هیچ آدرسی از کامپیوتر شماره 2 در این جدول ثبت نشده باشد یک پیغام Broadcast در جهت یافتن آدرس Mac کامپیوتر شماره 2 در شبکه ارسال میکند. در چنین شرایطی فرض کنید که یک کامپیوتر دیگر خود را به جای کامپیوتر شماره 2 جا بزند و به این پیغام Broadcast پاسخ دهد. مسلما شبکه دچار مشکل شده و اطلاعات نیز به سرقت میروند.برای جلوگیری از چنین اتفاقاتی تعدادی گزینه در میکروتیک تعبیه شده است که به وسیله ی آن ها میتوان تا حدودی از این خطر احتمالی دوری کرد. در ادامه به بررسی این گزینه ها خواهیم پرداخت.همه ی Interface های موجود در میکروتیک از این گزینه ها برخوردارند چراکه همان طور که در جلسه های قبل نیز گفتیم هر Interface در روتر یک Broadcast domain مجزا به حساب می آید.بنابراین برای دسترسی به این گزینه ها وارد منوی Interfaces شوید و بر روی Interface مورد نظر خود کلیک کنید تا پنجره ی زیر نمایش داده شود.

در قسمت پایین این پنجره یک منو به نام ARP وجود دارد که اگر آن را باز کنید میتوانیم همه ی گزینه های موجود در آن را مشاهده کنید.

حالت enable : این منو به صورت پیش فرض در حالت enable قرار دارد. هنگامی که جدول ARP بر روی حالت enable باشد ، آدرس Mac و IP دستگاه هایی که به میکروتیک وصل میشوند به صورت خودکار در این جدول نوشته شده همچنین آدرس Mac و IP میکروتیک نیز در جدول ARP سیستم مقابل قرار میگیرد.

حالت disable : اگر ARP در حالت disable قرار داشته باشد هیچ دستگاهی توانایی دسترسی به این Interface را نخواهد داشت. نه آدرسی را در جدول خود ثبت میکند و نه آدرس خودش در جدول سایر سیستم ها ثبت میشود.

حالت proxy-arp : تصویر زیر را در نظر بگیرید.

فرض کنید کامپیوتر شماره ی 1 در شبکه ی LAN 1 قصد دارد به سمت کامپیوتر شماره ی 5 در LAN 2 اطلاعات ارسال کند. کامپیوتر شماره ی 1 در ابتدا NetID مربوط به IP کامپیوتر شماره 5 را بررسی میکند. NetID کامپیوتر شماره 5 شباهتی به NetID کامپیوتر شماره 1 ندارد بنابراین کامپیوتر شماره 1 یک پیغام Broadcast را در شبکه ارسال میکند. این پیغام به سمت روتر نیز ارسال میشود. روتر کامپیوتر شماره ی 5 را میشناسد اما به دلیل اینکه اجازه ی عبور Broadcast را ندارد ، آدرس Mac خود را به جای آدرس Mac کامپیوتر شماره 5 برای کامپیوتر شماره 1 ارسال میکند. از این پس کامپیوتر شماره 1 هرگاه بخواهد اطلاعاتی را به سمت کامپیوتر شماره 5 ارسال کند آن را به سمت روتر میفرستد و روتر نیز آن ها را به کامپیوتر شماره 5 منتقل میکند. چنین شرایطی مربوط به حالت proxy-arp میباشد. به عبارت دیگر در حالت proxy-arp هرکس از روتر سوالی مبنی بر آدرس مقصد بپرسد، روتر خود را به عنوان مقصد معرفی میکند. در کل این حالت در جهت برقراری امنیت هر چه بیشتر تعبیه شده است.

حالت Local proxy-arp : این حالت نیز تقریبا شبیه به حالت proxy-arp کار میکند با این تفاوت که تنها در یک شبکه ی LAN اتفاق می افتد. در این حالت هر سیستم که بخواهد اطلاعاتی را به سمت سیستمی دیگر ارسال کند ، مستقیم به سراغ روتر رفته و اطلاعات را به آن منتقل میکند. در آخر نیز روتر اطلاعات را به سمت مقصد اصلی میفرستد. به عبارت دیگر سیستم شماره ی 1 به جای اینکه اطلاعات را به سمت آدرس Mac سیستم شماره 2 ارسال کند ، آن ها را به سمت آدرس Mac روتر میفرستد. روتر نیز به عنوان واسطه عمل کرده و اطلاعات را به سمت آدرس Mac سیستم اصلی ارسال میکند.

حالت reply-only : این حالت بسیار کاربردی است چراکه به وسیله ی آن میتوانیم معین کنیم که فقط سیستم هایی که مد نظر ما هستند بتوانند با این Interface در ارتباط باشند و فقط آدرس Mac و IP آن ها در ARP Table ثبت گردد. به منظور اجرایی کردن این سناریو لازم است که قبل از انتخاب این گزینه ، مجددا وارد ARP Table شوید.

بر روی دستگاه های مد نظر خود راست کلیک کرده و گزینه ی Make static را انتخاب کنید.

حال وارد منوی Interfaces شده و ARP را در حالت reply-only قرار دهید.

بدین ترتیب تنها دستگاه هایی که Static شدند میتوانند با این Interface ارتباط برقرار کنند و آدرس های Mac و IP خود را در ARP Table های یکدیگر Update کنند.