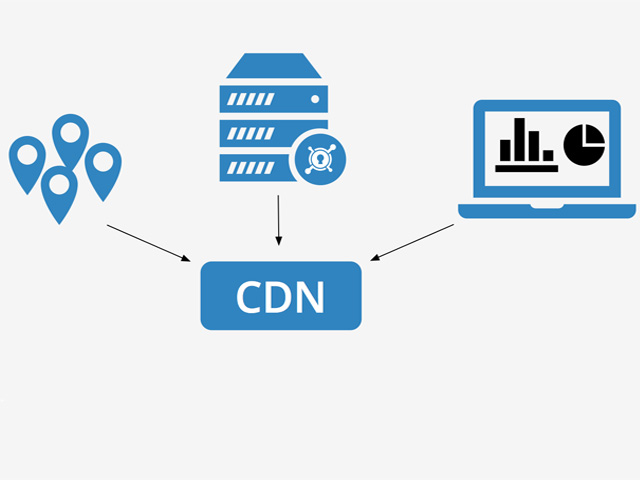

شرکتهای اینترنتی برای اینکه بتوانند ترافیک سایت ها و سرویسهای اینترنتی خود را کنترل کنند به استفاده از چندین سرور پرداخته اند تا نتوانند اطلاعات خود در سراسر جهان را ذخیره کنند و همین امر باعث شده که کاربرانی که از سراسر دنیا به سایتها ی انها وصل می شوند هیچ گونه تفاوتی را در کاربرد سرویس CDN در شبکه سرعت آنها حس نکنند. توجه داشته باشید که در شبکه CDN مهمترین مزیت امنیت بسیار بالا، در دسترس بودن، پخش صحیح فشار بر روی چندین سرور می باشد.کاربرد سرویس CDN در شبکه

Content Delivery Network) CDN) چیست؟

Content Delivery Network) CDN) به بهبود سرعت ارسال محتوای استاتیک و پویا با استفاده از سرورهای متعدد در نقاط مختلف جغرافیایی می پردازد. وبسایتها به مسیری نیاز دارند تا به نزدیکترین سرور وصل شوند و این مسیری باعث افزایش سرعت بارگذاری صفحه، پهنای باند و سرعت ارسال مطالب را به کاربران شود. CDN بهترین مسیر را با در نظر گرفتن ترافیک و تعداد گرهها الگوریتم برای بهبود عملکرد برمیگزیند.

کاربرانی که دارای ابزار اتصالی سرعتبالا و داشتن فاصله زیاد از سرور بوده با وقفه در بارگذاری و کیفیت پایین عملکردها مواجه خواهند شد . CDN باعث شده تا سرعت ارسال (داده) هر کاربر بهینه شده و پهنای باند کاربر افزایش یابد.

CDN یا شبکه توزیع محتوا به نگهداری مطالب وب سایت بهصورت کش شده بر روی هر سرور پرداخته و با توجه به آدرس IP به معرفی نزدیکترین سرور و فرستادن اطلاعات به آدرس مورد نظر می پردازد.

مزایای CDN چیست؟

مالکان کسب و کار ها باید برای بهینه سازی سایت خود اقدام به تولید محتوا کنند و آنها را در سایت خود نگه دارند ( حتی اگر ساختار سایت را تغییر دهند) و از طرفی دیگر باید تمامی این اطلاعات را در سریعترین زمان ممکن، به کاربران خود که دنبال کننده سایت آنها میباشند، ارائه دهند. CDN ( شبکه توزیع محتوا) همانطور که گفتیم چون از سرورهای متعددی استفاده میکند، باعث میشود که سرعت بارگذاری و ارسال داده به مشتریان و در واقع برای ارسال سریعتر داده به مالکان سایتها کمک خواهد کرد.

از آنجایی که مالکان کسب و کار اقدام به تولید محتوا می کنند تا سایت خود را بهینه کنند و همچنین باید به ارائه این اطلاعات در سریعترین زمان ممکن به دنبال کننده های سایت خود بپردازند. CDN به دلیل اینکه از چندین سرور استفاده می کند قادر خواهد بود تا سرعت بارگذاری و ارسال داده به مشتریان و همچنین سرعت ارسال داده به مالکان سایتها را افزایش دهد.

مزایای CDN :

- از بن بردن توقفها و ترافیک سنگین

زمانی که خواهان بارگذاری فیلم هستید ممکن است اشکالاتی مانند سرعت پایین اینترنت باعث متوقف شدن عملیات بارگذاری شود و یا عمل بارگذاری زمانگیر باشد اما CDN به شما کمک خواهد کرد تا این مشکل رفع شده و سرعت بارگذاری فیلم افزایش یابد

- به حداقل رساندن از دست دادن بستهها

CDN باعث بالارفتن کیفیت ارسال بسته ها شده زیرا از ازبین رفتن بسته جلوگیری میکند.

- افزایش سرعت بارگذاری

CDN از انجایی که از سرورهای متعددی استفاده می کند و اطلاعات سایت را در این سرورها نگه می دارد سرعت بارگذاری افزایش خواهد یافت.

- معکوس کردن فایل

معکوس کردن فایل از داده در واقه به معنی حفظ اطلاعات در صورت وقوع حوادثی مانند زمین لرزه است زیرا این حوادث ممکن است به سرور آسیب بزند که در این صورت CDN اطلاعات موجود در سرور را حفظ می کند.

- بهینه کردن ارسال زنده

همانطور که می دانید اساس سایت یوتیوب بر مبنای بارگذاری فیلم می باشد CDN علاوه بر افزایش سرعت دانلود،دیدن انلاین این ویدئو ها را با کیفیت بهتری انجام خواهد داد.

- توانمندتر کردن شبکههای خطی

شرکتها می توانند با استفاده از CDN به صورت تمام وقت خدمات خود را ارائه دهند.

- ارتقا کیفیت پوشش زنده

مالکان با استفاده از CDN قادر خواهند بود تا بدون نگرانی از کاهش کیفیت، پوشش زندهای از فعالیتهای خود را ارائه دهند.

- قابلیت ارتقا دارد

CDN با فناوریهایی که به وجود می آیند می تواند خود را تطبیق دهد.

معایب CDN چیست؟

- در نقاطی بهخوبی عمل نمیکند

ممکن است نقاطی در ارسال محتوا وجود داشته باشد که باعث شکست در کل زنجیره شود.

- زمان پاسخ متفاوت

این شبکه از آنجایی که دارای کاربران و کلاینتهای بسیاری می باشد ممکن است به دلیل حجم ترافیک CDN ها زمان پاسخ متفاوت باشد.

- ممکن است برای رشد کسبوکار شما منفعت نداشته باشد

مالکین وب سایتها ابتدا باید به تحقیق در مورد مشتریان خود پرداخته و CDNرا انتخاب کنند که باعث شود کسب کارشان رشد کندسپس به سراغ خرید CDN بروند. به طور مثال اگر مشتریان آنها در ایران هستند دلیلی برای خرید CDN از خارج از ایران وجود ندارد.

- مشکل مدیریت محتوا

ممکن است شرکتها از سیستم تولید محتوایی برای تولید محتوای خود استفاده کنند که توسط CDN پشتیبانی نمی شود.

- نداشتن کنترل مستقیم

تنها هفرادی مه هرائه دهنده ی CDN هستند می توانند به تغییرات در محتوا دسترسی داشته باشند و مالکان این دسترسی را ندارند زیرا ممکن است باعث مشکل شود.

انتخاب یک CDN (شبکه توزیع محتوا)

سوالی که همیشه ذهن مالکان را مشغول می کند این است که کدام نوع شبکه را انتخاب کنند.

برای انتخاب یک CDN باید عوامل زیر را در نظر گرفت:

- پشتیبانی از ارسال انواع فرمت ویدئو

- پشتیبانی از ارسال موبایل

- دارای لوازم دارای مجوز و محافظتشده

- دارای قابلیت تجزیه و تحلیل

CDN های رایگان

استفاده از سرویس CDN، برای شما هزینه در بر دارد اما بعضی از شرکت ها، به شما این قابلیت را می دهند که به صورت رایگان از یک سری فایلها در شبکه شان استفاده کنید. این فایلها شامل منابع پرکاربرد در سایتهای اینترتی می باشند مانند فایلهای کتابخونهای پراستفاده ایجکس و جاواسکریپت . فایل jQuery پراستغاده ترین فایل در سرور گوگل می باشد. شما می توانید بهجای آپلود فایل اصلی jQuery را در سایت خودتان و آشاره به آن در src اسکریپت :

scripts/jquery.min.js

بهصورت مستقیم از این آدرس در src مربوط به اسکریپت استفاده میکنید:

http://ajax.googleapis.com/ajax/libs/jquery/1.3.2/jquery.min.js

شرکت ماکروسافت اخیرا اعلام کرده که فایلهای مربوط به Microsoft Ajax و jQuery را بهصورت رایگان در CDN خود قرار داده و شما می توانید استفاده کنید.

مزیت استفاده از یک فایل در یک CDN بزرگ مثل گوگل و مایکروسافت چیست؟

مزیت اول : نسب به محل کاربر ، سروری که فایل را زودتر در اختیار کاربر قرار می دهد، انتخاب میشود.

مزیت دوم : بسیار از سایت های اینترنتی موجود از CDNهای اعلام شده رایگان (گوگل و مایکروسافت) استفاده میکنند و دلیل آن ثابت بودن آدرس فایلها و استفاده همه سایتها از این آدرس می باشد بنابراین کامپیوتر کاربر شما این شانس را دارد که این فایلها رو کامپیوترش قرار گیرد زیرا اگر کاربر، به اولین سایت برود که از این قابلیت استفاده میکند، این فایل مثل همه فایلهای دیر برای مرورگر، درهارد کامپیوتر دانلود و ذخیره خواهد شد. بهاینترتیب، مرورگر اگر در سایت دیگری به همین آدرس فایل برسد، آن را دیگر دانلود نمیکند و به همان فایلی که قبلاً دانلود کرده رجوع و از آن استفاده خواهد کرد. بنابراین شما میتوانید بهاندازه حجم آن فایل، سرعت لود شدن سایت خود را افزایش دهید.

چند CDN محبوب

CDN های رایگان شامل : Coral Content Distribution Network ،FreeCast ،CloudFare و Incapsula می باشند. شرکتهای CND محبوب شامل: Akamai ،Amazon CloudFront ،CloudFlare ،KeyCDN ،MaxCDN میباشند.

برای پشتیانی شبکه و پشتیبانی voip با شرکت تیلاتل در تماس باشید.